Aggiornamenti recenti Aprile 30th, 2026 5:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

Attacchi mirati col trojan Remexi alle sedi diplomatiche in Iran

Gen 31, 2019 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

Il malware è stato utilizzato per compromettere i computer in ambasciate e consolati stranieri sul territorio iraniano. Gli esperti: è il gruppo Chafer.

Gli esperti lo avevano previsto e la cronaca lo conferma: per il 2019 non dobbiamo aspettarci nessun rallentamento dell’attività dei gruppi APT (Advanced Persistent Threat), quelli cioè dedicati al cyber-spionaggio.

Una conferma arriva (anche) oggi da Kaspersky, che sul suo blog pubblica un report riguardante una serie di attacchi che hanno preso di mira numerose sedi diplomatiche sul territorio dell’Iran.

Lo strumento utilizzato è una variante di un trojan con caratteristiche decisamente evolute. Si chiama Remexi e la sua prima comparsa risale a tre anni fa. La nuova variante, spiegano i ricercatori, sarebbe stata realizzata nel marzo del 2018 e ha una struttura modulare.

Le sue funzioni principali prevedono la registrazione di tutto ciò che viene digitato sulla tastiera, la cattura di screenshot, il furto di credenziali e la possibilità di avviare l’esecuzione di comandi sul computer infetto. Una caratteristica, quest’ultima, che consente ai pirati informatici di ampliare ulteriormente il loro campo d’azione installando ulteriori malware o moduli di Remexi.

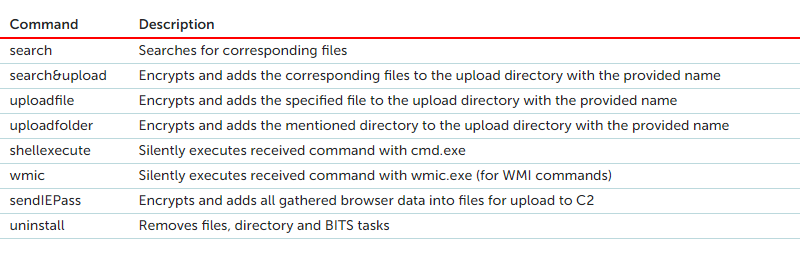

A confermare la natura del malware, c’è il fatto che i comandi a disposizione dei pirati sembrano fatti apposta per individuare documenti e dati conservati sul computer.

Le informazioni rubate vengono crittografate con XOR utilizzando una chiave di 25 caratteri (del tipo “waEHleblxiQjoxFJQaIMLdHKz”) e le comunicazioni verso l’esterno sono gestite su protocollo HTTP sfruttando il Microsoft Background Intelligent Transfer Service (BITS).

L’autore degli attacchi, secondo quanto ricostruito dai ricercatori, sarebbe il gruppo Chafer. Un soggetto già individuato in passato e che avrebbe legami con il governo iraniano.

A giustificare l’attribuzione ci sono numerosi indizi, tra cui la presenza della parola “salamati” all’interno di una delle chiavi crittografiche, che secondo i ricercatori potrebbe essere la trascrizione in caratteri occidentali della parola che in lingua farsi significa “salute”.

Tra gli indizi individuati dagli analisti, inoltre, c’è una porzione di dati che fa riferimento a un utente Windows chiamato Mohamadreza New.

Un nome, quello di Mohammad Reza, che compare nell’elenco dell’FBI e corrisponderebbe a un cybercriminale iraniano ricercato dal bureau. I ricercatori, però, specificano che si tratta di un nome piuttosto comune e che, in ogni caso potrebbe trattarsi di una “flase flag”, cioè un tentativo di depistare le indagini per individuare l’autore.

A prescindere dalla (doverosa) cautela nell’attirbuzione, tutta la vicenda conferma ancora una volta che il livello di attenzione per lo “spionaggio di stato” deve rimanere alto.

Articoli correlati

-

Dark Telegram in ritirata: aumentano le...

Dark Telegram in ritirata: aumentano le...Dic 04, 2025 0

-

Il 25% dei leader aziendali italiani...

Il 25% dei leader aziendali italiani...Nov 03, 2025 0

-

Notification Protection, da Kaspersky...

Notification Protection, da Kaspersky...Ott 09, 2025 0

-

In aumento i cyberattacchi...

In aumento i cyberattacchi...Lug 01, 2025 0

Altro in questa categoria

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha...