Aggiornamenti recenti Aprile 14th, 2026 4:46 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Donne e cybersecurity: crescono le nuove leve e alcune sfide

- Social media vietati ai minori? In Australia non sta funzionando

- CPUID compromesso: malware nei download ufficiali di CPU-Z e HWMonitor

- Claude Mythos: secretato perché troppo bravo a scovare vulnerabilità

- APT28 colpisce i router per dirottare il DNS e rubare credenziali

Da Cisco a Huawei: corsa per aggiornare i sistemi VPN

Ago 14, 2018 Marco Schiaffino News, RSS, Tecnologia, Vulnerabilità 0

Una nuova tecnica di attacco mette a rischio le chiavi IKE. Raffica di aggiornamenti per ripristinare la sicurezza dei sistemi.

Un errore nel sistema di negoziazione dei collegamenti tramite VPN espone al rischio che un pirata informatico possa violare il sistema crittografico e avere accesso a tutte le informazioni trasmesse.

Come spiegano in un corposo (e terribilmente complesso) report i ricercatori dell’Università di Bochum (Germania) e dell’Università di Opole (Polonia) l’attacco è una variante del Bleichenbacher’s Oracle, una tecnica messa a punto dall’esperto di crittografia svizzero nel 1998.

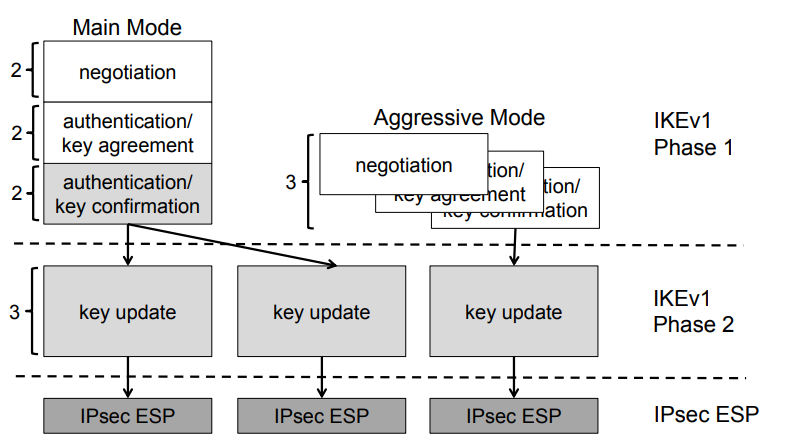

Gli studiosi, in particolare, hanno utilizzato lo stesso principio per violare la crittografia basata su RSA utilizzando come punto di partenza le informazioni che sono in grado di ottenere grazie a un’errata modalità di risposta in caso di fallimento della decodifica dei dati da parte dei sistemi che usano IKE (Internet Key Exchange), il protocollo utilizzato nelle VPN per l’avvio delle connessioni cifrate.

Semplificando, l’attacco si innesta tra le varie fasi di autenticazione tra dispositivi, che possono essere avviate per stabilire nuove connessioni cifrate su diversi indirizzi IP.

A detta degli stessi ricercatori, IKE è uno dei protocolli di autenticazione più complessi in circolazione. Basta scorrere lo studio che hanno pubblicato per concordare con questa affermazione.

Al di là della complessità sul piano teorico, nel paper (che illustreranno nel corso del 27th USENIX Security Symposium in programma da domani a Baltimora) i ricercatori affermano di essere riusciti a portare con successo l’attacco nei confronti di sistemi estremamente diffusi come quelli di Cisco, Huawei e Zyxel.

Nella ricerca si specifica che i produttori sono stati avvisati in precedenza e hanno potuto correggere la vulnerabilità nei loro sistemi. Per quanto riguarda Huawei e Zyxel è presumibile che l’impatto della falla riguardasse principalmente le infrastrutture 4G LTE, che utilizzano le VPN per i collegamenti “interni” della rete.

Nel caso di Cisco, invece, la vulnerabilità (CVE-2018-0131) interessa i suoi sistemi Cisco IOS Software e Cisco IOS XE Software, per i quali l’azienda ha rilasciato un aggiornamento e fornito qualche informazione all’interno di un report pubblicato sul suo sito ufficiale.

Articoli correlati

-

Arriva “Zyxel Commercialisti...

Arriva “Zyxel Commercialisti...Ott 22, 2025 0

-

Firewall Cisco sotto attacco: una nuova...

Firewall Cisco sotto attacco: una nuova...Set 29, 2025 0

-

Ondata di attacchi brute-force contro...

Ondata di attacchi brute-force contro...Ago 12, 2025 0

-

Cisco svela un nuovo tipo di jailbreak...

Cisco svela un nuovo tipo di jailbreak...Ago 04, 2025 0

Altro in questa categoria

-

Donne e cybersecurity: crescono le...

Donne e cybersecurity: crescono le...Apr 14, 2026 0

-

Social media vietati ai minori? In...

Social media vietati ai minori? In...Apr 13, 2026 0

-

CPUID compromesso: malware nei download...

CPUID compromesso: malware nei download...Apr 10, 2026 0

-

Claude Mythos: secretato perché troppo...

Claude Mythos: secretato perché troppo...Apr 08, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Donne e cybersecurity: crescono le nuove leve e alcune

Donne e cybersecurity: crescono le nuove leve e alcuneApr 14, 2026 0

La cybersecurity italiana continua a crescere, ma la... -

Social media vietati ai minori? In Australia non sta...

Social media vietati ai minori? In Australia non sta...Apr 13, 2026 0

Qualcuno ricorderà che qualche mese fa è stato annunciato... -

CPUID compromesso: malware nei download ufficiali di CPU-Z...

CPUID compromesso: malware nei download ufficiali di CPU-Z...Apr 10, 2026 0

Un attacco alla catena di distribuzione ha colpito il... -

Claude Mythos: secretato perché troppo bravo a scovare...

Claude Mythos: secretato perché troppo bravo a scovare...Apr 08, 2026 0

L’annuncio di Anthropic sembrerebbe una trovata di... -

APT28 colpisce i router per dirottare il DNS e rubare...

APT28 colpisce i router per dirottare il DNS e rubare...Apr 07, 2026 0

Secondo un’analisi pubblicata dal National Cyber Security...