Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

Attenti ai nuovi file Windows Settings Shortcut di Windows 10

Giu 27, 2018 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

Introdotti nel 2015 e possono essere usati per avviare l’installazione di malware senza alcun tipo di avviso, ma per Microsoft non è una falla di sicurezza.

Non c’è niente da fare: ogni novità introdotta in Windows sembra andare incontro all’inevitabile destino di rappresentare, prima o poi, un problema di sicurezza.

A confermare questa sorta di maledizione, questa volta, sono i Windows Settings Shortcut, un tipo di file che Microsoft ha introdotto nel 2015 con Windows 10.

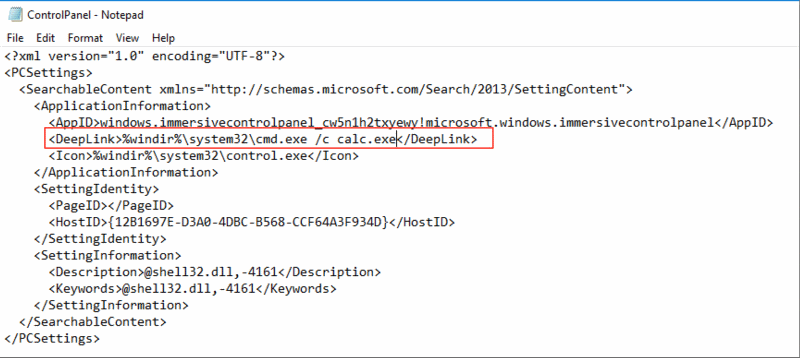

Si tratta di un formato (.SettingContent-ms) che consente di creare delle scorciatoie per le impostazioni di Windows e che consiste, in pratica, in un file XML al cui interno è inserito un link che conduce a una pagina specifica delle Impostazioni di Windows 10.

Il problema è che questi file possono essere modificati per puntare a un qualsiasi eseguibile (per esempio cmd.exe) in grado di avviare l’esecuzione di codice sul computer.

Il link può puntare a qualsiasi eseguibile presente sul disco del computer. In questo caso il ricercatore ha scelto il classico calc.exe usato normalmente per dimostrare la possibilità di avviare esecuzione di codice sul PC.

A scoprirlo è stato Matt Nelson, di SpecterOps, che in un report spiega per filo e per segno come sia possibile sfruttare questo formato per portare attacchi agli utenti Windows.

La tecnica di attacco è particolarmente efficace per vari motivi. Prima di tutto perché la manipolazione di questi file consente di creare più collegamenti, facendo così in modo che all’esecuzione di codice malevolo segua quella normale (l’apertura della pagina nella sezione Impostazioni) dando alla vittima l’impressione che tutto abbia funzionato come previsto.

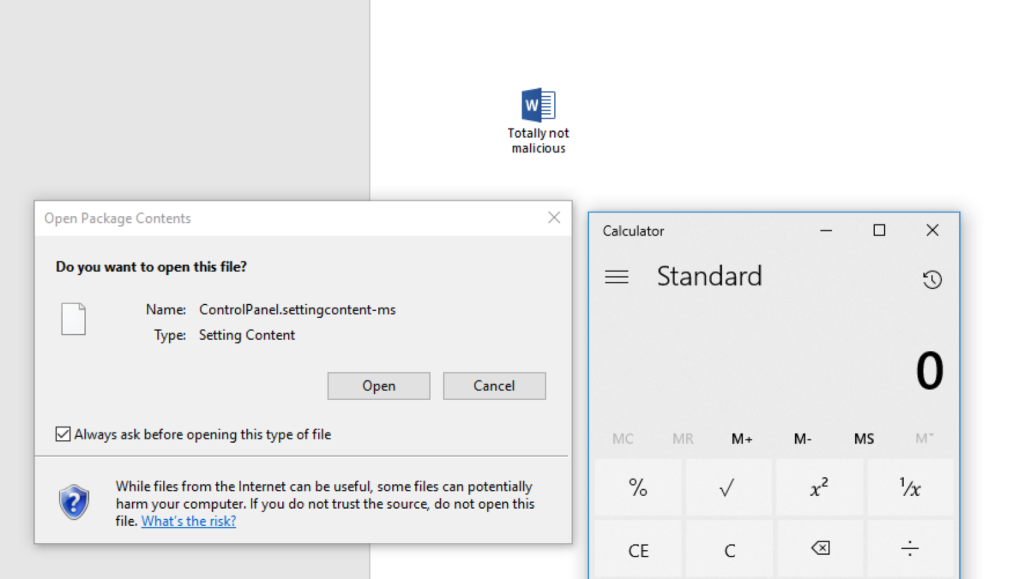

Non solo. Se il file in questione viene inserito all’interno di un documento Office (usando il solito trucchetto di integrarlo come OLE) la sua esecuzione non viene bloccata. Office, infatti, blocca soltanto i formati di file che vengono considerati “pericolosi”.

L’avviso compare, ma l’esecuzione di codice (in questo caso la calcolatrice) è già stata completata.

Lo stesso avviene (e questo è anche peggio) nel momento in cui il file viene aperto da Internet. Insomma: l’uso di un file Windows Settings Shortcut rappresenta, a oggi, un vettore di attacco formidabile.

E per quanto possa sembrare assurdo, è destinato a esserlo per un bel po’. Come spiega Nelson nel suo report, infatti, Microsoft ha risposto alla segnalazione dicendo che non si tratta di un bug di sicurezza sufficientemente grave da richiedere un intervento. Convinti loro…

Articoli correlati

-

Shadow Campaign: la nuova ondata di...

Shadow Campaign: la nuova ondata di...Feb 05, 2026 0

-

Microsoft smantella RedVDS, rete...

Microsoft smantella RedVDS, rete...Gen 15, 2026 0

-

Patch Tuesday, Microsoft risolve una...

Patch Tuesday, Microsoft risolve una...Dic 11, 2025 0

-

Cyberattacchi: estorsioni e ransomware...

Cyberattacchi: estorsioni e ransomware...Ott 21, 2025 0

Altro in questa categoria

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...