Aggiornamenti recenti Maggio 22nd, 2026 12:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

Attacchi su Telegram: il file sembra una foto ma è un JavaScript

Feb 14, 2018 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS, Vulnerabilità 1

La tecnica sfrutta un Unicode che “ribalta” il nome del file e i pirati riescono a indurre le loro vittime a installare un trojan sul computer.

C’è chi la definisce una vulnerabilità zero-day, ma viste le sue caratteristiche, forse definirla una “tecnica di attacco” è più corretto. Fatto sta che in Russia, dove per il momento sono stati registrati gli unici casi di attacchi ai danni degli utenti Telegram, sta creando parecchi problemi e bisogna ammettere che i pirati che hanno ideato il trucchetto l’hanno pensata proprio bene.

Tutto gira intorno a un particolare carattere Unicode, chiamato RLO (right-to-left override) e la cui funzione è quella di “flippare” i caratteri seguenti. Posizionandolo davanti a una porzione di testo si fa in modo, per esempio, che la parola “computer” venga visualizzata come “retupmoc”.

Il problema è che il client per Windows di Telegram interpreta il carattere in questo modo anche quando visualizza il nome di un file allegato, compresa l’estensione. I cyber-criminali hanno pensato bene di sfruttare questo bug per “camuffare” un JavaScript in modo che sembri un’innocua immagine.

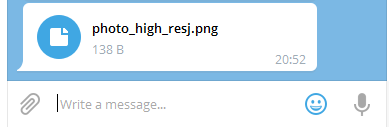

Il tutto funziona così: i pirati inviano file malevoli a tappeto con il nome “photo_high_re*U+202E*gnp.js“. A causa del carattere RLO (*U+202E*) il destinatario del file lo vede come “photo_high_resj.png”.

A prima vista l’allegato sembra essere un’immagine in formato PNG. Niente di più sbagliato…

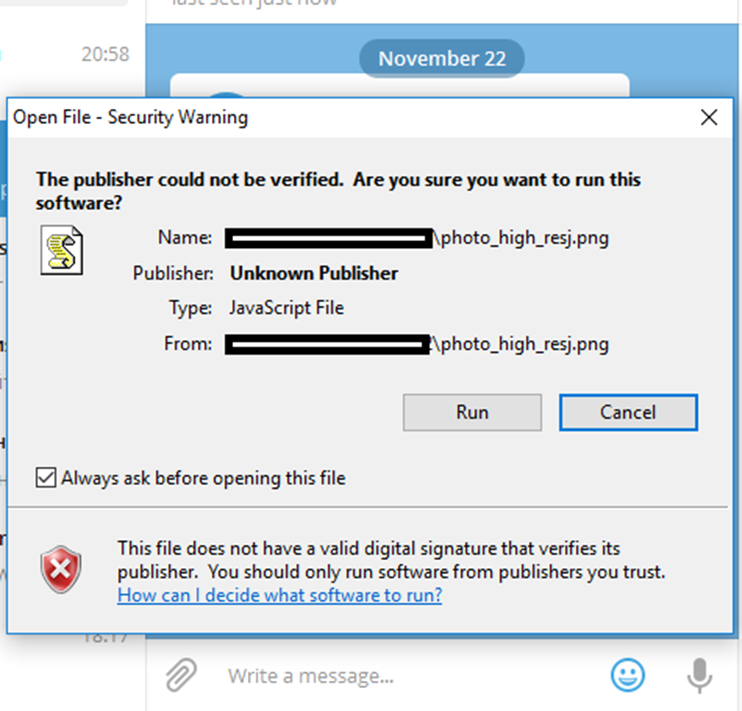

L’efficacia del trucco, è bene dirlo, rimane parziale. Al momento dell’apertura del file, infatti, gli utenti Windows si trovano davanti una richiesta di conferma in cui il sistema identifica correttamente l’allegato come un JavaScript.

Anche se il nome continua a essere visualizzato nella modalità alterata dal carattere Unicode, l’avviso di Windows dovrebbe accendere un campanello d’allarme in chi è seduto davanti alla tastiera.

Il problema, come al solito, è che molte persone trattano con leggerezza o eccessiva fretta queste segnalazioni e il rischio che qualcuno acconsenta all’esecuzione del JavaScript è decisamente concreto.

Se si acconsente all’esecuzione, il JavaScript avvia il download del malware vero e proprio. Stando al report pubblicato da Alexey Firsch di Kaspersky, la tecnica di attacco è stata utilizzata per diffondere un trojan in grado di ricevere istruzioni in remoto e installare ulteriore software nocivo sul sistema.

Molti degli esemplari individuati (e questa non è una sorpresa di questi tempi) si limitano a installare un miner sul computer, cioè un software in grado di sfruttare la potenza di calcolo del PC per generare cripto-valuta.

I ricercatori di Kaspersky hanno anche individuato una versione che installa invece un sistema di controllo remoto simile a TeamViewer.

Quello che è certo è che la vicenda suona come la conferma del fatto che sia sempre bene diffidare dei file provenienti da contatti sconosciuti. Anche su Telegram.

Articoli correlati

-

Misterioso guasto satellitare:...

Misterioso guasto satellitare:...Dic 12, 2025 0

-

Dark Telegram in ritirata: aumentano le...

Dark Telegram in ritirata: aumentano le...Dic 04, 2025 0

-

Il 25% dei leader aziendali italiani...

Il 25% dei leader aziendali italiani...Nov 03, 2025 0

-

Notification Protection, da Kaspersky...

Notification Protection, da Kaspersky...Ott 09, 2025 0

Altro in questa categoria

-

Kaspersky: gli agenti IA cambiano la...

Kaspersky: gli agenti IA cambiano la...Mag 22, 2026 0

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

-

MSHTA, lo “zombie” di IE che...

MSHTA, lo “zombie” di IE che...Mag 19, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno...

Minacce recenti

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco...

One thought on “Attacchi su Telegram: il file sembra una foto ma è un JavaScript”