Aggiornamenti recenti Maggio 11th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

Il gruppo DarkHotel usa un nuovo trojan per le sue azioni di spionaggio

Lug 20, 2017 Marco Schiaffino Attacchi, Hacking, Malware, News, RSS 4

Gli hacker di solito usano le reti Wi-Fi degli alberghi per colpire obiettivi di alto livello e rubare segreti industriali. Ora hanno cambiato strategia.

Il gruppo DarkHotel fa parte di quella “elite” tra i pirati informatici che viene associata al concetto di APT (Advanced Persistent Threat) che di solito indica le campagne di spionaggio collegate all’attività di servizi segreti od organizzazioni di alto livello.

Come spiegano i ricercatori di BitDefender, i DarkHotel sono una vecchia conoscenza degli esperti di sicurezza e sarebbero attivi nel settore del cyber-spionaggio da quasi 10 anni.

Di solito i pirati prediligono colpire sfruttando reti Wi-Fi negli alberghi, utilizzando exploit zero-day per compromettere i dispositivi delle loro vittime e garantirsi l’accesso a tutte le informazioni che possono ritenere utili.

Secondo quanto riportato dai ricercatori BitDefender, però, il gruppo avrebbe adesso cambiato strategia e ora starebbe sfruttando semplici tecniche di ingegneria sociale, usando però un trojan decisamente complesso che gli analisti descrivono nel dettaglio in questo report.

Il loro obiettivo sarebbe quello di agire in maniera più prudente, evitando che i loro attacchi possano essere individuati e analizzati dalle società di sicurezza.

Il vettore di attacco adottato in questa nuova campagna è una semplice email con allegato un file (winword.exe) che è in realtà un archivio auto-estraente RAR SFX il cui contenuto è crittografato con un algoritmo XOR.

Nulla di particolarmente complesso, almeno fino a quando non viene eseguito. All’avvio, infatti, il malware visualizza un documento di Word per non suscitare sospetti nella potenziale vittima. Si tratta di un file di testo con i contatti di alcune organizzazioni internazionali con sede in Corea del Nord.

Mentre sullo schermo compare il documento, però, il malware esegue un primo controllo per verificare se viene eseguito da una cartella specifica (WinStartupDir) e, solo nel caso in cui l’esito del controllo è positivo, procede con la sua attività contattando per prima cosa il server Command and Control.

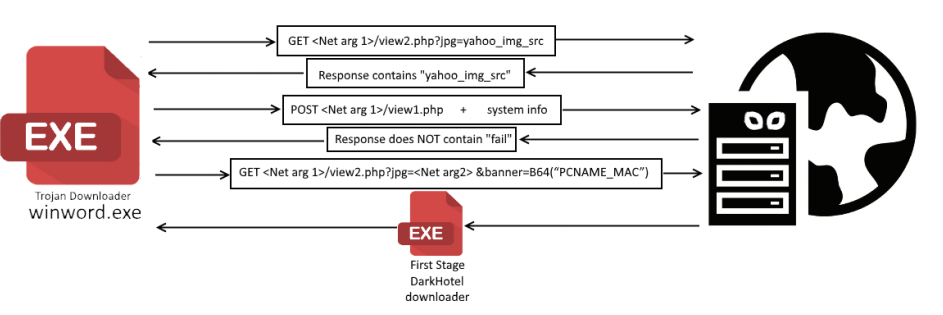

Ed è qui che le cose si fanno davvero complicate. Prima di contattare il server, il trojan crea un file che contiene le informazioni sul computer infetto. Procede poi a decrittare l’indirizzo Internet del server e utilizza una serie di accorgimenti per camuffare le comunicazioni in modo che sembrino innocue trasmissioni http.

Lo schema riassume i controlli e le comunicazioni tra il vettore inziale di attacco e il server Command and Control prima che venga dato l’avvio all’installazione del trojan.

A questo punto le informazioni sul computer infetto vengono trasmesse al server C&C e il malware rimane in attesa di una risposta. Secondo i ricercatori di Bitdefender, questo passaggio sarebbe una sorta di verifica per capire se il dispositivo colpito sia quello giusto.

Se il PC compromesso è di qualche interesse, l’attacco procede. In caso contrario il trojan si cancella automaticamente e l’attacco viene terminato in modo che il malware non sia individuato.

Nel caso in cui l’attacco procede, il passo successivo prevede il download e la decodifica di un secondo modulo del malware, che viene camuffato in modo da apparire come un componente della libreria OpenSSL.

Dopo una serie di ulteriori controlli sull’ambiente in cui è in esecuzione, il trojan avvia il download di un ulteriore modulo che contiene il payload vero e proprio, che secondo gli analisti è estremamente simile a quelli già usati in passato dal gruppo DarkHotel.

Articoli correlati

-

Hugging Face sfruttato per distribuire...

Hugging Face sfruttato per distribuire...Gen 30, 2026 0

-

Un attacco supply chain ha compromesso...

Un attacco supply chain ha compromesso...Set 16, 2025 0

-

APT41, il gruppo cinese amplia il...

APT41, il gruppo cinese amplia il...Lug 22, 2025 0

-

Scoperto un nuovo spyware Android che...

Scoperto un nuovo spyware Android che...Apr 24, 2025 0

Altro in questa categoria

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

4 thoughts on “Il gruppo DarkHotel usa un nuovo trojan per le sue azioni di spionaggio”

Leave a Reply Annulla risposta

Devi essere connesso per inviare un commento.

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate...

Ciao,

risulta questo link

in questo report.

Saluti.

Errore mio, ho corretto il link. Grazie per la segnalazione.

“file:///C:/Users/Marco/Desktop/Bitdefender-Whitepaper-Inexsmar-A4-en-EN.pdf”