Aggiornamenti recenti Maggio 22nd, 2026 12:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

Attacco globale del ransomware Petya. Migliaia di PC colpiti

Giu 27, 2017 Marco Schiaffino Attacchi, Emergenze, In evidenza, Malware, News, RSS 0

Le segnalazioni parlano di primi attacchi in Ucraina, diffusi poi in tutto il mondo. Il malware (forse) si diffonde sfruttando il bug nel Server Message Block di Windows.

Aggiornamento: Il servizio di posta elettronica Posteo ha bloccato l’account usato dai pirati per ricevere l’ID delle vittime che hanno pagato il riscatto. Di conseguenza, anche chi paga il riscatto non riceverà la chiave per “liberare” il PC.

Un massiccio attacco ransomware si sta diffondendo a macchia d’olio con modalità che ricordano da vicino quelle dell’attacco di WannaCry dello scorso maggio.

L’infezione sarebbe partita dall’Ucraina, dove sono segnalate numerose vittime illustri: aziende, centrali elettriche, società di telecomunicazione e persino i sistemi di monitoraggio della centrale nucleare di Chernobyl. Vittime sono segnalate anche in Francia, Norvegia, Spagna, Olanda, Danimarca, India e altri paesi.

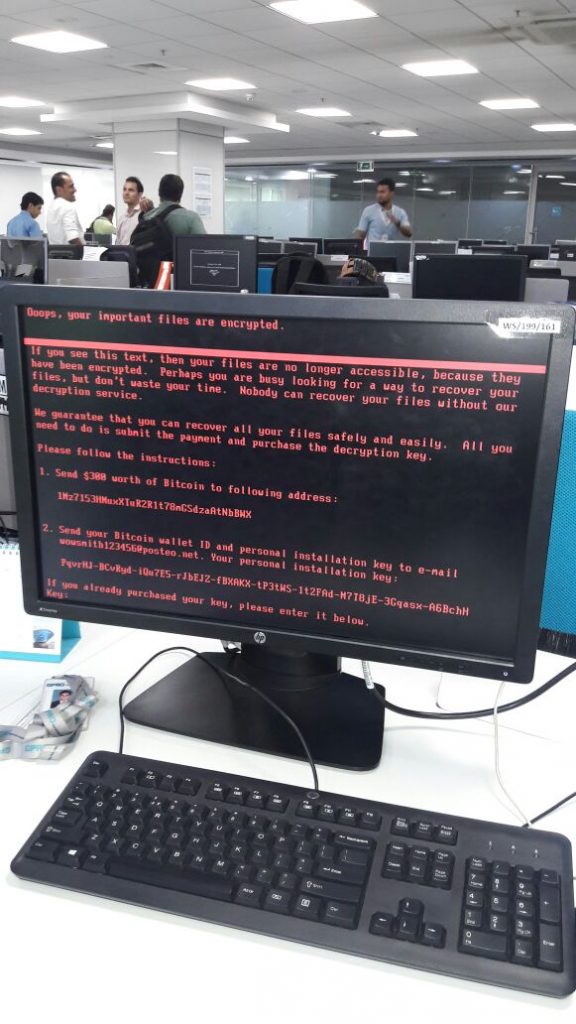

Secondo le prime analisi, il responsabile sarebbe una nuova versione di Petya, un ransomware ben conosciuto che non prende di mira i file delle vittime, ma blocca il computer crittografando il Master Boot Record (MBR), impedendo l’avvio del PC. Il malware visualizza poi una schermata con la richiesta di riscatto di 300 dollari in Bitcoin.

A differenza dei “normali” ransomware, Petya attacca il Master Boot Record e impedisce l’avvio del sistema operativo.

Il ransomware, normalmente diffuso attraverso tecniche tradizionali come gli allegati ai messaggi di posta elettronica, si sta invece diffondendo attraverso la rete come un classico worm.

Secondo i ricercatori (ma non ci sono ancora conferme) potrebbe essere una versione modificata in modo da sfruttare la vulnerabilità del Service Message Block (SMB) di Windows presa di mira da WannaCry e derivata dal tool di hacking EternalBlue, sviluppato dall’NSA e distribuito su Internet dal gruppo hacker Shadow Brokers.

Se così fosse, la prima domanda che viene da porsi, quindi, è: quanti saranno i computer ancora vulnerabili alla falla di Server Message Block (SMB) di Windows? La vulnerabilità, in teoria, è stata infatti corretta da Microsoft e i computer che utilizzano il sistema di aggiornamento automatico dovrebbero essere immuni agli attacchi di questo tipo.

Il timore, però, è che ci siano ancora migliaia di PC vulnerabili, soprattutto in ambito aziendale, dove gli aggiornamenti vengono fatti con tempi più lunghi rispetto al settore consumer.

Se i timori dovessero essere fondati, c’è da chiedersi se questa volta riusciremo a cavarcela tutto sommato a buon mercato come nel caso di WannaCry. In quel caso, infatti, l’infezione è stata fermata quasi per caso grazie all’intervento di un ricercatore di sicurezza che è riuscito a fermare la diffusione del worm registrando un dominio Internet. Questa volta le cose potrebbero andare diversamente.

Soprattutto, non è escluso che il ransomware utilizzi una versione aggiornata dell’exploit EternalBlue, che come hanno spiegato alcuni ricercatori potrebbe essere modificato per colpire anche Windows 10, risparmiato da WannaCry.

Le prime stime parlavano di una diffusione meno “virulenta” rispetto a quella a cui avevamo assistito a maggio, ma col passare delle ore stanno arrivando report che parlano di centinaia di computer infettati nella stessa rete nel giro di minuti.

Articoli correlati

-

Gli hacktivisti iraniani continuano a...

Gli hacktivisti iraniani continuano a...Dic 06, 2023 0

-

La top ten delle minacce da Bitdefender

La top ten delle minacce da BitdefenderNov 09, 2022 0

-

Agenzie USA rivelano attacco a...

Agenzie USA rivelano attacco a...Ott 06, 2022 0

-

Nuove accuse di cyberspionaggio dalla...

Nuove accuse di cyberspionaggio dalla...Set 06, 2022 0

Altro in questa categoria

-

Kaspersky: gli agenti IA cambiano la...

Kaspersky: gli agenti IA cambiano la...Mag 22, 2026 0

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

-

MSHTA, lo “zombie” di IE che...

MSHTA, lo “zombie” di IE che...Mag 19, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno...

Minacce recenti

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco...