Aggiornamenti recenti Aprile 28th, 2026 3:11 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

Un nuovo worm usa le stesse vulnerabilità di WannaCry

Mag 22, 2017 Marco Schiaffino Minacce, News, RSS, Vulnerabilità, Worms 1

EternalRocks sfrutta le vulnerabilità del Server Message Block già usate per diffondere il ransomware. Ma il nuovo worm utilizza altri strumenti dell’NSA.

Prepariamoci per il secondo giro di giostra. Dopo WannaCry, a sfruttare gli strumenti dell’NSA resi pubblici dal gruppo Shadow Brokers arriva un nuovo worm che il suo creatore ha battezzato con il nome di EternalRocks.

Stando al report stilato da Mirosav Stamplar, ricercatore presso il CERT di Zagabria, il worm sfrutta ben sette tecniche derivate dall’arsenale della National Security Agency. Nel dettaglio, si tratta di quattro exploit (EternalBlue, EternalChampion, EternalRomance ed EternalSynergy) e tre programmi (DoublePulsar, ArchiTouch e SmbTouch).

Il vettore di infezione fa leva sullo stesso principio di WannaCry: sfruttare quel Server Message Block che consente l’avvio di esecuzione di codice in remoto sulle macchine Windows non aggiornate.

La tecnica di attacco di EternalRocks è più elaborata di quella di WannaCry. Il worm, infatti, utilizza una strategia suddivisa in due fasi: la prima prevede l’installazione sulla macchina e l’apertura di un canale di comunicazione (su circuito Tor) con il server Command and Control.

La seconda, programmata per avviarsi dopo 24 ore dalla prima installazione, prevede il download di un archivio chiamato ShadowBrokers.zip, al cui interno sono contenuti i payload dell’NSA che permettono la diffusione in rete del worm.

A questo punto EternalRocks avvia una scansione delle porte 445 (quelle usate dall’SMB) per individuare e infettare eventuali computer vulnerabili.

Per il momento il worm non compie azioni particolarmente dannose, ma non illudiamoci troppo: il fatto che sia in costante comunicazione con un server Command and Control significa che i pirati informatici che lo controllano possono avviare il download e l’installazione di ulteriore malware in qualsiasi momento.

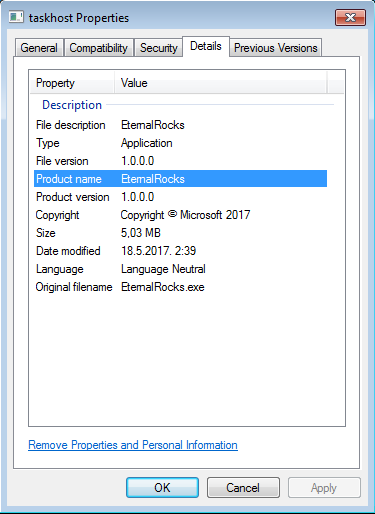

EternalRocks appare nel Task Manager “camuffato” come taskhost. Non compie nessuna azione nociva ma aspetta ordini dal suo server C&C.

Difficile capire quale possa essere la sua diffusione. Dopo l’emergenza legata a WannaCry, infatti, ci si potrebbe aspettare che molti utenti abbiano aggiornato il loro computer e che il numero di PC vulnerabili sia di conseguenza diminuito.

La verità però, è che tutta la vicenda relativa a WannaCry ha confermato che la sensibilità degli utenti nei confronti degli aggiornamenti è quasi nulla. A dimostrarlo sono i dati statistici riguardanti la diffusione del ransomware.

I ricercatori, infatti, pensavano che l’elevata diffusione del worm fosse dovuta al fatto che avesse colpito per la maggior parte i computer equipaggiati con Windows XP, per il quale non era disponibile l’update che correggeva il bug del Server Message Block.

Sbagliato: stando alle rilevazioni di Kaspersky Lab, i computer con Windows XP colpiti dal malware sono stati pochissimi. Il 98% delle vittime, invece, aveva Windows 7 e, di conseguenza, è stato infettato perché non aveva installato gli aggiornamenti.

In uno scenario del genere, è probabile che EternalRocks abbia terreno fertile per diffondersi senza troppi problemi e, tra qualche settimana, potrebbe tornare a far parlare di sé.

Articoli correlati

-

Il protocollo di rete...

Il protocollo di rete...Nov 17, 2025 0

-

Scoperto un RAT per Windows che...

Scoperto un RAT per Windows che...Mag 30, 2025 0

-

Una patch di Windows introduce una...

Una patch di Windows introduce una...Apr 28, 2025 0

-

ClickFix: torna la campagna di phishing...

ClickFix: torna la campagna di phishing...Mar 17, 2025 0

Altro in questa categoria

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Kyber annuncia il ransomware...

Kyber annuncia il ransomware...Apr 22, 2026 0

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha... -

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

One thought on “Un nuovo worm usa le stesse vulnerabilità di WannaCry”