Aggiornamenti recenti Giugno 4th, 2026 2:52 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Il gruppo criminale cinese TA4922 adesso punta anche all’Europa

- Il 78% delle aziende ha già subito o sospetta incidenti legati all’IA

- SEO poisoning e chatbot AI dirottati per un malware miner

- Kaspersky: la GenAI mette alla prova il riconoscimento facciale

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

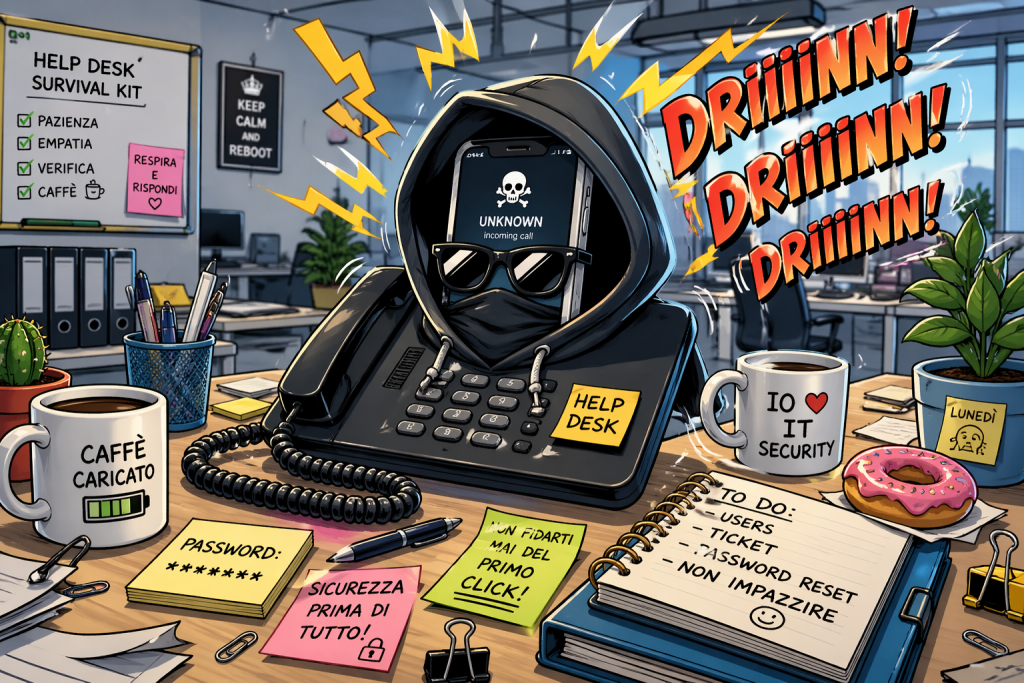

Reset password: una misura di sicurezza che diventa minaccia

Apr 23, 2026 Giancarlo Calzetta Approfondimenti, Attacchi, Attacchi, In evidenza, News, RSS 0

Vi ricordate il vecchio adagio “cambia la password almeno ogni sei mesi”? Ecco, da tempo ormai questa prassi e diventata tra quelle sconsigliate da molti esperti, ma resta ancora in auge in alcuni ambienti, tanto che, secondo le analisi di Forrester, ogni reset di password può costare fino a 70 dollari all’azienda del dipendente che deve effettuarlo. Un dato che, da solo, racconta quanto questa attività sia diffusa e strutturalmente rilevante nei processi IT aziendali. Non sorprende quindi che molte organizzazioni abbiano introdotto strumenti di self-service password reset (SSPR), nel tentativo di alleggerire il carico sugli helpdesk. Purtroppo, il numero di richieste gestite manualmente resta elevato, tra onboarding agli strumenti self-service ed eccezioni operative. Inoltre, questa apparente banalità operativa nasconde però un problema molto più profondo: il reset password è uno dei punti di ingresso più sfruttati dagli attaccanti, perché consente di aggirare controlli anche avanzati come la multi-factor authentication.

Quando un reset apre la porta all’attacco

Il motivo è semplice: se un attaccante riesce a convincere un operatore a resettare una password, ottiene credenziali legittime. A quel punto, non è più necessario sfruttare vulnerabilità tecniche, perché l’accesso avviene attraverso canali perfettamente validi.

Un esempio concreto arriva dall’attacco del 2025 contro il retailer britannico Marks & Spencer. L’incidente ha avuto un impatto devastante, con la sospensione delle vendite online per cinque giorni e perdite stimate in circa 3,8 milioni di sterline al giorno.

Secondo le ricostruzioni, il gruppo Scattered Spider avrebbe ottenuto l’accesso iniziale impersonando un dipendente e contattando un service desk esterno. Un semplice reset di password ha fornito agli attaccanti credenziali valide, eliminando la necessità di qualsiasi exploit.

Dal primo accesso al dominio completo

Una volta entrati, gli attaccanti hanno sfruttato Active Directory per estrarre il file NTDS.dit, che contiene gli hash delle password di tutti gli utenti di dominio. Attraverso tecniche di cracking offline, è stato possibile recuperare ulteriori credenziali.

A quel punto, l’attacco si è trasformato in un’escalation silenziosa: movimenti laterali, utilizzo di strumenti legittimi e accessi apparentemente normali hanno consentito di espandere progressivamente il perimetro compromesso.

Quando il livello di accesso è diventato sufficiente, è entrato in gioco il ransomware, con la cifratura dei sistemi critici per pagamenti, e-commerce e logistica. Il risultato è stato un blocco operativo su larga scala, con impatti diretti su clienti e transazioni.

Il service desk come superficie d’attacco

Gli attacchi di social engineering di questo tipo sono particolarmente insidiosi perché non presentano indicatori evidenti di compromissione. Dal punto di vista dell’helpdesk, si tratta semplicemente di una richiesta di supporto come tante altre.

Ed è proprio questa normalità a rappresentare il problema: il service desk diventa un punto di accesso privilegiato per gli attaccanti, soprattutto quando i processi di verifica dell’identità si basano su informazioni facilmente reperibili o aggirabili. In assenza di controlli robusti, una richiesta apparentemente innocua può trasformarsi in un incidente critico.

Per ridurre il rischio, è necessario introdurre meccanismi di verifica che non possano essere facilmente replicati o simulati. L’operatore non deve basarsi su dati dichiarativi, ma deve attivare codici temporanei su dispositivi registrati o integrare sistemi di identità esistenti.

Il punto chiave è la standardizzazione: ogni richiesta deve seguire lo stesso processo, senza eccezioni o discrezionalità, eliminando una delle principali leve sfruttate dagli attaccant.

- Active Directory, cybersecurity, identity management, MFA, NIS2, password reset, Ransomware, service desk, sicurezza IT, social engineering

Articoli correlati

-

SEO poisoning e chatbot AI dirottati...

SEO poisoning e chatbot AI dirottati...Mag 27, 2026 0

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

-

MSHTA, lo “zombie” di IE che...

MSHTA, lo “zombie” di IE che...Mag 19, 2026 0

Altro in questa categoria

-

Il gruppo criminale cinese TA4922...

Il gruppo criminale cinese TA4922...Giu 04, 2026 0

-

Il 78% delle aziende ha già subito o...

Il 78% delle aziende ha già subito o...Mag 28, 2026 0

-

Kaspersky: la GenAI mette alla prova il...

Kaspersky: la GenAI mette alla prova il...Mag 25, 2026 0

-

Kaspersky: gli agenti IA cambiano la...

Kaspersky: gli agenti IA cambiano la...Mag 22, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Il 78% delle aziende ha già subito o sospetta incidenti...

Il 78% delle aziende ha già subito o sospetta incidenti...Mag 28, 2026 0

A leggere il nuovo “2026 Cloud Security Report”... -

Kaspersky: la GenAI mette alla prova il riconoscimento...

Kaspersky: la GenAI mette alla prova il riconoscimento...Mag 25, 2026 0

Un volto reale può essere modificato dall’intelligenza... -

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo...

Minacce recenti

Kaspersky: gli agenti IA cambiano la fiducia aziendale

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Il gruppo criminale cinese TA4922 adesso punta anche...

Il gruppo criminale cinese TA4922 adesso punta anche...Giu 04, 2026 0

Un gruppo cybercriminale di lingua cinese fino a poco... -

Il 78% delle aziende ha già subito o sospetta incidenti...

Il 78% delle aziende ha già subito o sospetta incidenti...Mag 28, 2026 0

A leggere il nuovo “2026 Cloud Security Report”... -

SEO poisoning e chatbot AI dirottati per un malware miner

SEO poisoning e chatbot AI dirottati per un malware minerMag 27, 2026 0

Le campagne di SEO poisoning non sono certo una novità... -

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità...