Aggiornamenti recenti Aprile 14th, 2026 4:46 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Donne e cybersecurity: crescono le nuove leve e alcune sfide

- Social media vietati ai minori? In Australia non sta funzionando

- CPUID compromesso: malware nei download ufficiali di CPU-Z e HWMonitor

- Claude Mythos: secretato perché troppo bravo a scovare vulnerabilità

- APT28 colpisce i router per dirottare il DNS e rubare credenziali

Un bug zero-day di Oracle E-Business Suite è stato sfruttato in una campagna di estorsione

Ott 10, 2025 Marina Londei Attacchi, In evidenza, News, RSS, Vulnerabilità 0

Una vulnerabilità di Oracle E-Business Suite (EBS) è stata sfruttata in un’estesa campagna di estorsione che ha colpito decine di organizzazioni: a dirlo è il team del Google Threat Intelligence Group (GTIG) in un post pubblicato ieri che dettaglia le attività dei cyberattaccanti.

La campagna è stata individuata la prima volta lo scorso 29 settembre e sembrerebbe opera di un gruppo affiliato a Cl0p, nota gang ransomware attiva da molti anni. Le attività malevole, però, sarebbero cominciate ben prima di fine settembre: almeno dal 9 agosto, ma sono state rilevate attività sospette anche a inizio luglio.

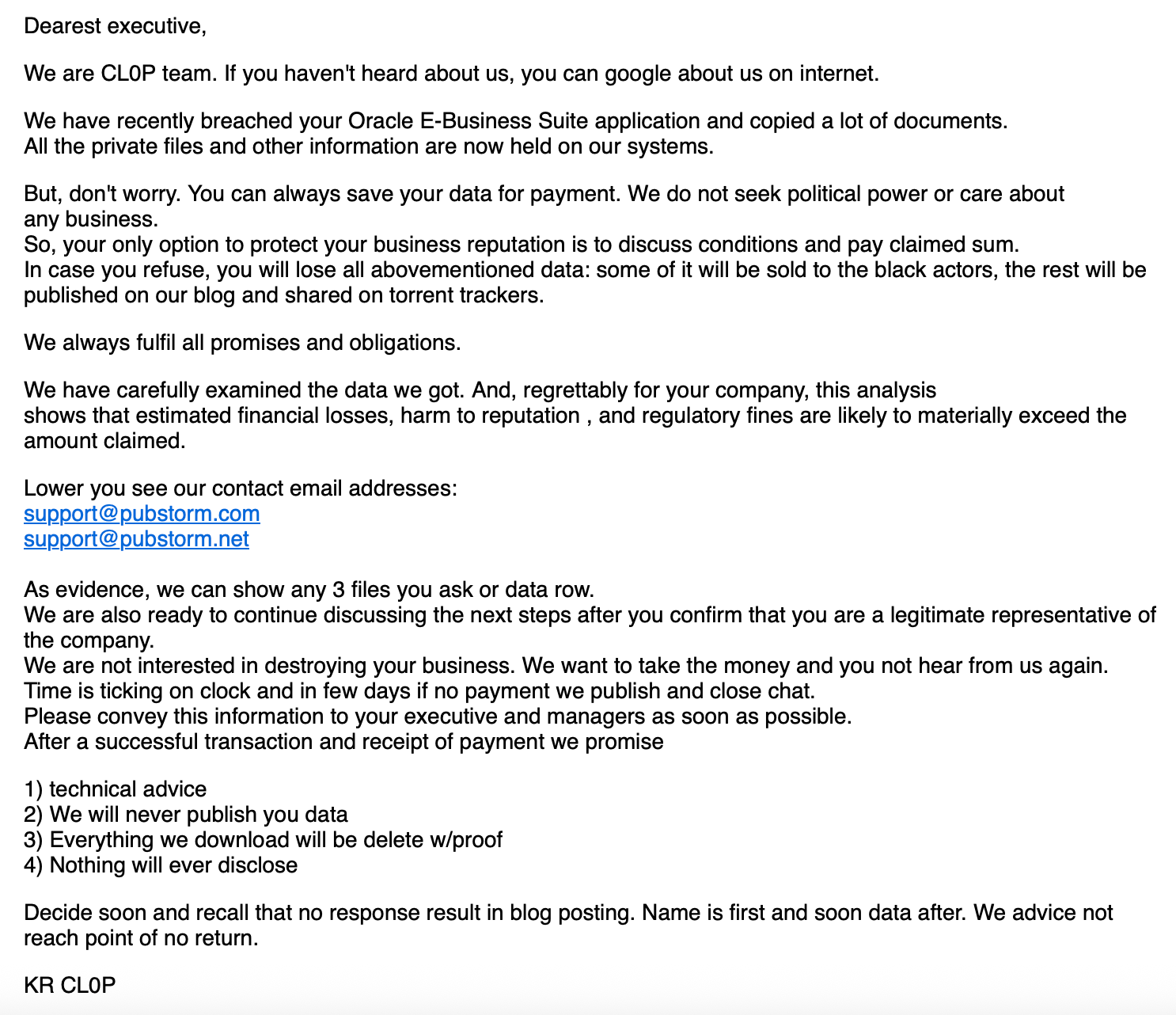

“Gli attaccanti hanno cominciato a inviare un elevato volume di email ai dirigenti di numerose organizzazioni, affermando di aver rubato dati sensibili dagli ambienti Oracle E-Business Suite” ha spiegato il GTIG. A supporto delle loro affermazioni, gli attaccanti hanno allegato alle email delle liste di file di ambienti EBS appartenenti a diverse organizzazioni.

Nelle email il gruppo ha specificato che, per evitare la pubblicazione dei dati, le vittime avrebbero dovuto pagare un riscatto, senza specificare però né il metodo di pagamento, né l’importo effettivo; queste informazioni verrebbero rivelate solo dopo un primo contatto da parte delle vittime.

Il gruppo ha sfruttato la CVE-2025-61882, una vulnerabilità zero-day che colpisce il componente BI Publisher Integration della suite Oracle nelle versioni 12.2.3 – 12.2.14. Considerato “facilmente sfruttabile” dal NIST, il bug permette a un attaccante non autenticato con accesso HTTP di compromettere Oracle Concurrent Processing, funzionalità che consente di eseguire contemporaneamente task non interattivi.

Secondo il team di Google, il gruppo avrebbe in realtà usato diverse catene di exploit per sottrarre i dati da EBS, tutti, in ogni caso, legati al bug CVE-2025-61882. La patch rilasciata da Oracle il 4 ottobre sembrerebbe comunque efficace contro i diversi exploit.

Il GITG non ha ancora attribuito formalmente la campagna a un gruppo specifico, ma ha specificato che, oltre al legame con Cl0p, ci sarebbero molte similarità con le tecniche e i tool usati da FIN11, gruppo attivo dal 2017 noto per l’ampia scala delle sue campagne malware. Anche l’uso di una vulnerabilità zero-day per una campagna di estorsione su larga scala è un modus operandi storicamente attribuito a FIN11.

“I gruppi affiliati a Cl0p quasi certamente considerano queste campagne di sfruttamento di massa come un successo, visto che hanno adottato questo approccio almeno dalla fine del 2020” spiegano i ricercatori.

Per proteggersi da questi attacchi, la prima cosa da fare è applicare le patch rilasciate da Oracle a inizio ottobre. Il GTIG consiglia inoltre di controllare la presenza di template malevoli nel database EBS, in particolare nelle tabelle XDO_TEMPLATES_B e XDO_LOBS, e di limitare il traffico non essenziale in uscita dai server EBS.

Oltre a ciò, occorre monitorare i log per individuare eventuali indicatori di compromissione, come le richieste all’endpoint TemplatePreviewPG con un TemplateCode con prefisso TMP o DEF, e analizzare i processi Java associati a EBS per individuare codice malevolo.

Articoli correlati

-

Davvero si può fare “jailbreak” di...

Davvero si può fare “jailbreak” di...Feb 18, 2026 0

-

OpenSSL ha fixato 12 vulnerabilità...

OpenSSL ha fixato 12 vulnerabilità...Gen 29, 2026 0

-

PackageGate: trovati sei bug zero-day...

PackageGate: trovati sei bug zero-day...Gen 27, 2026 0

-

Una vulnerabilità di ASUS Live Update...

Una vulnerabilità di ASUS Live Update...Dic 19, 2025 0

Altro in questa categoria

-

Donne e cybersecurity: crescono le...

Donne e cybersecurity: crescono le...Apr 14, 2026 0

-

Social media vietati ai minori? In...

Social media vietati ai minori? In...Apr 13, 2026 0

-

CPUID compromesso: malware nei download...

CPUID compromesso: malware nei download...Apr 10, 2026 0

-

Claude Mythos: secretato perché troppo...

Claude Mythos: secretato perché troppo...Apr 08, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Donne e cybersecurity: crescono le nuove leve e alcune

Donne e cybersecurity: crescono le nuove leve e alcuneApr 14, 2026 0

La cybersecurity italiana continua a crescere, ma la... -

Social media vietati ai minori? In Australia non sta...

Social media vietati ai minori? In Australia non sta...Apr 13, 2026 0

Qualcuno ricorderà che qualche mese fa è stato annunciato... -

CPUID compromesso: malware nei download ufficiali di CPU-Z...

CPUID compromesso: malware nei download ufficiali di CPU-Z...Apr 10, 2026 0

Un attacco alla catena di distribuzione ha colpito il... -

Claude Mythos: secretato perché troppo bravo a scovare...

Claude Mythos: secretato perché troppo bravo a scovare...Apr 08, 2026 0

L’annuncio di Anthropic sembrerebbe una trovata di... -

APT28 colpisce i router per dirottare il DNS e rubare...

APT28 colpisce i router per dirottare il DNS e rubare...Apr 07, 2026 0

Secondo un’analisi pubblicata dal National Cyber Security...