Aggiornamenti recenti Aprile 30th, 2026 5:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

Hacker usano un anti-rootkit di Avast per disabilitare le difese dei sistemi

Nov 26, 2024 Marina Londei Attacchi, Hacking, In evidenza, Malware, News, RSS 0

Di recente i ricercatori di Trellix hanno scoperto una nuova campagna malware che usa un driver di un anti-rootkit di Avast per disabilitare le difese dei sistemi e prenderne il controllo. Di fatto gli attaccanti sfruttano i software di sicurezza come un’arma per ottenere il controllo del sistema ed eseguire altre azioni malevole.

La catena di attacco comincia proprio con la diffusione del driver dell’anti-rootkit di Avast. Trishaan Kalra, ricercatore della compagnia, spiega che invece di usare un driver creato appositamente, gli attaccanti usano un driver kernel legittimo; in questo modo, i software di sicurezza non sollevano alert all’utente.

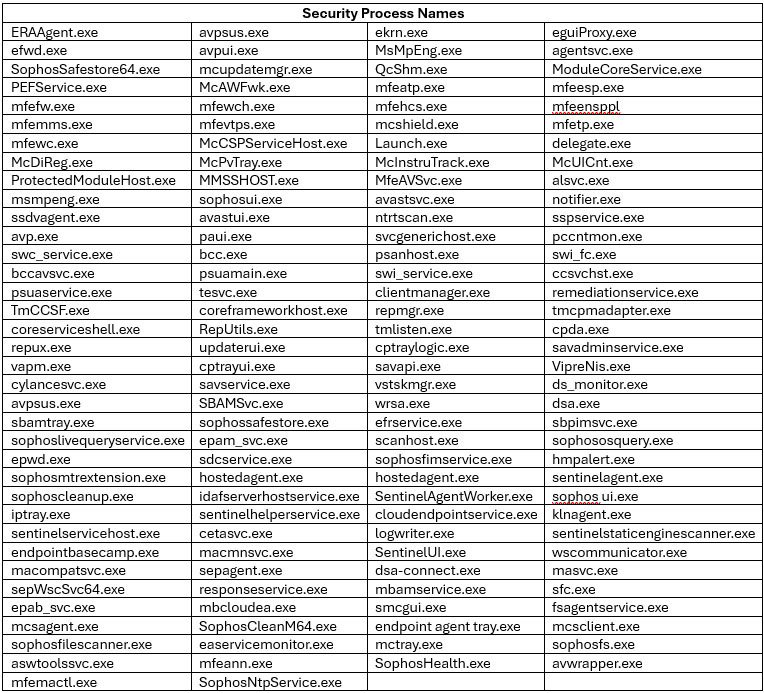

Una volta che il driver è stato installato ed è in esecuzione, il malware ottiene accesso di livello kernel al sistema e procede con l’interruzione dei processi di sicurezza in esecuzione. Il malware è in grado di terminare ben 142 processi legati ad antivirus e soluzioni EDR ampiamente usati accedendo a una lista di nomi hard-coded.

La lista di processi di sicurezza che il malware può interrompere. Credits: Trellix

Dopo l’esecuzione iniziale, il malware comincia ad acquisire screenshot di tutti i processi attivi del sistema. Una volta ottenuto l’intero elenco, il malware confronta i nomi dei processi con quelli presenti nella lista hard-coded; se uno o più nomi corrispondono, il malware crea un handle per ciascun processo e sfrutta il driver Avast per terminarlo.

Per contrastare questa minaccia, Kalra consiglia di definire delle regole nei tool di sicurezza per identificare e bloccare i driver vulnerabili in base alla loro firma o hash. “L’integrazione di questa regola in una soluzione EDR antivirus garantisce che anche i driver legittimi con vulnerabilità vengano bloccati efficacemente, aggiungendo un livello cruciale di protezione contro gli attacchi avanzati basati sui driver” spiega Kalra.

Articoli correlati

-

Centinaia di estensioni Chrome...

Centinaia di estensioni Chrome...Ott 20, 2025 0

-

Firewall Cisco sotto attacco: una nuova...

Firewall Cisco sotto attacco: una nuova...Set 29, 2025 0

-

Attaccanti sfruttano un bug di...

Attaccanti sfruttano un bug di...Set 24, 2025 0

-

Il ransomware Medusa usa un driver...

Il ransomware Medusa usa un driver...Mar 21, 2025 0

Altro in questa categoria

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha...