Aggiornamenti recenti Aprile 30th, 2026 5:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

FBI hackerata: migliaia di messaggi di spam inviati da un account ufficiale

Nov 15, 2021 Marco Schiaffino Attacchi, Hacking, In evidenza, Intrusione, News, RSS 0

La causa sarebbe un “errore di configurazione” che avrebbe permesso a un estraneo di inviare email usando l’indirizzo ufficiale del Bureau.

Alla fine possiamo dire che sia andata bene, ma quella che rimane è sicuramente una figuraccia clamorosa in cui è incappata niente meno che il Federal Bureau of Investigation e la conferma che, ormai, non ci si può fidare più di nessuno.

Nella giornata del 12 novembre, qualcuno è riuscito infatti a hackerare il server di posta elettronica dell’FBI e utilizzare l’account per inviare migliaia di falsi allarmi di cyber attacchi indirizzati ad amministratori di sistemi e responsabili IT.

Come si legge in un comunicato stampa ufficiale dei federali, il problema si è verificato sul Law Enforcement Enterprise Portal (LEEP) a causa di un non meglio precisato “errore di configurazione del software”.

Fatto sta che dai server dell’FBI sono partite due ondate di email (mittente eims@ic.fbi.gov) dirette a una pluralità di destinatari e contenenti falsi avvisi di attacchi informatici.

Fortunatamente, la vicenda ha dei tratti piuttosto particolari, che hanno limitato il potenziale danno. Chi ha ottenuto l’accesso ai sistemi di posta elettronica dell’FBI, infatti, si è “limitato” a utilizzare lo strumento per portare avanti una particolarissima campagna di discredito nei confronti di Vinny Troia, un ricercatore di sicurezza fondatore di Shadowbyte.

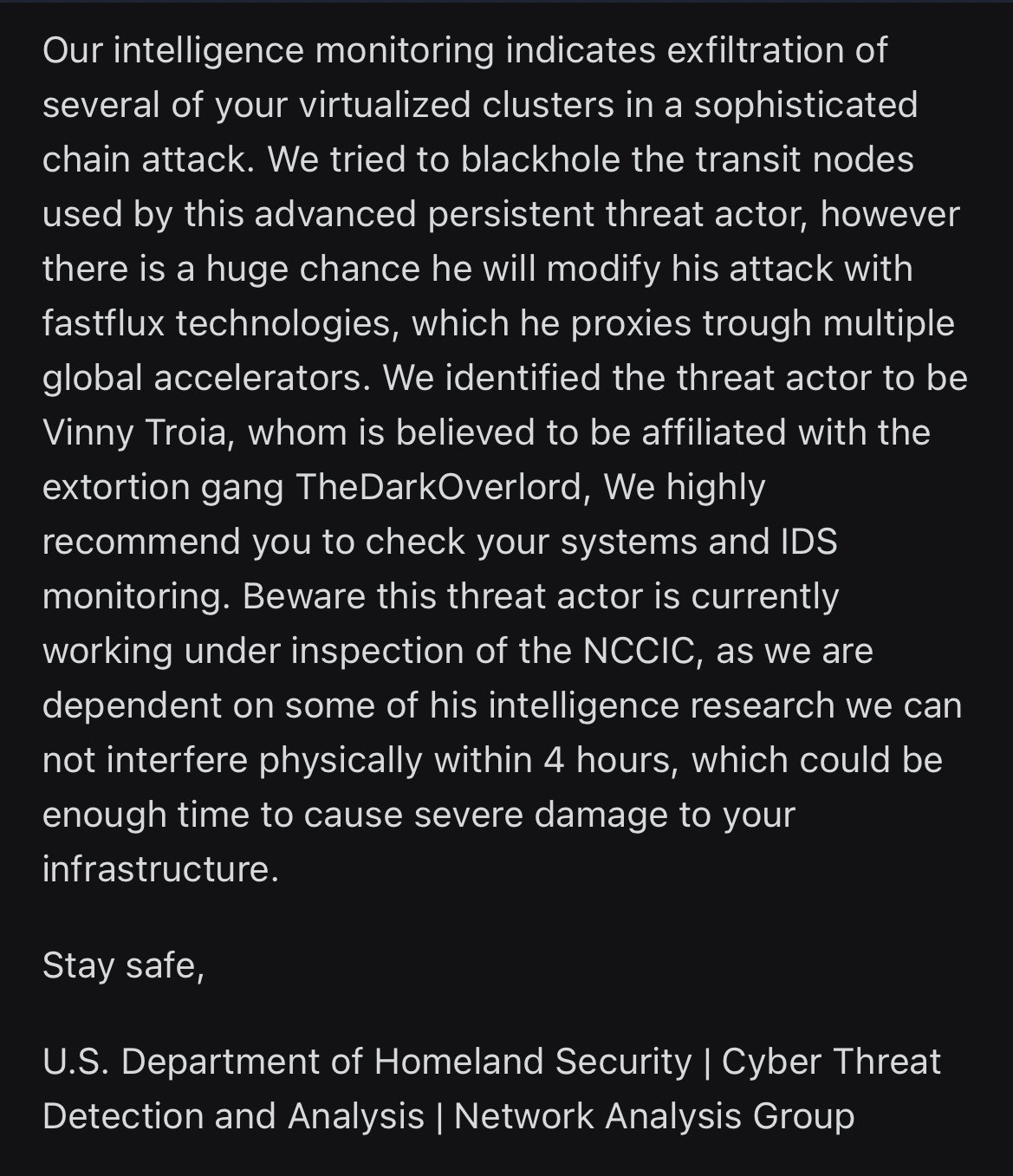

Come si legge nel testo del messaggio, Vinny Troia viene indicato come responsabile di un “sofisticato attacco” e lo si accusa di far parte del gruppo TheDarkOverlord.

Se al posto di utilizzare l’account per “spammare” contenuti diffamatori, il responsabile della campagna avesse sfruttato l’accesso ai server per diffondere codice o link malevoli, oggi potremmo trovarci di fronte a uno scenario completamente diverso.

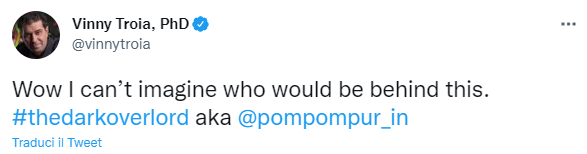

Secondo il fondatore di Shadowbyte, la responsabilità dell’attacco sarebbe di un individuo noto con il nickname di Pompompurin, che in passato avrebbe già provato a screditarlo in altri modi.

A spiegare come sia stato possibile tutto questo, invece, ci ha pensato Brian Krebs. Come si legge sul suo blog, il problema riguarda il software utilizzato sul portale LEEP usato dall’FBI.

In pratica, il portale utilizza un sistema di registrazione per nuovi account, che prevede l’invio di un codice di conferma all’email indicata da chi ha fatto la richiesta. Messaggio che viene inviato dall’indirizzo eims@ic.fbi.gov.

Peccato che il codice sia generato lato client e inviato con una richiesta POST, in cui il soggetto e il contenuto del messaggio possono essere alterati.

Insomma: Pompompurin ha solo dovuto creare uno script che gli ha permesso di fare in modo che partissero migliaia (si stima siano stati almeno 100.000) messaggi con mittente eims@ic.fbi.gov e il contenuto da lui scelto.

Articoli correlati

-

Un cartello messicano ha spiato...

Un cartello messicano ha spiato...Lug 04, 2025 0

-

Torna l’incubo BADBOX 2.0:...

Torna l’incubo BADBOX 2.0:...Giu 06, 2025 0

-

Attenzione ai convertitori di file...

Attenzione ai convertitori di file...Mar 24, 2025 0

-

Una grave data breach ha colpito le...

Una grave data breach ha colpito le...Nov 20, 2024 0

Altro in questa categoria

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha...