Aggiornamenti recenti Giugno 4th, 2026 2:52 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Il gruppo criminale cinese TA4922 adesso punta anche all’Europa

- Il 78% delle aziende ha già subito o sospetta incidenti legati all’IA

- SEO poisoning e chatbot AI dirottati per un malware miner

- Kaspersky: la GenAI mette alla prova il riconoscimento facciale

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

RainbowMix: ecco come i pirati guadagnavano 150.000 dollari al giorno

Ott 09, 2020 Marco Schiaffino Hacking, In evidenza, News, RSS, Scenario, Tecnologia 0

La rete di app per Android è stata diffusa attraverso siti Internet e market paralleli. Nessun malware, ma semplici pubblicità per intascare milioni.

Se qualcuno avesse ancora dubbi sulle potenzialità economiche legate al cyber crimine, corra subito a leggersi il report (qui il collegamento) pubblicato in questi giorni da White Ops.

Il caso RainbowMix, descritto dagli autori dello studio Gabi Cirlig, Michael Gethers, e Dina Haines, non riguarda infatti un clamoroso data breach e nemmeno una campagna per la diffusione di pericolosi malware.

Si tratta di una semplice operazione che aveva come obiettivo la diffusione di applicazioni per sistemi Android in grado di visualizzare sui terminali delle pubblicità indesiderate attraverso una serie di tecniche che consentivano di occultare l’origine delle inserzioni.

Agli occhi dell’utilizzatore dello smartphone, infatti, le pubblicità sembrano essere visualizzate da applicazioni assolutamente affidabili e conosciute come YouTube e Chrome. In altre parole, gli utenti si trovavano sommersi di annunci senza poter capire quale fosse la loro effettiva origine.

I pirati informatici che hanno ideato RainbowMix hanno utilizzato un’architettura simile a quella di un qualsiasi trojan, in cui le app agiscono seguendo i comandi inviati attraverso un server Command and Control, cui è affidato il compito di scegliere il circuito pubblicitario da utilizzare e la frequenza con cui visualizzare gli annunci.

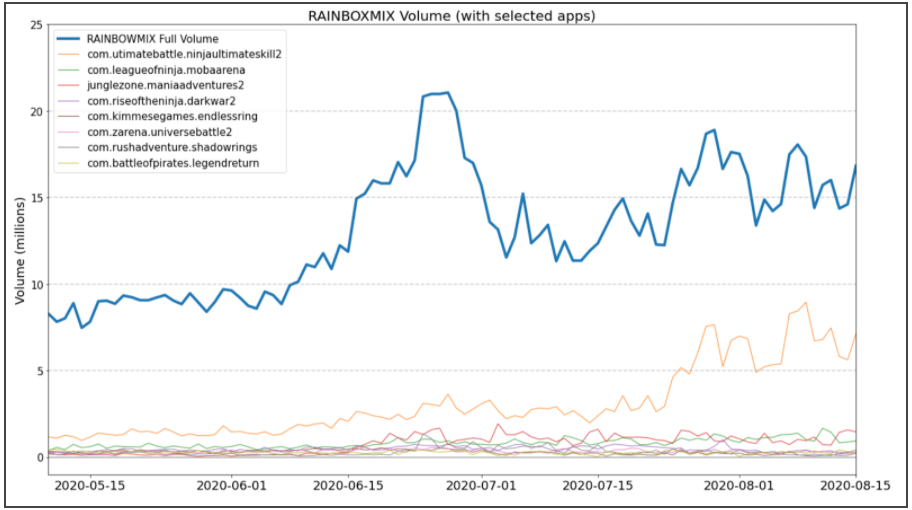

Secondo quanto riporta lo studio di White Ops, la campagna ha consentito di ottenere in questo modo fino a 15 milioni di visualizzazioni al giorno. Una stima approssimativa, basata su un profitto di un centesimo per impression, porterebbe l’incasso dei pirati a 150.000 dollari al giorno.

Da un punto di vista tecnico, l’app non è particolarmente complessa e l’unica funzionalità “anomala” che sembra avere una certa importanza è quella che consente all’applicazione di sapere se lo schermo sia acceso o meno.

Altre funzioni individuate dai ricercatori, come la possibilità di registrare eventi come i boot di sistema, il collegamento all’alimentazione o modifiche nella connessione sembrano invece essere, a giudizio degli stessi analisti, semplice fumo negli occhi che ha il solo obiettivo di confondere chi analizza il funzionamento dell’applicazione.

Articoli correlati

-

Rust riduce sensibilmente le...

Rust riduce sensibilmente le...Nov 18, 2025 0

-

Fantasy Hub: scoperto un nuovo RAT...

Fantasy Hub: scoperto un nuovo RAT...Nov 12, 2025 0

-

Notification Protection, da Kaspersky...

Notification Protection, da Kaspersky...Ott 09, 2025 0

-

Android, più sicurezza con la verifica...

Android, più sicurezza con la verifica...Ago 27, 2025 0

Altro in questa categoria

-

Il gruppo criminale cinese TA4922...

Il gruppo criminale cinese TA4922...Giu 04, 2026 0

-

Il 78% delle aziende ha già subito o...

Il 78% delle aziende ha già subito o...Mag 28, 2026 0

-

SEO poisoning e chatbot AI dirottati...

SEO poisoning e chatbot AI dirottati...Mag 27, 2026 0

-

Kaspersky: la GenAI mette alla prova il...

Kaspersky: la GenAI mette alla prova il...Mag 25, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Il 78% delle aziende ha già subito o sospetta incidenti...

Il 78% delle aziende ha già subito o sospetta incidenti...Mag 28, 2026 0

A leggere il nuovo “2026 Cloud Security Report”... -

Kaspersky: la GenAI mette alla prova il riconoscimento...

Kaspersky: la GenAI mette alla prova il riconoscimento...Mag 25, 2026 0

Un volto reale può essere modificato dall’intelligenza... -

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo...

Minacce recenti

Kaspersky: gli agenti IA cambiano la fiducia aziendale

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Il gruppo criminale cinese TA4922 adesso punta anche...

Il gruppo criminale cinese TA4922 adesso punta anche...Giu 04, 2026 0

Un gruppo cybercriminale di lingua cinese fino a poco... -

Il 78% delle aziende ha già subito o sospetta incidenti...

Il 78% delle aziende ha già subito o sospetta incidenti...Mag 28, 2026 0

A leggere il nuovo “2026 Cloud Security Report”... -

SEO poisoning e chatbot AI dirottati per un malware miner

SEO poisoning e chatbot AI dirottati per un malware minerMag 27, 2026 0

Le campagne di SEO poisoning non sono certo una novità... -

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità...