Aggiornamenti recenti Aprile 28th, 2026 3:11 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

Il miglior installer per malware? È un tool di Microsoft

Giu 09, 2016 Marco Schiaffino Attacchi, Minacce, News, Tecnologia, Vulnerabilità 0

Perché investire ore di lavoro per creare complicate tecniche per la diffusione di un malware quando in circolazione c’è già lo strumento perfetto per raggiungere l’obiettivo?

Il Santo Graal dei pirati informatici si chiama Background Intelligent Transfer Service ed è lo strumento che permette il trasferimento di file tra macchine Windows. La s

ua funzione è quella di scaricare gli aggiornamenti di Windows Update o di programmi (anche di terze parti) sfruttando collegamenti server-client o peer to peer.

I cyber-criminali l’hanno già utilizzato nel 2007, sapendo che chi riesce a “ingannare” BITS può contare su uno strumento perfetto per distribuire malware. Essendo un componente di sistema, infatti, non viene bloccato da firewall e antivirus.

Il risultato, inoltre, è garantito: il sistema, infatti, è in grado di riprendere il download nel caso in cui sia interrotto e avviare l’esecuzione di codice.

Utilizzando il sistema che gestisce gli aggiornamenti di Windows i pirati si garantiscono una formidabile corsia preferenziale per installare malware.

Secondo i ricercatori di Dell, però, ora i pirati hanno trovato nuove funzionalità di BITS e le stanno sfruttando per rendere più efficaci i loro attacchi.

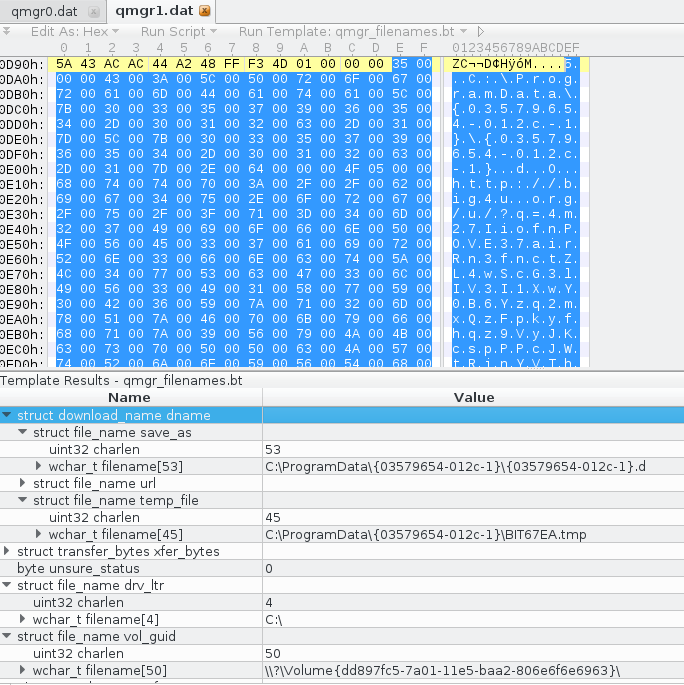

Nel post che spiega la tecnica di attacco gli analisti descrivono uno scenario in cui BITS è stato utilizzato non solo per installare il malware, ma anche per coprirne le tracce.

Nel caso analizzato, i pirati hanno sfruttato il sistema di update per scaricare e installare un trojan, avviando poi una procedura per fare pulizia e nascondere parzialmente le tracce dell’operazione nei log di BITS.

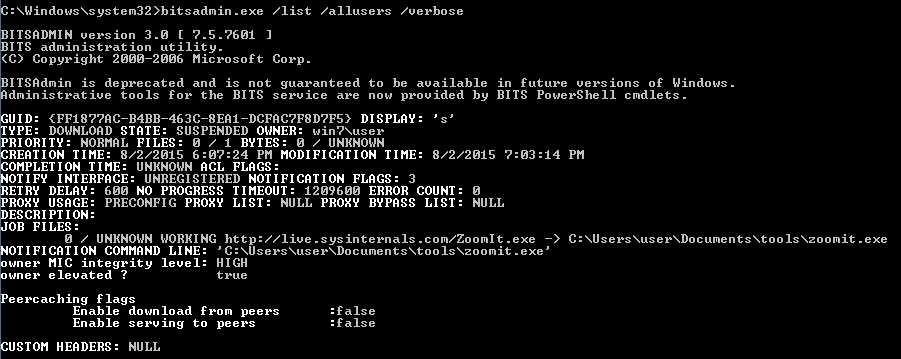

I ricercatori Dell si sono accorti che qualcosa non andava consultando i log di BITS.

Peggio ancora, lo strumento è strato usato per rendere permanente la presenza del trojan. Stando all’analisi dei ricercatori, infatti, l’infezione è avvenuta ai primi di marzo 2016, ma il task relativo era ancora presente.

In questo modo il malware sarebbe stato nuovamente scaricato e reinstallato anche una volta rimosso. Secondo i ricercatori, inoltre, l’attacco non ha richiesto l’installazione di file o modifiche del registro di sistema: le uniche tracce della compromissione si trovano nel database di BITS.

Articoli correlati

-

Transparency Center Initiative di...

Transparency Center Initiative di...Gen 18, 2019 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Kyber annuncia il ransomware...

Kyber annuncia il ransomware...Apr 22, 2026 0

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

Altro in questa categoria

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Kyber annuncia il ransomware...

Kyber annuncia il ransomware...Apr 22, 2026 0

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha... -

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...