Aggiornamenti recenti Marzo 13th, 2026 3:29 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Incredibile: i sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

- Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

- Plug-in di Chrome cambiano proprietà e diventano malware

- InstallFix: false guide di installazione CLI per installare infostealer

- Cybercrime e AI: l’attribuzione degli attacchi diventa sempre più difficile

CERT-AGID 6-12 settembre: i ransomware mostrano una nuova tattica di ingegneria sociale

Set 15, 2025 Stefano Silvestri Attacchi, Gestione dati, Hacking, In evidenza, Leaks, Malware, Minacce, News, Phishing, Privacy, Scenario, Tecnologia, Vulnerabilità 0

La scorsa settimana il CERT-AGID ha identificato e analizzato 75 campagne malevole nell’ambito italiano: 41 hanno preso di mira obiettivi nazionali, mentre 34 erano di carattere generico ma hanno comunque interessato il nostro Paese.

Agli enti accreditati ha messo a disposizione i 1.235 indicatori di compromissione (IoC) individuati.

I temi della settimana

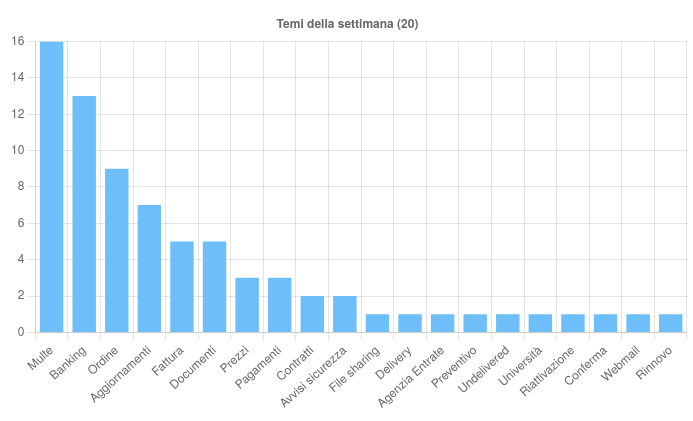

Questa settimana i temi sfruttati per veicolare le campagne malevole in Italia sono stati venti.

In primo piano si sono viste le “Multe”: svariate campagne italiane, tutte via email, hanno abusato del brand PagoPA, con un caso che ha simulato comunicazioni del Ministero dell’Interno.

I messaggi hanno riprodotto false notifiche di sanzioni o avvisi di pagamento con l’obiettivo di sottrarre i dati delle carte; in un caso il link alla pagina malevola è stato inserito dentro un allegato PDF invece che nel corpo dell’email.

Pagamenti e banche nel mirino: phishing su PagoPA e ING, nove famiglie di malware e prevalenza di RAR/ZIP; colpite università e servizi INPS.

Sul fronte “Banking” si sono contate dodici campagne di phishing italiane, sempre via email, che hanno preso di mira ING, Intesa Sanpaolo, BPM, Fineco e, in un caso, anche PayPal.

Il tema “Ordine” è stato usato in nove campagne complessive, di cui sette generiche e due italiane: le prime hanno diffuso diversi malware, tra cui Formbook, AgentTesla, DarkCloud e Remcos, spesso attraverso archivi compressi contenenti eseguibili malevoli; le due campagne italiane hanno distribuito VipKeylogger e Remcos.

Gli “Aggiornamenti” sono comparsi in sei campagne, cinque generiche e una italiana. Nelle campagne generiche è stato diffuso principalmente il malware Lumma Stealer, veicolato tramite archivi ZIP con eseguibili malevoli, mentre la campagna italiana ha puntato su un phishing ai danni degli utenti Microsoft Outlook.

Il tema “Documenti” è stato sfruttato in cinque campagne, quattro generiche e una italiana: le generiche hanno diffuso AgentTesla, Remcos e Guloader, oltre a un’ulteriore campagna di phishing contro HSBC.

Quella italiana ha invece sfruttato il nome di INPS con finalità di phishing, confermando la frequenza con cui questo tema viene usato per frodi online. Il resto dei temi ha sostenuto ulteriori campagne di malware e

Tra gli eventi più rilevanti, sono emerse campagne di phishing mirate contro personale e studenti di diversi atenei italiani, tra cui l’Università Politecnica delle Marche, l’Università di Verona, l’Università di Bari e l’Università di Chieti-Pescara.

Le operazioni, tutte correlate tra loro, hanno replicato graficamente i portali di accesso alle aree riservate per sottrarre credenziali istituzionali.

Guardando ai ransomware, invece, si è osservata una nuova tattica di ingegneria sociale. Il gruppo LunaLock ha dapprima rivendicato il furto e la cifratura dei dati di una piattaforma per artisti freelance.

Successivamente, oltre alla consueta minaccia di pubblicazione dei materiali sottratti, ha avvertito che in caso di mancato pagamento avrebbe consegnato le opere d’arte alle aziende di intelligenza artificiale per l’addestramento dei modelli.

Fonte: CERT-AGID

È stata inoltre rilevata una nuova campagna di phishing ai danni di INPS che ha sfruttato, con modalità simili a una precedente offensiva contro l’Agenzia delle Entrate, il brand del servizio di file sharing WeTransfer.

Gli attori hanno inviato email che simulavano notifiche di WeTransfer facendo apparire le comunicazioni come provenienti da un dominio istituzionale (pec.inps.it) per aumentarne la credibilità e indurre le vittime a scaricare presunti documenti previdenziali urgenti.

Il link malevolo ha reindirizzato dapprima a una finta pagina di WeTransfer e poi a una falsa pagina di accesso di Aruba, con l’obiettivo di sottrarre credenziali email.

Malware della settimana

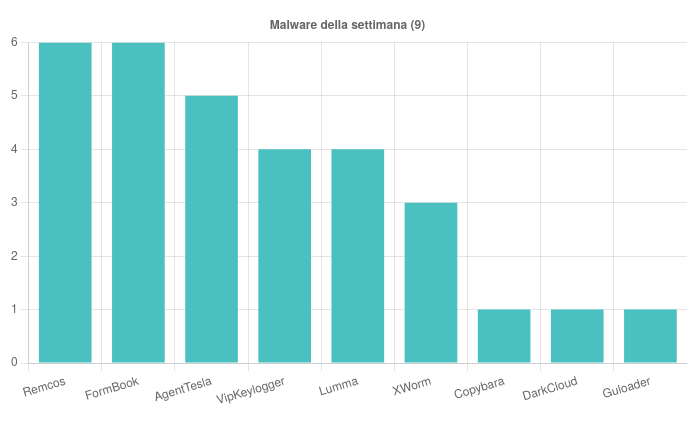

Nel corso della settimana sono state individuate nove famiglie di malware che hanno interessato l’Italia.

FormBook ha riguardato sei campagne generiche a tema “Prezzi”, “Ordine”, “Contratti” e “Fattura”, veicolate via email con allegati RAR, TAR e Z. Remcos è comparso in una campagna italiana a tema “Ordine” e in cinque campagne generiche legate a “Ordine”, “Prezzi”, “Contratti” e “Documenti”, distribuite con email contenenti ZIP, RAR e TAR.

AgentTesla è stato rilevato in cinque campagne generiche che hanno sfruttato i temi “Pagamenti”, “Ordine”, “Documenti” e “Aggiornamenti”, con allegati GZ, LZH, Z e TAR.

Lumma ha sostenuto quattro campagne generiche tutte legate al tema “Aggiornamenti”, recapitate con allegati ZIP.

Fonte: CERT-AGID

VipKeylogger è emerso in una campagna italiana “Ordine” e in tre campagne generiche “Ordine” e “Fattura”, distribuite tramite email con allegati RAR e ZIP. XWorm è stato osservato in tre campagne generiche a tema “Fattura”, “Pagamenti” e “Preventivo”, inviate con allegati XLAM, talvolta racchiusi in archivi ZIP.

Copybara è stato diffuso in una campagna italiana a tema “Banking” tramite SMS che rimandavano al download di un APK malevolo. DarkCloud è comparso in una campagna generica “Ordine” distribuita con archivio 7Z.

Infine, Guloader è stato impiegato in una campagna generica “Documenti” recapitata con allegati HTML e MSI.

Phishing della settimana

In totale sono stati coinvolti diciannove brand nelle campagne di phishing della settimana, con una concentrazione particolare sui temi PagoPA e ING, che hanno registrato il maggior numero di tentativi fraudolenti.

Formati e canali di diffusione

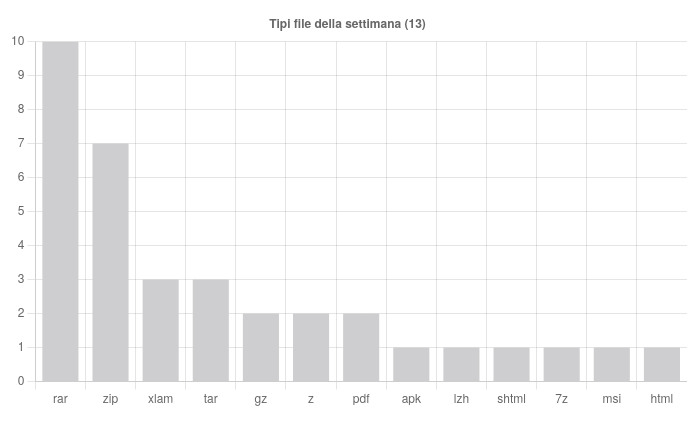

Sul fronte dei vettori tecnici, è emersa la solita prevalenza degli archivi compressi.

A fronte di tredici tipologie di file impiegate, il formato più utilizzato è stato il RAR con 10 campagne complessive, seguito dallo ZIP con 7 episodi, mentre XLAM e TAR sono comparsi 3 volte ciascuno.

Fonte: CERT-AGID

Più sporadico l’uso di altri formati, tra cui G, Z e PDF (2 volte ciascuno), e con un solo riscontro per APK, LZH, SHTML, 7Z, MSI e HTML.

Quanto ai canali di diffusione, le email hanno continuato a rappresentare il veicolo esclusivo scelto dai criminali informatici, risultando responsabili di tutte le 75 campagne registrate dal CERT-AGID.

Articoli correlati

-

CERT-AGID 10-16 gennaio: ancora...

CERT-AGID 10-16 gennaio: ancora...Gen 19, 2026 0

-

CERT-AGID 3-9 gennaio: phishing e...

CERT-AGID 3-9 gennaio: phishing e...Gen 12, 2026 0

-

CERT-AGID 13-19 dicembre: phishing...

CERT-AGID 13-19 dicembre: phishing...Dic 22, 2025 0

-

CERT-AGID 6–12 dicembre: cresce...

CERT-AGID 6–12 dicembre: cresce...Dic 15, 2025 0

Altro in questa categoria

-

Incredibile: i sistemi multi-agent...

Incredibile: i sistemi multi-agent...Mar 13, 2026 0

-

Rapporto Clusit 2026: gli attacchi...

Rapporto Clusit 2026: gli attacchi...Mar 11, 2026 0

-

Plug-in di Chrome cambiano proprietà e...

Plug-in di Chrome cambiano proprietà e...Mar 10, 2026 0

-

InstallFix: false guide di...

InstallFix: false guide di...Mar 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità... -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...