Aggiornamenti recenti Aprile 2nd, 2026 4:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Proxy residenziali: quando la reputazione degli IP smette di funzionare

- Vertex AI e il rischio dei “double agent” AI

- Vibecoding: l’AI accelera lo sviluppo ma moltiplica i rischi

- Google: crittografia post-quantum entro il 2029

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

Npm, attacco supply chain: compromesso un package con 45.000 download settimanali

Mag 09, 2025 Marina Londei Attacchi, In evidenza, Minacce, News, RSS 0

Qualche giorno fa i ricercatori di Aikido hanno individuato un attacco supply chain contro rand-user-agent, un package npm della compagnia WebScraping API che contra circa 45.000 download settimanali.

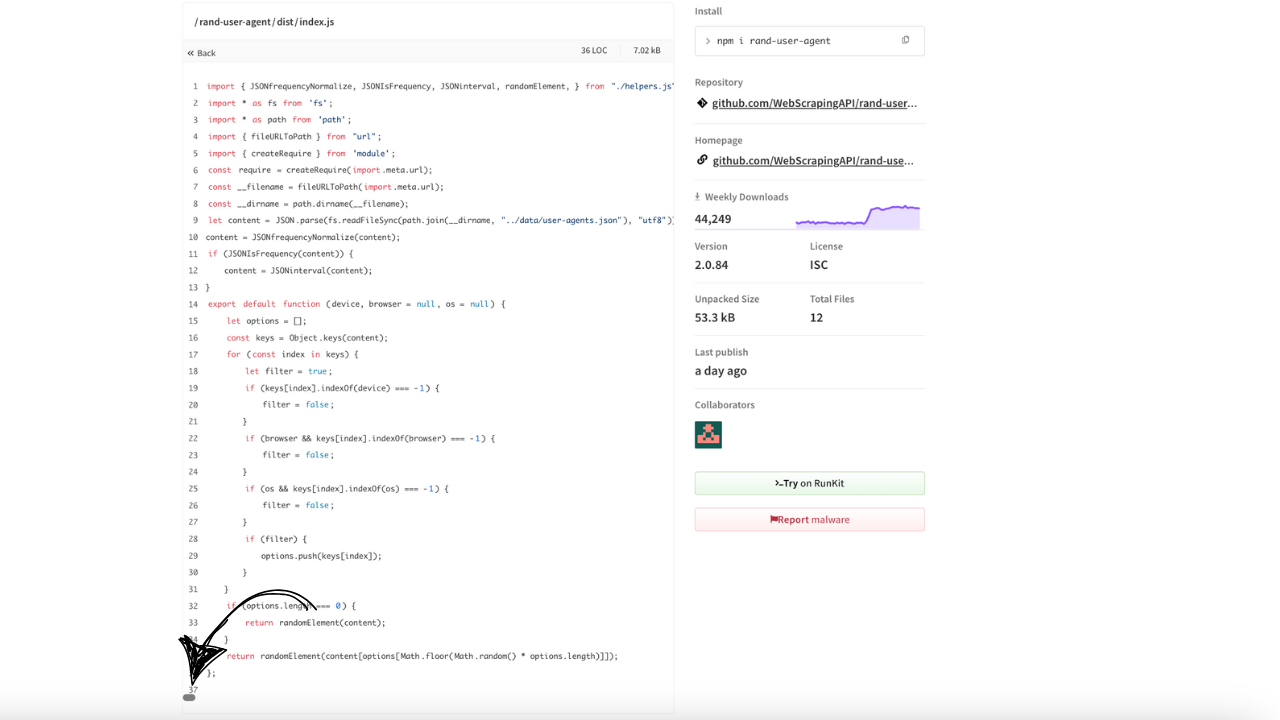

Il package, nonostante sia deprecato, viene ancora usato da molti utenti per generare stringhe user-agent randomiche, usate per effettuare il web scraping, automatizzare test e condurre analisi di sicurezza. Durante l’esecuzione di una pipeline, il sistema di analisi automatizzata di Aikido ha segnalato rand-user-agent come pacchetto sospetto; in particolare, ha evidenziato la presenza di codice malevolo nel file dist/index.js.

Il codice malevolo non è immediatamente visibile da una semplice occhiata al file: gli attaccanti hanno offuscato il codice in modo che si potesse visualizzare solo scrollando la barra di navigazione orizzontalmente.

Credits: Aikido

Il codice, nascosto tramite molteplici livelli di offuscamento, appartiene a un trojan ad accesso remoto (RAT) in grado di connettersi a un server C2 tramite socket.io-client ed esfiltrare file con axios.

Il RAT ha anche una feature molto particolare progettata per sistemi Windows gli permette di eseguire binari malevoli spacciandosi per un tool Python. Lo script appende un percorso particolare alla variabile d’ambiente PATH prima di eseguire qualsiasi comando shell. “Iniettando questo percorso all’inizio di PATH, qualsiasi comando che si affida a eseguibili environment-resolved (python, pip, ec…) può essere compromesso senza che l’utente se ne accora. Questo è particolarmente efficace sui sistemi dove ci si aspetta che Python sia già presente“.

Sembra che il codice malevolo sia presente da 7 mesi sul repository, a partire dalla versione 2.0.80. Dopo di essa, sono state rilasciate altre cinque versioni e tutte contenevano il payload del RAT. Attualmente su npm le versioni malevole non sono più disponibili ed è possibile scaricare l’ultimo aggiornamento in sicurezza. Nel caso in precedenza si fosse usata una delle versioni compromesse, è importante eseguire una scansione completa del proprio dispositivo per individuare l’eventuale presenza del trojan.

Articoli correlati

-

Sandworm_Mode: il “worm” della...

Sandworm_Mode: il “worm” della...Feb 24, 2026 0

-

Abusato il sistema di update eScan per...

Abusato il sistema di update eScan per...Feb 02, 2026 0

-

PackageGate: trovati sei bug zero-day...

PackageGate: trovati sei bug zero-day...Gen 27, 2026 0

-

PickleScan, scoperti tre bug 0-day che...

PickleScan, scoperti tre bug 0-day che...Dic 03, 2025 0

Altro in questa categoria

-

Proxy residenziali: quando la...

Proxy residenziali: quando la...Apr 02, 2026 0

-

Vertex AI e il rischio dei “double...

Vertex AI e il rischio dei “double...Apr 01, 2026 0

-

Vibecoding: l’AI accelera lo sviluppo...

Vibecoding: l’AI accelera lo sviluppo...Mar 31, 2026 0

-

Google: crittografia post-quantum entro...

Google: crittografia post-quantum entro...Mar 27, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di... -

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e...