Aggiornamenti recenti Aprile 3rd, 2026 3:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Strategia cybersecurity USA verso un modello più assertivo e industriale

- Proxy residenziali: quando la reputazione degli IP smette di funzionare

- Vertex AI e il rischio dei “double agent” AI

- Vibecoding: l’AI accelera lo sviluppo ma moltiplica i rischi

- Google: crittografia post-quantum entro il 2029

Lockbit hackerato: infrastruttura compromessa, ma il gruppo non si arrende

Mag 09, 2025 Giancarlo Calzetta Attacchi, Hacking, News, RSS 0

Il gruppo ransomware LockBit ha subito una compromissione significativa della propria infrastruttura, con la pubblicazione di dati sensibili che rivelano dettagli sulle operazioni interne e le negoziazioni con le vittime.

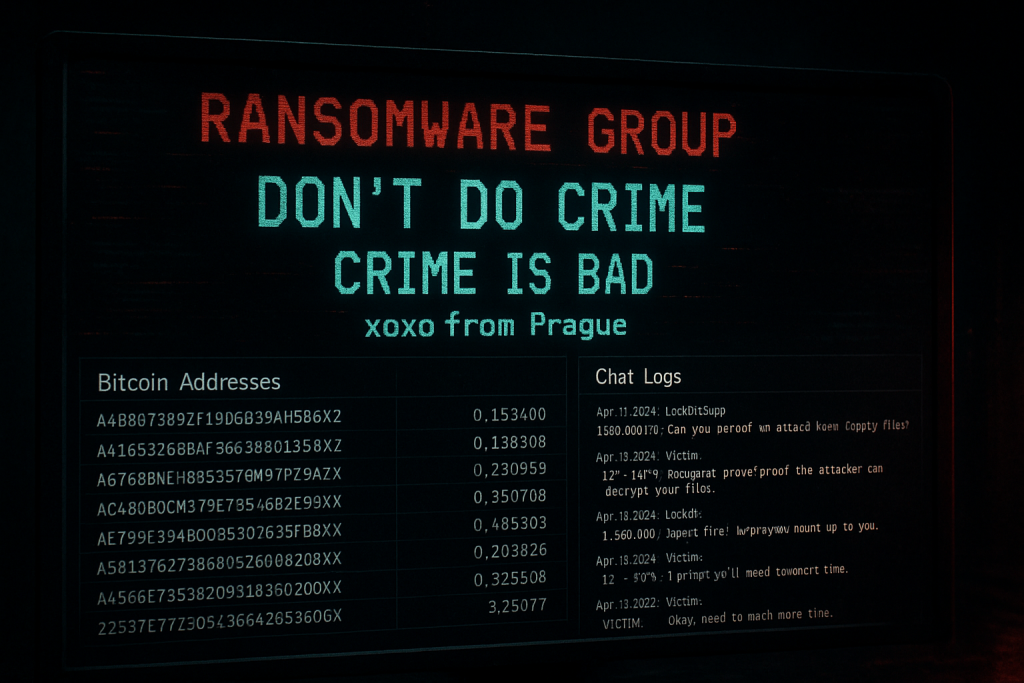

Il 7 maggio 2025, i pannelli di controllo degli affiliati del gruppo ransomware LockBit sono stati defacciati. Chi cercava di raggiungerli trovava una pagina con il messaggio “Don’t do crime CRIME IS BAD xoxo from Prague” e un link per scaricare un dump del database MySQL esfiltrato. Questo dump, denominato “paneldb_dump.zip”, contiene venti tabelle con informazioni dettagliate sulle operazioni del gruppo, inclusi indirizzi Bitcoin, configurazioni dei payload e registri delle chat con le vittime .(BleepingComputer)

Cosa c’è nel database

Il database esposto rivela 59.975 indirizzi Bitcoin unici, presumibilmente utilizzati per ricevere pagamenti di riscatto. La tabella ‘builds’ elenca i payload generati dagli affiliati, con dettagli come chiavi pubbliche e, in alcuni casi, i nomi delle aziende colpite. La tabella ‘builds_configurations’ fornisce informazioni sulle configurazioni specifiche di ciascun payload, come l’esclusione di server ESXi o determinati tipi di file da criptare. Particolarmente rilevante è la tabella ‘chats’, che contiene 4.442 messaggi di negoziazione tra LockBit e le vittime, datati dal 19 dicembre al 29 aprile .

Implicazioni per la sicurezza informatica

La compromissione di LockBit rappresenta un colpo significativo per il gruppo. L’esposizione delle sue operazioni interne rende potenzialmente più semplice l’identificazione degli affiliati. Molti esperti di sicurezza considerano questa violazione come un’opportunità per le forze dell’ordine e le organizzazioni di sicurezza informatica di analizzare le tattiche, tecniche e procedure (TTP) del gruppo, migliorando le strategie di difesa contro attacchi ransomware simili.

Dal canto suo, il gruppo attaccato ha ammesso la compromissione, ma ostenta sicurezza. Sulla sua pagina è apparso un messaggio in cui ammettono di esser caduti, ma anche di potersi rialzare facilmente, cosa che sembra abbiano fatto. Del resto, non è la prima volta che la infrastruttura di Lockbit viene attaccata e messa fuorigioco. L’ultima volta era stata addirittura oggetto di una operazione dell’FBI che sembrava aver smantellato tutto, solo per vederli ricomparire dopo pochi giorni di nuovo in piena attività.

Articoli correlati

-

Lo shotdown USA tarpa le ali alla CISA

Lo shotdown USA tarpa le ali alla CISAFeb 16, 2026 0

-

Nel 2026 sempre più attacchi autonomi...

Nel 2026 sempre più attacchi autonomi...Gen 05, 2026 0

-

Il cybercrime si evolve velocemente e...

Il cybercrime si evolve velocemente e...Dic 18, 2025 0

-

DragonForce evolve in un...

DragonForce evolve in un...Nov 19, 2025 0

Altro in questa categoria

-

Strategia cybersecurity USA verso un...

Strategia cybersecurity USA verso un...Apr 03, 2026 0

-

Proxy residenziali: quando la...

Proxy residenziali: quando la...Apr 02, 2026 0

-

Vertex AI e il rischio dei “double...

Vertex AI e il rischio dei “double...Apr 01, 2026 0

-

Vibecoding: l’AI accelera lo sviluppo...

Vibecoding: l’AI accelera lo sviluppo...Mar 31, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di...