Aggiornamenti recenti Aprile 3rd, 2026 3:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Strategia cybersecurity USA verso un modello più assertivo e industriale

- Proxy residenziali: quando la reputazione degli IP smette di funzionare

- Vertex AI e il rischio dei “double agent” AI

- Vibecoding: l’AI accelera lo sviluppo ma moltiplica i rischi

- Google: crittografia post-quantum entro il 2029

whoAMI, l’attacco di name confusion che sfrutta un errore di configurazione di AWS

Feb 18, 2025 Marina Londei Attacchi, In evidenza, Minacce, News, RSS, Vulnerabilità 0

I ricercatori di Datadog hanno individuato whoAMI, un attacco che sfrutta un errore di configurazione delle istanze EC2 di AWS per eseguire codice da remoto sulle macchine.

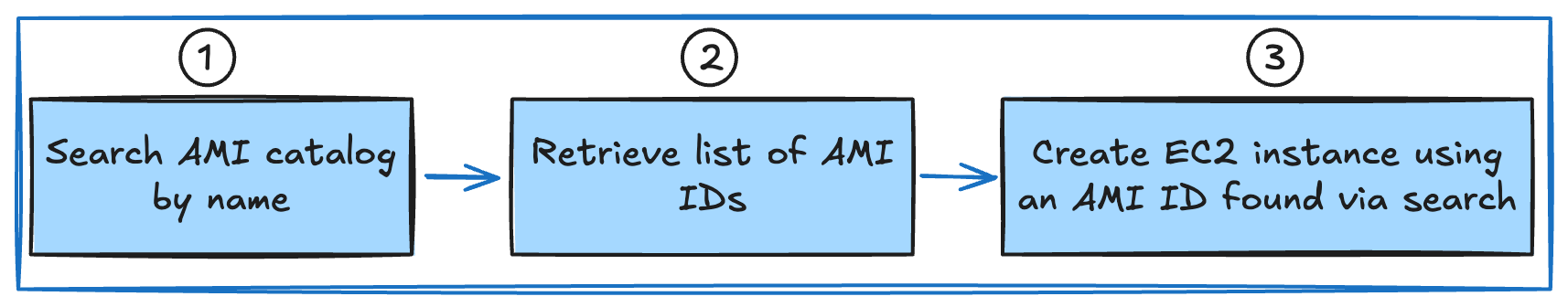

Il problema risiede nel modo in cui molti progetti ottengono l’Amazon Machine ID (AMI), ovvero l’immagine della macchina virtuale usata per avviare l’istanza EC2. Non sempre si conosce l’esatto ID da utilizzare per avviare la macchina: in questi casi è possibile usare la funzionalità di ricerca di AWS per trovare l’AMI più recente per uno specifico sistema operativo in un’area geografica.

Credits: Datadog

Poiché chiunque può pubblicare un AMI nel catalogo di quelli disponibili, è possibile che ce ne siano di malevoli. Per assicurarsi che l’AMI che si vuole utilizzare non sia stato pubblicato da un cyberattaccante, è possibile usare il parametro --owners durante la ricerca per specificare il proprietario dell’immagine, per esempio scegliendo se usare solo AMI privati, cioè del proprio account AWS, se di uno specifico account, se di account verificati da Amazon o se di quelli presenti su AWS Marketplace.

Il problema sta proprio nel fatto che molte aziende non specificano questo parametro e si espongono a whoAMI, un attacco di name confusion. “In un attacco di name confusion, un attaccante pubblica una risorsa dannosa con l’intenzione di ingannare il software mal configurato e fargliela utilizzare al posto della risorsa prevista” ha spiegato Seth Art, Cloud Security Researcher di Datadog.

In molti casi le organizzazioni utilizzano query automatizzate per recuperare l’ID della versione più recente dell’immagine di una macchina virtuale; a un attaccante è quindi sufficiente pubblicare un AMI con un nome che rispetta i criteri di ricerca e che sia più recente delle altre, in modo che venga utilizzata dalla vittima. Ciò consente a un attaccante di eseguire codice da remoto sull’istanza colpita e procedere con altre operazioni malevole.

Come proteggersi da whoAMI

Secondo l’analisi di Datadog, attualmente circa l’1% delle organizzazioni è vulnerabile all’attacco, con migliaia di account AWS esposti. È importante sottolineare che utilizzando il parametro --owners non si è vulnerabili all’attacco whoAMI.

A dicembre AWS ha introdotto un nuovo meccanismo di protezione per bloccare l’esecuzione di AMI pubblicati da account non verificati o non affidabili. Gli utenti possono definire una white list di provider di immagini elencando gli ID degli account o scegliendo una tra le keyword “amazon” “amazon-marketplace” e “aws-backup-vault”.

Questa funzionalità consente l’esecuzione delle sole VM con AMI di fornitori presenti nella lista. La feature introduce inoltre una modalità di audit che permette di scoprire se ci sono in esecuzione delle istanze EC2 di provider non appartenenti alla white list.

The Hacker News ha contattato AWS per avere informazioni su possibili exploit in atto. Secondo la sussidiaria di Amazon, non ci sono indicazioni che whoAMI sia stato effettivamente utilizzato dagli attaccanti.

Articoli correlati

-

I ruoli di default di AWS consentono...

I ruoli di default di AWS consentono...Mag 21, 2025 0

-

Migliaia di chiavi AWS usate in un...

Migliaia di chiavi AWS usate in un...Apr 17, 2025 0

-

Trovate credenziali cloud hardcoded e...

Trovate credenziali cloud hardcoded e...Ott 24, 2024 0

-

Attaccanti distribuiscono trojan usando...

Attaccanti distribuiscono trojan usando...Mar 14, 2024 0

Altro in questa categoria

-

Strategia cybersecurity USA verso un...

Strategia cybersecurity USA verso un...Apr 03, 2026 0

-

Proxy residenziali: quando la...

Proxy residenziali: quando la...Apr 02, 2026 0

-

Vertex AI e il rischio dei “double...

Vertex AI e il rischio dei “double...Apr 01, 2026 0

-

Vibecoding: l’AI accelera lo sviluppo...

Vibecoding: l’AI accelera lo sviluppo...Mar 31, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di...