Aggiornamenti recenti Aprile 8th, 2026 4:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Claude Mythos: secretato perché troppo bravo a scovare vulnerabilità

- APT28 colpisce i router per dirottare il DNS e rubare credenziali

- Strategia cybersecurity USA verso un modello più assertivo e industriale

- Proxy residenziali: quando la reputazione degli IP smette di funzionare

- Vertex AI e il rischio dei “double agent” AI

I ransomware contro le appliance ESXi sfruttano il tunneling SSH per la persistenza

Gen 28, 2025 Marina Londei Attacchi, In evidenza, Minacce, News, RSS 0

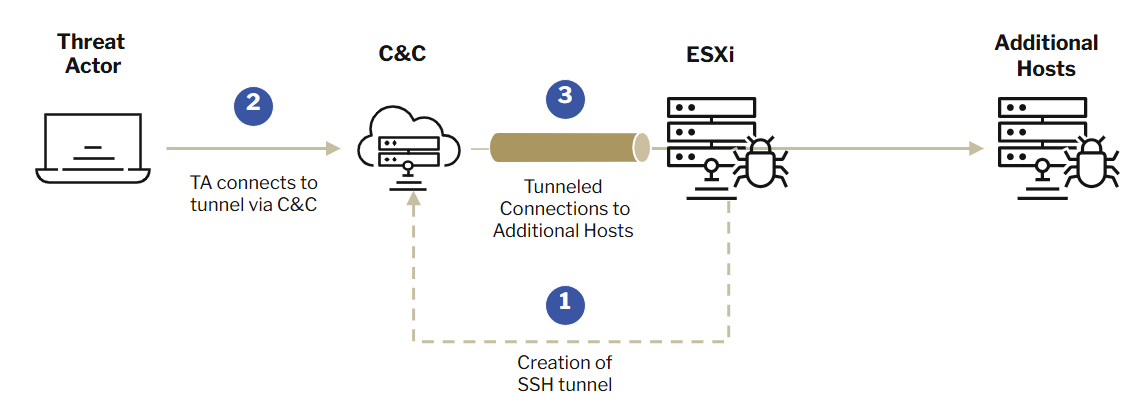

I ricercatori di Sygnia, compagnia di sicurezza, hanno scoperto che i ransomware che prendono di mira le appliance ESXi sfruttano il tunneling SSH per mantenere persistenza sul dispositivo e comunicare col server C2.

Già da diversi anni le appliance ESXi sono diventate dei target molto interessanti per gli attaccanti: questi dispositivi hanno un ruolo critico nelle infrastrutture virtualizzate aziendali; quando compromessi, possono provocare l’interruzione dell’operatività con gravi conseguenze reputazionali ed economiche per le compagnie.

“Le appliance ESXi, le quali non sono monitorate, sono sempre più sfruttate come meccanismo di persistenza e gateway per accedere alle reti aziendali“ affermano Zhongyuan Hau e Ren Jie Yow di Sygnia.

Negli attacchi analizzati dalla compagnia, la maggior parte delle appliance erano state compromesse o usando le credenziali di amministratore, oppure sfruttando una vulnerabilità nota. Una volta preso il controllo del dispositivo, gli attaccanti hanno creato il tunnel di comunicazione sfruttando SSH o altri tool analoghi già presenti sulla macchina.

Effettuare il setup del canale di comunicazione col server C2 è molto semplice: è sufficiente eseguire un singolo comando per stabilire una connessione stabile con il server degli attaccanti. La natura delle appliance ESXi consente inoltre di mantenere la comunicazione aperta a lungo: “Poiché le appliance ESXi sono resilienti e raramente si spengono in modo inaspettato, il tunneling funge da backdoor semi-persistente all’interno della rete” sottolineano i ricercatori.

Credits: Sygnia

A complicare la situazione c’è anche una certa difficoltà nel monitorare i log di ESXi per individuare eventuali attività pericolose, conseguenze di ransomware e altri malware. I ricercatori spiegano infatti che, a differenza di altri formati di logging, quello di ESXi non aggrega i log rilevanti per le attività forensi, ma li divide per specifiche attività, separandoli in file differenti.

In caso di attacco o attività sospette, le analisi dei team di sicurezza si complicano ed è necessario unire più fonti per rintracciare le informazioni rilevanti e ricostruire il flusso di eventi. Per risolvere questo problema si può configurare l’inoltro dei file di log più importanti a un server di analisi esterno che si occupa di individuare le informazioni più importanti.

Articoli correlati

-

Lo shotdown USA tarpa le ali alla CISA

Lo shotdown USA tarpa le ali alla CISAFeb 16, 2026 0

-

Abusato il sistema di update eScan per...

Abusato il sistema di update eScan per...Feb 02, 2026 0

-

Nel 2026 sempre più attacchi autonomi...

Nel 2026 sempre più attacchi autonomi...Gen 05, 2026 0

-

Il cybercrime si evolve velocemente e...

Il cybercrime si evolve velocemente e...Dic 18, 2025 0

Altro in questa categoria

-

Claude Mythos: secretato perché troppo...

Claude Mythos: secretato perché troppo...Apr 08, 2026 0

-

APT28 colpisce i router per dirottare...

APT28 colpisce i router per dirottare...Apr 07, 2026 0

-

Strategia cybersecurity USA verso un...

Strategia cybersecurity USA verso un...Apr 03, 2026 0

-

Proxy residenziali: quando la...

Proxy residenziali: quando la...Apr 02, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Claude Mythos: secretato perché troppo bravo a scovare...

Claude Mythos: secretato perché troppo bravo a scovare...Apr 08, 2026 0

L’annuncio di Anthropic sembrerebbe una trovata di... -

APT28 colpisce i router per dirottare il DNS e rubare...

APT28 colpisce i router per dirottare il DNS e rubare...Apr 07, 2026 0

Secondo un’analisi pubblicata dal National Cyber Security... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha...