Aggiornamenti recenti Marzo 19th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

- DarkSword: exploit chain iOS tra zero-day, spyware e cybercrimine

- Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

- CrackArmor, nove falle in AppArmor aprono la strada al root di Linux

- I sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

Lo stealer Lumma viene distribuito tramite video YouTube di software crackati

Gen 10, 2024 Marina Londei Attacchi, In evidenza, Malware, News, RSS 0

I ricercatori di FortiGuard Labs di Fortinet hanno scoperto una campagna di attacchi che usa i video YouTube per distribuire una variante dello stealer Lumma.

Lo stealer sottrae informazioni sensibili come credenziali, dettagli del sistema colpito, dati presenti nel browser ed estensioni installate. Il malware è stato individuato per la prima volta nel 2022 e conta una dozzina di server C2 distribuiti in tutto il mondo e regolarmente aggiornati.

Per distribuire il malware, gli attaccanti prendono il controllo di account di YouTuber e caricano dei video che spiegano agli utenti come scaricare e installare versioni crack di software. Gli utenti vengono invitati a scaricare il software dal link proposto nella descrizione del video; l’URL contiene però uno ZIP malevolo che, una volta estratto, esegue un file LNK che a sua volta esegue una PowerShell per scaricare un file .NET, il quale installa il payload malevolo dello stealer.

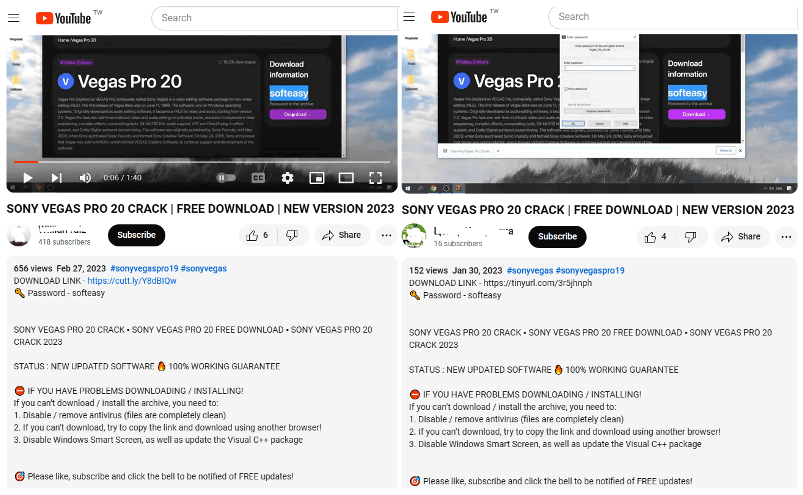

Esempi di video YouTube usati per distribuire lo stealer. Credits: Fortinet

La maggior parte dei video è stata caricata all’inizio dell’anno, ma i file sul sito web linkato vengono aggiornati regolarmente e il numero di download continua a crescere, a indicazione del fatto che il metodo di diffusione del malware è ancora efficace. “Il file ZIP di installazione viene utilizzato come esca per distribuire il payload, sfruttando l’intenzione degli utenti di installare l’applicazione e invitandoli a cliccare sul file senza esitazioni” spiegano i ricercatori.

Il file .NET che installa lo stealer Lumma possiede capacità di offuscamento per eludere i controlli di sicurezza dei dispositivi. L’eseguibile è in grado di accedere ad alcuni parametri di sistema e impostare delle proprietà per il processo del malware in modo che l’utente non abbia sospetti. Il processo malevolo controlla la presenza di sandbox, macchine virtuali e strumenti di sicurezza che potrebbero bloccarlo e, se li individua, interrompe immediatamente le attività.

I ricercatori invitano gli utenti a fare molta attenzione nello scaricare software crackato e in ogni caso a scegliere sempre applicazioni legittime provenienti da fonti sicure e riconosciute.

Articoli correlati

-

L’arma dell’autenticità:...

L’arma dell’autenticità:...Feb 09, 2026 0

-

Hugging Face sfruttato per distribuire...

Hugging Face sfruttato per distribuire...Gen 30, 2026 0

-

Dark Telegram in ritirata: aumentano le...

Dark Telegram in ritirata: aumentano le...Dic 04, 2025 0

-

Gli LLM malevoli aiutano i piccoli...

Gli LLM malevoli aiutano i piccoli...Nov 27, 2025 0

Altro in questa categoria

-

La cybersecurity OT in Italia tra...

La cybersecurity OT in Italia tra...Mar 19, 2026 0

-

DarkSword: exploit chain iOS tra...

DarkSword: exploit chain iOS tra...Mar 18, 2026 0

-

Rischio AI: falle in Amazon Bedrock,...

Rischio AI: falle in Amazon Bedrock,...Mar 17, 2026 0

-

CrackArmor, nove falle in AppArmor...

CrackArmor, nove falle in AppArmor...Mar 16, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLangMar 17, 2026 0

Le più recenti ricerche di BeyondTrust, Miggo e Orca... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...