Aggiornamenti recenti Marzo 11th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

- Plug-in di Chrome cambiano proprietà e diventano malware

- InstallFix: false guide di installazione CLI per installare infostealer

- Cybercrime e AI: l’attribuzione degli attacchi diventa sempre più difficile

- Phishing OAuth: campagne contro enti pubblici sfruttano Microsoft

Deleghe in Active Directory: gestione avanzata dei permessi per la rinomina dei PC

Gen 10, 2024 Francesco Guiducci Approfondimenti, Security bITs, Tecnologia 0

Active Directory (identificato come A.D.) è fondamentalmente una directory basata su LDAP (Lightweight Directory Access Protocol) utilizzata per archiviare informazioni su risorse di rete come utenti, gruppi, computer e stampanti.

La struttura gerarchica di Active Directory organizza queste informazioni in alberi e domini, semplificando la gestione e la ricerca delle risorse. La delega di autorità consente agli amministratori di assegnare specifici permessi a utenti o gruppi per svolgere determinate attività.

Tale delega è fondamentale per garantire che gli amministratori possano assegnare compiti specifici senza concedere accesso totale a un oggetto o a un servizio. In Active Directory, gli amministratori possono delegare autorità utilizzando l’Editor di delega, che fornisce un’interfaccia intuitiva per la configurazione dei permessi.

Ma facciamo un esempio pratico.

Delega per la Rinomina dei PC

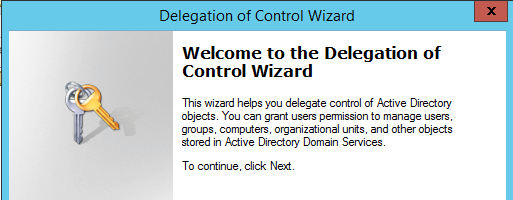

Wizard per l’assegnazione dei permessi

La rinomina dei PC è un’attività comune in un ambiente di rete, ma concedere questo privilegio richiede attenzione per garantire la sicurezza e l’integrità della rete stessa. La delega di autorità per la rinomina dei PC coinvolge principalmente il servizio Active Directory Users and Computers (ADUC) e richiede la definizione di permessi specifici.

Passi per la Delega:

- Apertura di Active Directory Users and Computers (ADUC): Accedete a ADUC sul server di dominio utilizzando un account con privilegi amministrativi.

- Selezione dell’Unità Organizzativa (OU): Identificate l’OU contenente i computer che richiedono la possibilità di essere rinominati.

- Apertura della Finestra delle Proprietà: Fate clic con il pulsante destro del mouse sull’OU desiderato e seleziona “Proprietà”. Passa alla scheda “Delega”.

- Aggiunta di un Utente o Gruppo: Cliccate su “Aggiungi” per selezionare l’utente o il gruppo a cui desiderate delegare i permessi per la rinomina dei PC.

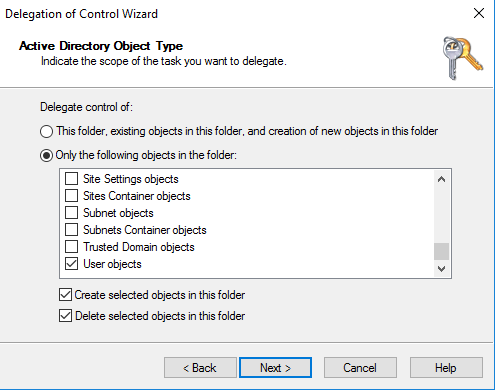

- Concessione dei Permessi: Selezionate “Crea, elimina e rinomina oggetti del computer” tra le autorizzazioni e proseguite con la configurazione. Assicuratevi di selezionare solo i permessi necessari.

- Completa la Delega: Una volta configurati i permessi, completate il processo cliccando su “OK” per applicare le modifiche.

Delega dei permessi

Qualche considerazione importante

La delega di autorità deve essere eseguita con attenzione per evitare violazioni della sicurezza. Alcuni punti chiave da considerare includono:

- Principio di least privilege: Assegnate solo i permessi necessari per svolgere il compito specifico, riducendo così il rischio di abusi.

- Monitoraggio: Implementate un sistema di monitoraggio (vedere ad esempio l’articolo su GrayLog) per tenere traccia delle attività di rinomina dei PC e rilevare eventuali anomalie.

- Backup e Ripristino: Effettuare regolarmente backup di Active Directory per garantire la possibilità di ripristinare le configurazioni in caso di errori o compromissioni.

La delega di autorità in Active Directory è uno strumento potente per distribuire responsabilità specifiche agli amministratori di rete. Concentrandosi sulla rinomina dei PC, è possibile incrementare il livello di sicurezza della propria infrastruttura senza dover garantire permessi inutili e rischiosi per attività che non lo richiedono.

Articolo a cura di Francesco Guiducci | LinkedIn | YouTube

Articoli correlati

-

Sicurezza aziendale: le organizzazioni...

Sicurezza aziendale: le organizzazioni...Mag 20, 2024 0

-

Active Directory e PAM:...

Active Directory e PAM:...Feb 26, 2024 0

-

Active Directory soffre di molte...

Active Directory soffre di molte...Ott 31, 2023 0

-

Time-Based Group: un’ utilissima...

Time-Based Group: un’ utilissima...Ott 03, 2023 0

Altro in questa categoria

-

Rapporto Clusit 2026: gli attacchi...

Rapporto Clusit 2026: gli attacchi...Mar 11, 2026 0

-

Plug-in di Chrome cambiano proprietà e...

Plug-in di Chrome cambiano proprietà e...Mar 10, 2026 0

-

InstallFix: false guide di...

InstallFix: false guide di...Mar 06, 2026 0

-

Cybercrime e AI: l’attribuzione degli...

Cybercrime e AI: l’attribuzione degli...Mar 05, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità... -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale... -

Paradosso ransomware, pagamenti in calo ma attacchi ai...

Paradosso ransomware, pagamenti in calo ma attacchi ai...Feb 27, 2026 0

Il ransomware continua a evolvere come una delle minacce...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale... -

Phishing OAuth: campagne contro enti pubblici sfruttano...

Phishing OAuth: campagne contro enti pubblici sfruttano...Mar 04, 2026 0

Nuove campagne di phishing stanno sfruttando in modo...