Aggiornamenti recenti Marzo 13th, 2026 3:29 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Incredibile: i sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

- Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

- Plug-in di Chrome cambiano proprietà e diventano malware

- InstallFix: false guide di installazione CLI per installare infostealer

- Cybercrime e AI: l’attribuzione degli attacchi diventa sempre più difficile

Ransomware all’attacco della sanità

Ott 18, 2022 Dario Orlandi Minacce, News 0

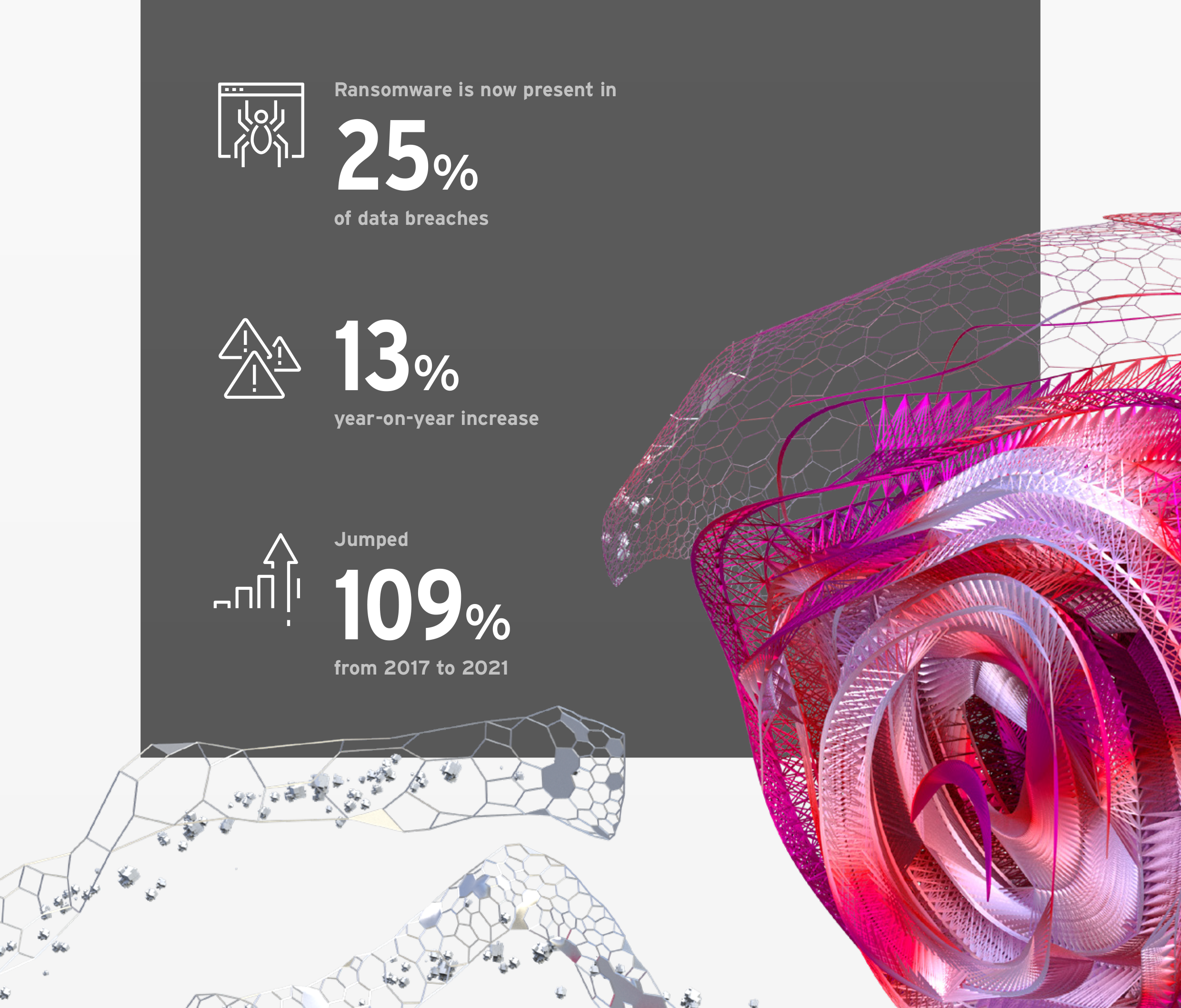

L’azienda di cybersecurity Trend Micro ha pubblicato i risultati della ricerca Everything is connected: uncovering the ransomware threat form global supply chains, uno studio dedicato all’analisi delle minacce ransomware che ha avuto come focus il settore della sanità.

Emergono dati molto preoccupanti: secondo Trend Micro, infatti, oltre la metà (57%) delle organizzazioni sanitarie in tutto il mondo ha ammesso di essere stata compromessa nel corso degli ultimi tre anni, e un quarto dei bersagli ha dovuto interrompere completamente le operazioni.

Il 60%, invece, ha modificato i processi aziendali; sono occorsi giorni (56%) o addirittura settimane (24%) per ripristinare la piena operatività. Nel 60% dei casi l’attacco ha portato al furto di dati sensibili, con conseguenze gravi per la sicurezza dei pazienti, costi di indagine e ripristino, problemi legati alla conformità e naturalmente danni alla reputazione dell’ente.

Secondo lo studio, il campione analizzato ha individuato come uno dei punti chiave per garantire o migliorare la sicurezza sia legato alla supply chain. Il 43% degli intervistati ha affermato di essere un bersaglio più attraente a causa dei propri partner commerciali, e la stessa percentuale ritiene che la mancanza di visibilità sulla catena di attacco renda il proprio business più vulnerabile.

Oltre la sicurezza di base

Le pratiche minime di sicurezza sembrano comunque ben chiare e implementate in modo corretto: il 95% dei responsabili ha infatti affermato di applicare regolarmente le patch e gli aggiornamenti, mentre il 91% ha implementato limitazioni negli allegati per ridurre i rischi. Sono anche molto diffusi gli strumenti di rilevamento e risposta per endpoint, reti e multilivello.

Ci sono però diverse criticità da tenere in debita considerazione, specialmente per quanto riguarda la protezione a livello di sistema: molte organizzazioni, infatti, non condividono informazioni e analisi relative alla sicurezza con i partner (30%) e i fornitori (46%), e un terzo addirittura non interagisce neppure con le Forze dell’Ordine.

Sono emerse anche alcune problematiche di ordine tecnico che andrebbero considerate con maggiore attenzione, come il controllo del protocollo di Desktop remoto (sottovalutato dal 17% degli intervistati) o le capacità di rilevare movimenti laterali, accessi iniziali o un uso fraudolento di strumenti come Mimikatz e PsExec.

Articoli correlati

-

Lo shotdown USA tarpa le ali alla CISA

Lo shotdown USA tarpa le ali alla CISAFeb 16, 2026 0

-

TrendAI: il 2026 sarà l’anno...

TrendAI: il 2026 sarà l’anno...Feb 06, 2026 0

-

Nel 2026 sempre più attacchi autonomi...

Nel 2026 sempre più attacchi autonomi...Gen 05, 2026 0

-

Il cybercrime si evolve velocemente e...

Il cybercrime si evolve velocemente e...Dic 18, 2025 0

Altro in questa categoria

-

Incredibile: i sistemi multi-agent...

Incredibile: i sistemi multi-agent...Mar 13, 2026 0

-

Rapporto Clusit 2026: gli attacchi...

Rapporto Clusit 2026: gli attacchi...Mar 11, 2026 0

-

Plug-in di Chrome cambiano proprietà e...

Plug-in di Chrome cambiano proprietà e...Mar 10, 2026 0

-

InstallFix: false guide di...

InstallFix: false guide di...Mar 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità... -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...