Aggiornamenti recenti Aprile 24th, 2024 2:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Una nuova campagna di CoralRaider distribuisce infostealer tramite cache CDN

- Come ToddyCat continua a sottrarre dati sensibili su larga scala

- Kaspersky Next: protezione efficace e automatizzata degli endpoint

- È stato creato un worm gestito dall’IA capace di propagarsi tra i sistemi informatici

- CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e 285 IOC!

Lemon Duck ora sfrutta ProxyLogon per colpire i server Exchange

Mag 11, 2021 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS, Vulnerabilità 0

La botnet ha come obiettivo l’installazione di miner per cripto valute e ormai sfrutta un arsenale di tecniche di attacco estremamente variegato.

Se si parla di “eccellenza” nel cyber crimine, gli autori di Lemon Duck hanno diritto a un posto d’onore. I pirati informatici responsabili della diffusione della botnet, infatti, sono oggi uno dei gruppi considerati tecnicamente più abili.

A spiegarlo sono i ricercatori di Cisco Talos, che in un report pubblicato venerdì scorso riassumono le capacità dei cyber criminali alla luce della nuova versione del loro malware.

Lemon Duck è una botnet dedicata al cryptojacking con caratteristiche uniche e una versatilità che la rendono estremamente insidiosa. Oltre a prendere di mira i sistemi Windows e i dispositivi IoT con credenziali di accesso deboli o vulnerabilità conosciute, il malware ha acquisito col tempo la capacità di colpire anche i sistemi Linux.

Secondo i ricercatori di Talos, adesso i suoi autori hanno aggiunto al loro arsenale alcuni exploit legati alle vulnerabilità ProxyLogon dei server Microsoft Exchange emerse negli scorsi mesi.

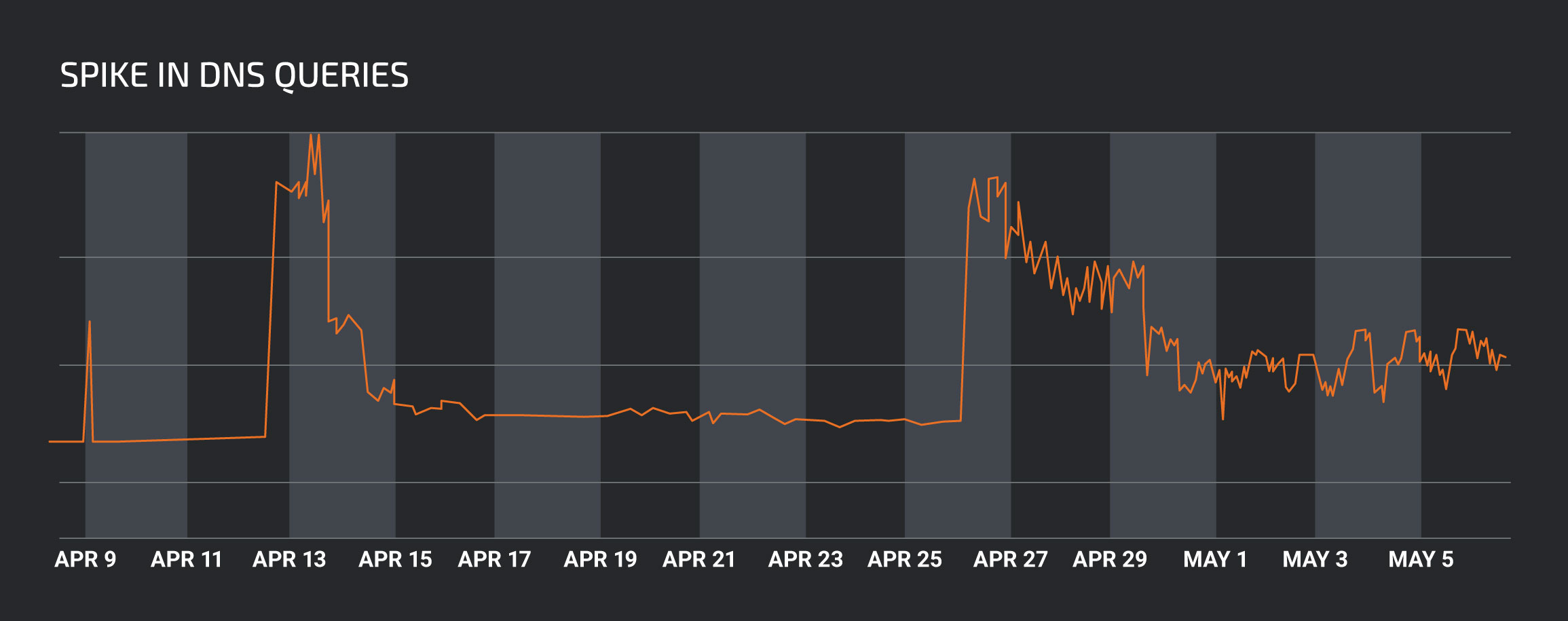

Insomma: Lemon Duck ha raggiunto livelli di raffinatezza notevoli e la sua diffusione ha subito un’ulteriore accelerazione, al punto che i ricercatori hanno rilevato una crescita nel numero di comunicazioni verso i server Command and Control utilizzati dai pirati per controllarne l’attività a distanza.

I paesi più colpiti da questa nuova campagna, stando al report, sarebbero Egitto, India, Iran, Filippine e Vietnam, ma gli attacchi non hanno risparmiato le Americhe e l’Europa.

Allo stato attuale, Lemon Duck utilizzerebbe quindi almeno 12 vettori inziali di attacco, che in molti casi consentono al malware di diffondersi in maniera autonoma.

La nuova versione del crypto miner, che sfrutta la potenza di calcolo del dispositivo infetto per generare Monero, integra un’ulteriore caratteristica. Si tratta di un componente aggiuntivo chiamato syspstem.dat, che ha lo scopo di eliminare dalla macchina compromessa eventuali miner “concorrenti”.

Articoli correlati

-

Scoperto AcidPour, un wiper che...

Scoperto AcidPour, un wiper che...Mar 20, 2024 0

-

Scoperta una nuova versione di Bifrost...

Scoperta una nuova versione di Bifrost...Mar 01, 2024 0

-

Trovate due vulnerabilità WiFi che...

Trovate due vulnerabilità WiFi che...Feb 23, 2024 0

-

“Command-not-found” di...

“Command-not-found” di...Feb 16, 2024 0

Altro in questa categoria

-

Una nuova campagna di CoralRaider...

Una nuova campagna di CoralRaider...Apr 24, 2024 0

-

Come ToddyCat continua a sottrarre dati...

Come ToddyCat continua a sottrarre dati...Apr 24, 2024 0

-

Kaspersky Next: protezione efficace e...

Kaspersky Next: protezione efficace e...Apr 23, 2024 0

-

È stato creato un worm gestito...

È stato creato un worm gestito...Apr 23, 2024 0

La privacy c’ha rotto il…

Chiacchierata con i lettori sul tema della privacy

Approfondimenti

-

Come ToddyCat continua a sottrarre dati sensibili su larga...

Come ToddyCat continua a sottrarre dati sensibili su larga...Apr 24, 2024 0

ToddyCat, un gruppo APT che colpisce prevalentemente... -

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

LockBit: scoperta una nuova variante in grado di...

LockBit: scoperta una nuova variante in grado di...Apr 16, 2024 0

LockBit continua a colpire le organizzazioni di tutto il... -

Le aziende italiane peccano nella sicurezza degli ambienti...

Le aziende italiane peccano nella sicurezza degli ambienti...Apr 15, 2024 0

Il 41% delle imprese italiane subisce mensilmente attacchi... -

Cresce il numero di credenziali compromesse: bisogna...

Cresce il numero di credenziali compromesse: bisogna...Apr 12, 2024 0

In occasione del Privacy Tour 2024, l’iniziativa del...

Minacce recenti

Il ransomware Akira ha ottenuto più di 42 milioni di dollari di riscatto

Le aziende italiane peccano nella sicurezza degli ambienti OT

Una vulnerabilità HTTP/2 espone i server ad attacchi DoS

Off topic

-

Maythefourth: La caduta dell’Impero Galattico è...

Maythefourth: La caduta dell’Impero Galattico è...Mag 04, 2018 0

E se vi dicessimo che la saga di Star Wars ... -

Gli hacker e il cinema: i dieci migliori film secondo...

Gli hacker e il cinema: i dieci migliori film secondo...Nov 14, 2016 2

Abbiamo rubato al blog di Kaspersky un vecchio pezzo di... -

Campione di scacchi blinda il PC. “Paura degli hacker”

Campione di scacchi blinda il PC. “Paura degli hacker”Nov 08, 2016 2

Il numero uno degli scacchi mondiali Magnus Carlsen ha... -

L’autore di fsociety pensa di essere Mr. Robot, ma è un...

L’autore di fsociety pensa di essere Mr. Robot, ma è un...Ott 28, 2016 0

Il pirata informatico che ha creato il ransomware cerca... -

Yahoo sospende l’inoltro delle email. Paura di un esodo...

Yahoo sospende l’inoltro delle email. Paura di un esodo...Ott 11, 2016 0

Dopo la raffica di figuracce, l’azienda sospende per...

Post recenti

-

Una nuova campagna di CoralRaider distribuisce infostealer...

Una nuova campagna di CoralRaider distribuisce infostealer...Apr 24, 2024 0

I ricercatori di Cisco Talos hanno scoperto una nuova... -

Come ToddyCat continua a sottrarre dati sensibili su larga...

Come ToddyCat continua a sottrarre dati sensibili su larga...Apr 24, 2024 0

ToddyCat, un gruppo APT che colpisce prevalentemente... -

Kaspersky Next: protezione efficace e automatizzata degli...

Kaspersky Next: protezione efficace e automatizzata degli...Apr 23, 2024 0

In occasione dell’Italian Partner Conferencetenutasi... -

È stato creato un worm gestito dall’IA capace di...

È stato creato un worm gestito dall’IA capace di...Apr 23, 2024 0

Un team di ricercatori ha sviluppato quello che ritengono... -

CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e...

CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e...Apr 22, 2024 0

Nel periodo compreso tra il 13 e il 19 aprile,...