Aggiornamenti recenti Aprile 19th, 2024 9:00 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Cresce il numero di attacchi informatici: +28% rispetto al 2023

- L’IA generativa complica la gestione sicura delle applicazioni SaaS

- In aumento gli attacchi brute-force a VPN e servizi SSH

- Microsoft Copilot for Security è ora disponibile per le aziende italiane

- Una vulnerabilità di PuTTY permette di ottenere la chiave privata dell’utente

Operazione Diànxùn: hacker cinesi a caccia di dati sul 5G

Mar 18, 2021 Marco Schiaffino Attacchi, In evidenza, Intrusione, Malware, News, RSS 0

Gli attacchi dei purati legati al governo di Pechino prendono di mira le società di telecomunicazioni per rubare informazioni sulla nuova rete.

Grande attesa per il 5G e non solo da parte dell’opinione pubblica e delle aziende: l’interesse per la rete di comunicazione di nuova generazione sembra essere alto anche dalle parti di Pechino.

A confermarlo è un report di McAfee, che segnala una vasta campagna di attacchi informatici a opera di due gruppi APT (Advanced Persistent Threat) legati al governo cinese e orientati, presumibilmente, a rubare informazioni sulla nuova tecnologia.

Battezzata con il nome di “operazione Diànxùn”, la campagna di attacchi prende di mira aziende operanti nel settore delle telecomunicazioni in nazioni che hanno bandito le aziende cinesi nell’implementazione del 5G. In altre parole, si tratterebbe di una campagna di spionaggio diretta al “blocco” concorrente delle aziende cinesi e, in particolare, a Stati Uniti e India.

Come si legge nel report pubblicato sul blog ufficiale della società di sicurezza, i gruppi APT coinvolti sarebbero due: RedDelta e Mustang Panda. Il primo è conosciuto per aver portato una serie di attacchi allo Stato Pontificio, mentre al secondo sono stati attribuite una serie di operazioni che avevano come obiettivo varie ONG operanti in Mongolia.

In questo caso, però, i pirati informatici dei due gruppi starebbero collaborando per compromettere aziende operanti nel settore delle telecomunicazioni attraverso uno schema in tre fasi.

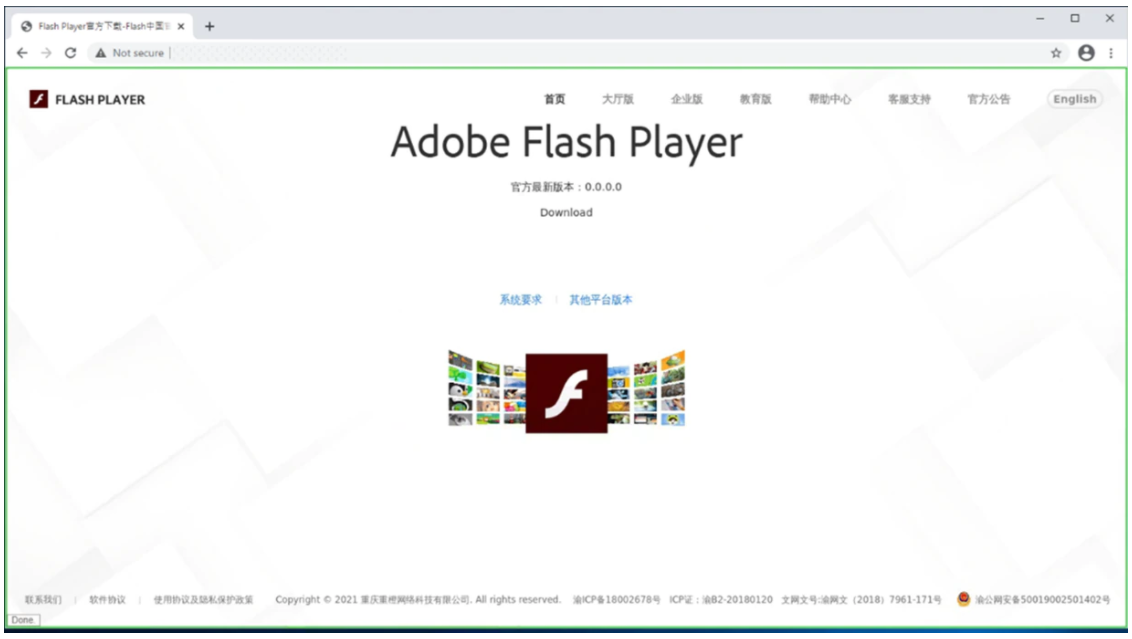

Il primo, sul quale però gli analisti di McAfee non si sbilanciano, sfrutterebbe tecniche di phishing per attirare le potenziali vittime su un sito Web contenente codice malevolo (probabilmente un falso sito di Huawei) che avvia lo scaricamento di un payload.

Questo sarebbe rappresentato da un falso aggiornamento di Adobe Flash, contenente in realtà un malware che, successivamente, scaricherebbe un ulteriore payload basato su .NET.

Sarebbe quest’ultimo a installare le backdoor sulla macchina compromessa, che permetterebbe ai pirati informatici di controllare il sistema a distanza attraverso un server Command and Control e alcuni strumenti, tra cui Cobalt Strike Beacon.

- 5G, APT, Cina, Marco Schiaffino, USA

Articoli correlati

-

Disponibile un tool open-source di...

Disponibile un tool open-source di...Mar 12, 2024 0

-

L’Italia è il quarto Paese più...

L’Italia è il quarto Paese più...Feb 28, 2024 0

-

Il cyberspionaggio cinese ha colpito il...

Il cyberspionaggio cinese ha colpito il...Feb 07, 2024 0

-

Microsoft individua nuove attività del...

Microsoft individua nuove attività del...Gen 29, 2024 0

Altro in questa categoria

-

Cresce il numero di attacchi...

Cresce il numero di attacchi...Apr 19, 2024 0

-

L’IA generativa complica la...

L’IA generativa complica la...Apr 18, 2024 0

-

In aumento gli attacchi brute-force a...

In aumento gli attacchi brute-force a...Apr 18, 2024 0

-

Microsoft Copilot for Security è ora...

Microsoft Copilot for Security è ora...Apr 17, 2024 0

La privacy c’ha rotto il…

Chiacchierata con i lettori sul tema della privacy

Approfondimenti

-

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

LockBit: scoperta una nuova variante in grado di...

LockBit: scoperta una nuova variante in grado di...Apr 16, 2024 0

LockBit continua a colpire le organizzazioni di tutto il... -

Le aziende italiane peccano nella sicurezza degli ambienti...

Le aziende italiane peccano nella sicurezza degli ambienti...Apr 15, 2024 0

Il 41% delle imprese italiane subisce mensilmente attacchi... -

Cresce il numero di credenziali compromesse: bisogna...

Cresce il numero di credenziali compromesse: bisogna...Apr 12, 2024 0

In occasione del Privacy Tour 2024, l’iniziativa del... -

Il protocollo RDP è ancora un grosso problema di sicurezza...

Il protocollo RDP è ancora un grosso problema di sicurezza...Apr 11, 2024 0

Secondo l’ultimo report di Sophos, “It’s Oh...

Minacce recenti

Una vulnerabilità HTTP/2 espone i server ad attacchi DoS

Nuovi attacchi sfruttano la condivisione dei documenti per rubare le credenziali utente

Gli utenti sono preoccupati per la propria sicurezza online, ma hanno molti punti deboli

Off topic

-

Maythefourth: La caduta dell’Impero Galattico è...

Maythefourth: La caduta dell’Impero Galattico è...Mag 04, 2018 0

E se vi dicessimo che la saga di Star Wars ... -

Gli hacker e il cinema: i dieci migliori film secondo...

Gli hacker e il cinema: i dieci migliori film secondo...Nov 14, 2016 2

Abbiamo rubato al blog di Kaspersky un vecchio pezzo di... -

Campione di scacchi blinda il PC. “Paura degli hacker”

Campione di scacchi blinda il PC. “Paura degli hacker”Nov 08, 2016 2

Il numero uno degli scacchi mondiali Magnus Carlsen ha... -

L’autore di fsociety pensa di essere Mr. Robot, ma è un...

L’autore di fsociety pensa di essere Mr. Robot, ma è un...Ott 28, 2016 0

Il pirata informatico che ha creato il ransomware cerca... -

Yahoo sospende l’inoltro delle email. Paura di un esodo...

Yahoo sospende l’inoltro delle email. Paura di un esodo...Ott 11, 2016 0

Dopo la raffica di figuracce, l’azienda sospende per...

Post recenti

-

Cresce il numero di attacchi informatici: +28% rispetto al...

Cresce il numero di attacchi informatici: +28% rispetto al...Apr 19, 2024 0

Il mondo del cybercrimine continua a mettere in difficoltà... -

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

In aumento gli attacchi brute-force a VPN e servizi SSH

In aumento gli attacchi brute-force a VPN e servizi SSHApr 18, 2024 0

I ricercatori di Cisco Talos hanno individuato un... -

Microsoft Copilot for Security è ora disponibile per le...

Microsoft Copilot for Security è ora disponibile per le...Apr 17, 2024 0

“In un contesto di crescente fragilità, gli sforzi di... -

Una vulnerabilità di PuTTY permette di ottenere la chiave...

Una vulnerabilità di PuTTY permette di ottenere la chiave...Apr 17, 2024 0

I mantainer di PuTTY, il client open-source di SSH e...