Aggiornamenti recenti Aprile 3rd, 2026 3:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Strategia cybersecurity USA verso un modello più assertivo e industriale

- Proxy residenziali: quando la reputazione degli IP smette di funzionare

- Vertex AI e il rischio dei “double agent” AI

- Vibecoding: l’AI accelera lo sviluppo ma moltiplica i rischi

- Google: crittografia post-quantum entro il 2029

I pirati di TeamTNT all’assalto dei container su cloud

Set 10, 2020 Marco Schiaffino Attacchi, In evidenza, Intrusione, News, RSS 0

I cyber criminali stanno utilizzando uno strumento di monitoraggio per portare attacchi alle istanze cloud su Docker e Kubernetes.

Se chi si occupa di cloud può essere felice del fatto che sia protagonista assoluto per quanto riguarda l’evoluzione dei sistemi IT delle aziende, la sua centralità nel mondo della cyber security viene probabilmente vissuto con un minore entusiasmo.

Negli ultimi mesi, infatti, le cronache hanno riportato tanti (troppi) casi in cui i pirati informatici hanno preso di mira i sistemi virtualizzati su cloud e, in particolare, i sistemi basati su container che “girano” su piattaforme come Docker e Kubernetes.

Come dimostra l’ultimo caso, infatti, l’ecosistema cloud è ancora ben lontano dall’avere un livello di sicurezza adeguato.

Protagonisti della vicenda sono i pirati informatici del TeamTNT, un gruppo ben conosciuto dagli esperti di sicurezza proprio per essere specializzato nel prendere di mira i servizi cloud.

Come spiegano i ricercatori di Intezer in un report pubblicato su Internet, la nuova campagna di attacchi del gruppo TeamTNT ha però caratteristiche diverse dalle altre a cui abbiamo assistito.

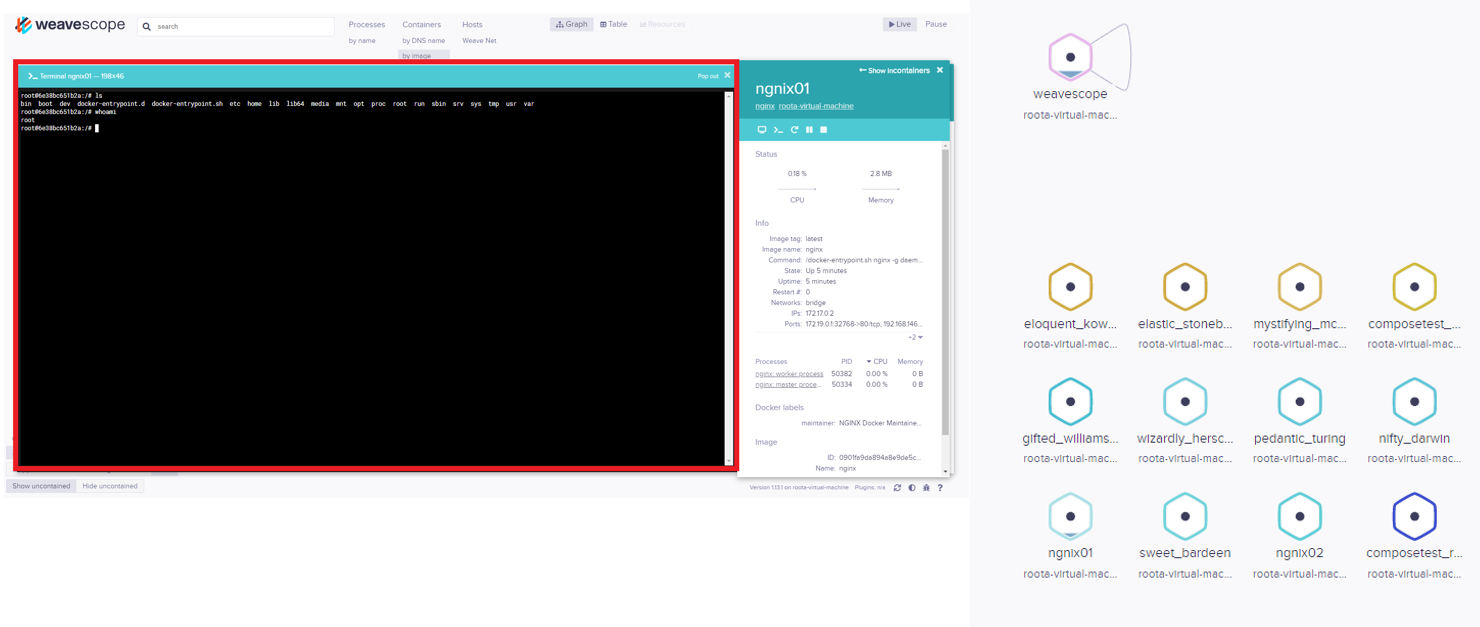

I pirati, infatti, non usano malware o iniezioni di codice malevolo, ma uno strumento che normalmente viene utilizzato dagli amministratori IT. Si tratta di Weave Scope, un software open source pensato per avere visibilità delle applicazioni e delle infrastrutture cloud.

I cyber criminali prendono di mira i server con configurazioni “deboli” e utilizzano Weave Scope per mappare le funzionalità disponibili e inviare comandi, utilizzando di fatto il software come se fosse una backdoor, consentendo al TeamTNT di prendere il completo controllo delle infrastrutture.

Trattandosi però di un software utilizzato normalmente per gestire i servizi su cloud, l’individuazione di attività sospette diventa molto difficoltosa e, secondo i ricercatori, la strategia migliore per mitigare il rischio di questo tipo di attacco è quello di adottare una strategia “zero trust” che consenta di tenere alla larga eventuali tentativi di intrusione.

Articoli correlati

-

Le aziende italiane prevedono un...

Le aziende italiane prevedono un...Giu 09, 2025 0

-

L’IA generativa rivoluziona il...

L’IA generativa rivoluziona il...Gen 15, 2025 0

-

Trovate credenziali cloud hardcoded e...

Trovate credenziali cloud hardcoded e...Ott 24, 2024 0

-

Netskope: connettività cloud sicura e...

Netskope: connettività cloud sicura e...Ott 20, 2024 0

Altro in questa categoria

-

Strategia cybersecurity USA verso un...

Strategia cybersecurity USA verso un...Apr 03, 2026 0

-

Proxy residenziali: quando la...

Proxy residenziali: quando la...Apr 02, 2026 0

-

Vertex AI e il rischio dei “double...

Vertex AI e il rischio dei “double...Apr 01, 2026 0

-

Vibecoding: l’AI accelera lo sviluppo...

Vibecoding: l’AI accelera lo sviluppo...Mar 31, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di...