Aggiornamenti recenti Marzo 13th, 2026 3:29 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Incredibile: i sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

- Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

- Plug-in di Chrome cambiano proprietà e diventano malware

- InstallFix: false guide di installazione CLI per installare infostealer

- Cybercrime e AI: l’attribuzione degli attacchi diventa sempre più difficile

Simjacker mette a rischio privacy e sicurezza di 1 miliardo di telefoni

Set 17, 2019 Marco Schiaffino Attacchi, In evidenza, Malware, News, Phishing, Privacy, RSS, Vulnerabilità 0

La tecnica di attacco permette di colpire qualsiasi modello di telefono sfruttando una vulnerabilità nel codice delle SIM. E viene usato da due anni…

Potremmo definirla una vulnerabilità “democratica”, che colpisce sia gli smartphone Android, sia quelli con sistema iOS.

Stiamo parlando di Simjacker, la tecnica di attacco scoperta dai ricercatori di AdaptiveMobile Security e che interessa almeno un miliardo di dispositivi in tutto il mondo.

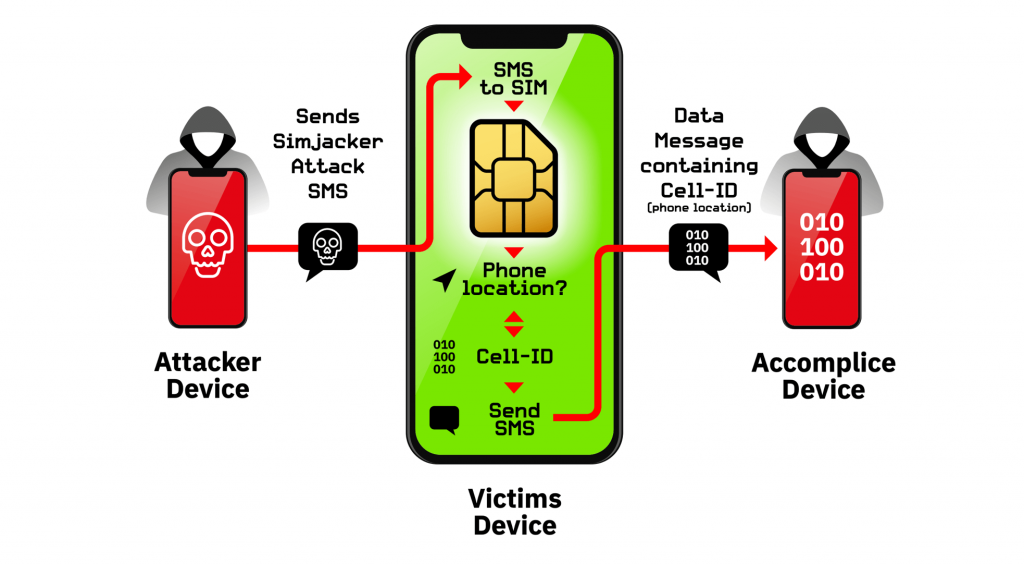

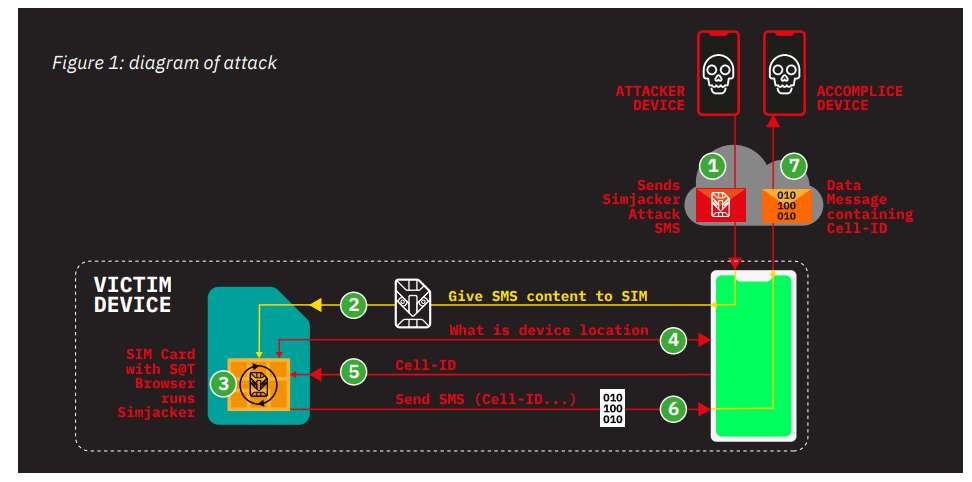

La chiave di tutto è S@T Browser, una funzionalità integrata nelle SIM dei telefoni e che viene normalmente utilizzata per visualizzarne il contenuto. Il problema è che S@T Browser può anche ricevere istruzioni attraverso semplici messaggi SMS che contengono istruzioni SIM Toolkit (STK).

Come spiegano i ricercatori nella pagina Web dedicata a Simjacker, l’invio di questi comandi avviene in maniera del tutto “trasparente” per il proprietario del dispositivo. In altre parole: la ricezione del messaggio non viene segnalata in alcun modo e consente, di conseguenza, di portare un attacco silenzioso e invisibile.

Ma quali sono le azioni che si possono compiere attraverso l’invio di comandi con Simjacker? L’attacco individuato dai ricercatori è, in buona sostanza, un sistema per tenere sotto controllo la posizione della vittima.

Attraverso un semplice SMS, infatti, è possibile istruire la SIM per inviare una risposta con la posizione rilevata dal GPS (o l’identificativo della cella a cui il telefono è collegato se non è dotato di GPS) a un numero predefinito.

Secondo gli analisti di AdaptiveMobile Security, questo attacco è stato utilizzato per almeno due anni da quella che i ricercatori definiscono “una società specializzata nel cyber-spionaggio”.

Non ne fanno il nome, ma molti esperti di sicurezza hanno fatto notare che la descrizione corrisponde ad almeno un paio di aziende di spionaggio (per esempio NSO Group) specializzate nella fornitura di strumenti di controllo a governi (non sempre di specchiata democraticità) e forze di polizia.

L’uso dei comandi STK, però, apre potenzialmente la strada anche ad altri tipi di attacchi che possono avere conseguenze decisamente più gravi.

Attraverso l’invio di SMS confezionati ad hoc sarebbe possibile, infatti, forzare la SIM a effettuare telefonate o ad aprire automaticamente pagine Web. Un pirata informatico, di conseguenza, potrebbe avviare a distanza una chiamata a un numero a pagamento per frodare la vittima.

La possibilità di “forzare” l’apertura di una pagina Web rappresenta invece un vettore di attacco formidabile per portare attacchi di phishing o colpire uno smartphone con un malware, sfruttando per esempio un exploit inserito nel codice della pagina stessa.

Insomma: gli scenari che si aprono sono devastanti e, almeno per il momento, non si vede quale possa essere la soluzione per correggere la vulnerabilità. A peggiorare la situazione, poi, c’è il fatto che le SIM vulnerabili vengono stimate in circa 1 miliardo.

Nel report dedicato a Simjacker, i ricercatori si rivolgono infatti direttamente agli operatori telefonici (gli stessi che hanno lasciato un software obsoleto e pericoloso sulle loro SIM) suggerendo di mettere in atto policy che siano in grado di filtrare i messaggi per bloccare quelli potenzialmente dannosi.

Articoli correlati

-

Rust riduce sensibilmente le...

Rust riduce sensibilmente le...Nov 18, 2025 0

-

Fantasy Hub: scoperto un nuovo RAT...

Fantasy Hub: scoperto un nuovo RAT...Nov 12, 2025 0

-

Notification Protection, da Kaspersky...

Notification Protection, da Kaspersky...Ott 09, 2025 0

-

Android, più sicurezza con la verifica...

Android, più sicurezza con la verifica...Ago 27, 2025 0

Altro in questa categoria

-

Incredibile: i sistemi multi-agent...

Incredibile: i sistemi multi-agent...Mar 13, 2026 0

-

Rapporto Clusit 2026: gli attacchi...

Rapporto Clusit 2026: gli attacchi...Mar 11, 2026 0

-

Plug-in di Chrome cambiano proprietà e...

Plug-in di Chrome cambiano proprietà e...Mar 10, 2026 0

-

InstallFix: false guide di...

InstallFix: false guide di...Mar 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità... -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...