Aggiornamenti recenti Aprile 3rd, 2026 3:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Strategia cybersecurity USA verso un modello più assertivo e industriale

- Proxy residenziali: quando la reputazione degli IP smette di funzionare

- Vertex AI e il rischio dei “double agent” AI

- Vibecoding: l’AI accelera lo sviluppo ma moltiplica i rischi

- Google: crittografia post-quantum entro il 2029

Bug in Microsoft Exchange e chiunque diventa amministratore

Gen 25, 2019 Marco Schiaffino News, RSS, Vulnerabilità 0

Una nuova tecnica di attacco consente di ottenere i massimi privilegi nel dominio. Nessuna patch disponibile, ma è possibile mitigare il rischio.

Non si tratta di una nuova vulnerabilità ma, potremmo dire, di un cambio di prospettiva che consente di sfruttare delle falle conosciute per portare un nuovo tipo di attacco.

A spiegare i contorni della vicenda in un report è Dirk-jan Mollema, ricercatore della società di sicurezza olandese Fox-IT. Protagonisti sono i sistemi Microsoft, e in particolare gli ecosistemi che usano Active Directory ed Exchange.

Mollema spiega che il problema di fondo riguarda Exchange, che all’interno di un dominio Active Directory ha privilegi abbastanza elevati per consentire un’escalation che permette di diventare amministratori del dominio.

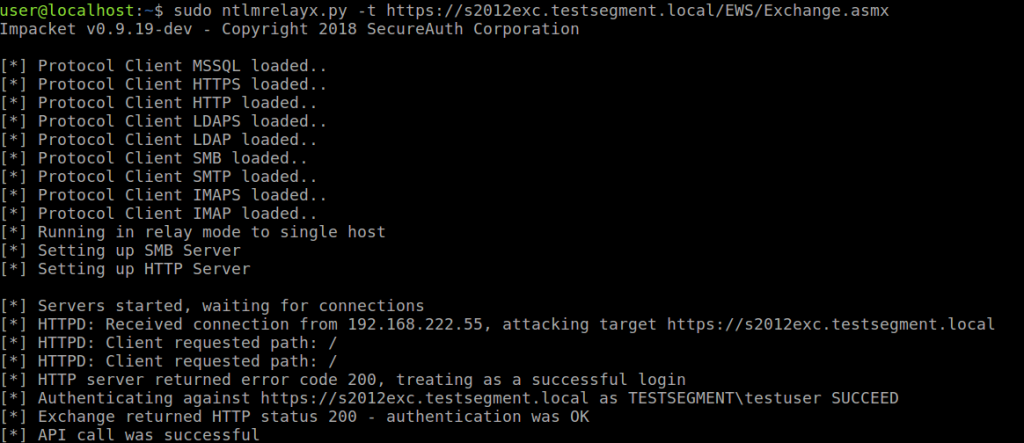

Per farla breve (la spiegazione dettagliata può essere consultata su questa pagina Web) un pirata informatico potrebbe sfruttare una funzione di Exchange per autenticarsi usando l’account del server Exchange, sfruttare NTLM (NT LAN Manager) e portare un attacco che consente di rubare le password (sotto forma di hash) di qualsiasi utente e utilizzarle per impersonarli.

Per portare l’attacco sono necessari solo due semplici strumenti (disponibili su GitHub) scritti in Python, che consentono di violare i sistemi Microsoft aggiornati.

Nel suo studio, Mollema illustra la tecnica di attacco in due scenari differenti. Nel primo sfrutta delle credenziali di accesso compromesse (il che significa che per portare l’attacco è necessario prima averle ottenute) ma spiega poi che sfruttando un attacco relay al “solito” Server Message Block è possibile raggiungere lo stesso risultato anche senza avere a disposizione delle credenziali valide.

Il ricercatore ha testato la tecnica su tutte le possibili configurazioni (compreso Exchange 2019 su Windows Server 2019) e l’escalation di privilegi avviene sistematicamente.

In attesa di una patch, Mollema suggerisce una serie di configurazioni che consentono di mitigare il rischio di un attacco, cominciando da una rimodulazione dei privilegi di Exchange all’interno del dominio.

Articoli correlati

-

NTLM verso lo “switch-off”:...

NTLM verso lo “switch-off”:...Feb 03, 2026 0

-

Il protocollo di rete...

Il protocollo di rete...Nov 17, 2025 0

-

Un gruppo APT statunitense ha attaccato...

Un gruppo APT statunitense ha attaccato...Lug 10, 2025 0

-

Scoperto un RAT per Windows che...

Scoperto un RAT per Windows che...Mag 30, 2025 0

Altro in questa categoria

-

Strategia cybersecurity USA verso un...

Strategia cybersecurity USA verso un...Apr 03, 2026 0

-

Proxy residenziali: quando la...

Proxy residenziali: quando la...Apr 02, 2026 0

-

Vertex AI e il rischio dei “double...

Vertex AI e il rischio dei “double...Apr 01, 2026 0

-

Vibecoding: l’AI accelera lo sviluppo...

Vibecoding: l’AI accelera lo sviluppo...Mar 31, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di...