Aggiornamenti recenti Marzo 27th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Google: crittografia post-quantum entro il 2029

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

Hack su 50.000 stampanti per sostenere il canale YouTube PewDiePie

Dic 03, 2018 Marco Schiaffino Attacchi, Hacking, News, RSS, Vulnerabilità 1

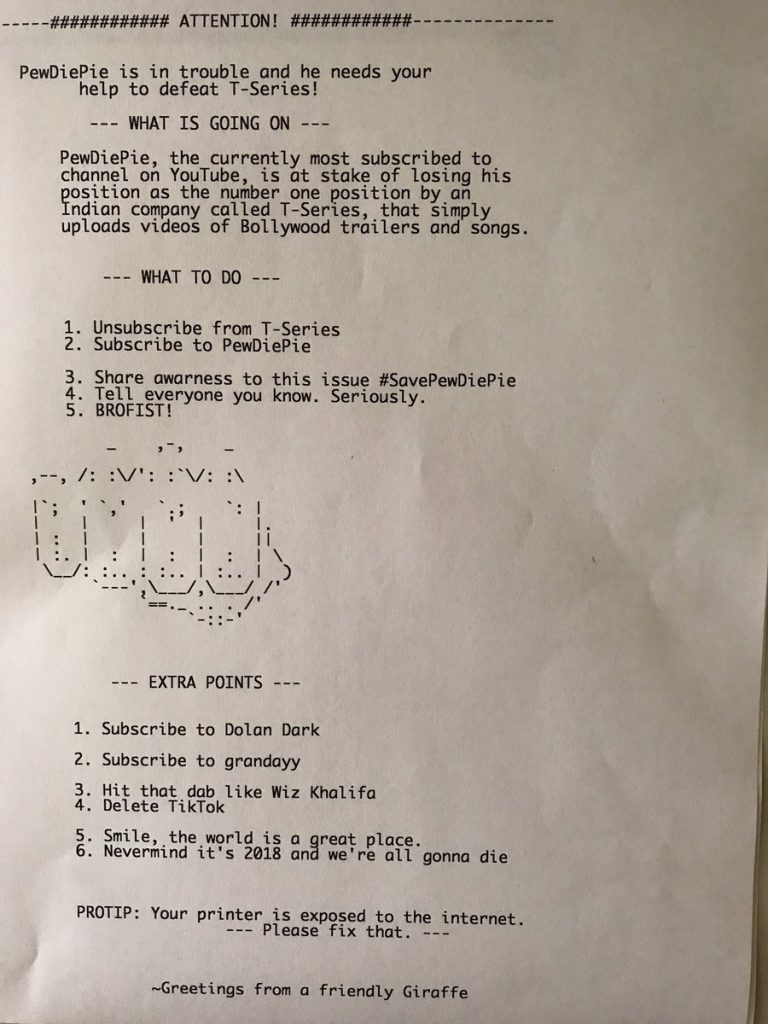

Un fan del celebre Youtuber ha sfruttato le vulnerabilità dei dispositivi per diffondere una sorta di volantino che invita a sostenere il canale YouTube.

Quello avvenuto venerdì scorso è certamente un attacco sui generis, ma dovrebbe funzionare come un monito per chi continua a trascurare le regole base di sicurezza nella gestione delle (grandi e piccole) reti locali.

Protagonista della strana vicenda è un hacker che su Twitter si firma con il nickname di TheHackerGiraffe, che ha preso di mira migliaia di stampanti in tutto il mondo sfruttando la presenza di firmware datati e impostazioni “deboli” dei dispositivi.

Nel dettaglio, TheHackerGiraffe ha approfittato del fatto che molte stampanti connesse a Internet hanno delle porte aperte su Internet che consentono la stampa.

Condizioni che in alcuni casi potrebbero permettere anche attacchi in grado di compromettere l’integrità della rete, ma che l’eccentrico hacker ha invece sfruttato per portare avanti una personalissima campagna di supporto al canale YouTube PewDiePie.

Il canale di Felix Arvid Ulf Kjellberg, questo il suo vero nome, detiene il record di utenti registrati su YouTube con la bellezza di oltre 70 milioni di iscritti. Il suo primato, però, è minacciato da un altro canale YouTube chiamato T-Series, specializzato nella pubblicazione di trailer di film “Bollywoodiani”.

La competizione tra i due canali ha scatenato i fan di PewDiePie, che stanno cercando in ogni modo di convincere altri utenti YouTube a sostenere il loro canale preferito.

TheHackerGiraffe lo ha fatto a modo suo, stampando migliaia di volantini su alcune delle stampanti vulnerabili che è riuscito a rintracciare in rete.

Diciamo “alcune” perché, come ha spiegato lo stesso hacker pubblicando su Twitter l’immagine qui sopra, il numero complessivo di stampanti vulnerabili a questo tipo di attacco sono in realtà molte di più.

Tutta la vicenda, alla fine, si è risolta con qualche risata e uno tsunami di messaggi sul profilo Twitter dell’autore di questa curiosa campagna pubblicitaria. C’è meno da ridere quando si pensa che ci sono ancora centinaia di migliaia di dispositivi connessi a Internet vulnerabili ad attacchi piuttosto banali.

Articoli correlati

-

Le stampanti multifunzione sono piene...

Le stampanti multifunzione sono piene...Giu 27, 2025 0

-

Decine di canali YouTube distribuivano...

Decine di canali YouTube distribuivano...Apr 09, 2024 0

-

Lo stealer Lumma viene distribuito...

Lo stealer Lumma viene distribuito...Gen 10, 2024 0

-

Zerodium spinge sugli exploit per...

Zerodium spinge sugli exploit per...Gen 28, 2022 0

Altro in questa categoria

-

Google: crittografia post-quantum entro...

Google: crittografia post-quantum entro...Mar 27, 2026 0

-

Magento sotto attacco: PolyShell,...

Magento sotto attacco: PolyShell,...Mar 25, 2026 0

-

API sotto attacco: la sicurezza...

API sotto attacco: la sicurezza...Mar 24, 2026 0

-

AWS Bedrock: otto vettori che...

AWS Bedrock: otto vettori che...Mar 23, 2026 0

One thought on “Hack su 50.000 stampanti per sostenere il canale YouTube PewDiePie”

Leave a Reply Annulla risposta

Devi essere connesso per inviare un commento.

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di... -

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e... -

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata...

Salve,

io sono uno dei 50.000 che ha subito l’attacco.

Subito dopo essermi accorto di essere stato vittima (?) del PRET, ho controllato le porte 9100 e 35, entrambe risultano chiuse.

Su uno dei tanti fogli che sono stati stampati, me ne sono ritrovato uno con due linee:

GET / HTTP/1.1

Host: xx.xx.xxx.xx:9100

Ovviamente ho censurato l’indirizzo IP pubblico.

Qualcuno saprebbe darmi delucidazioni a riguardo? Mi sembra molto strano che siano riusci ad attaccarmi con un PRET con le porte chiuse, il NAT e il Firewall del router attivo.

Saluti.