Aggiornamenti recenti Marzo 25th, 2026 2:50 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

- DarkSword: exploit chain iOS tra zero-day, spyware e cybercrimine

PowerPool sfrutta lo zero-day di Windows Task Scheduler

Set 06, 2018 Marco Schiaffino In evidenza, Malware, Minacce, News, RSS, Trojan, Vulnerabilità 0

Comparso a tempo di record, il trojan sfrutta la vulnerabilità comparsa su Internet settimana scorsa. Gli esperti: “i pirati portano attacchi mirati”.

Che rappresentasse un problema lo si era capito subito, se non altro per le modalità per cui era venuto alla luce. Il bug in Windows Task Scheduler, infatti, non è stato scoperto da un ricercatore “istituzionale”, di quelli che hanno il buon gusto di comunicarne i dettagli al produttore prima di renderne pubblici i dettagli.

La sua scoperta, invece, è stata resa pubblica da SandboxEscaper (ne abbiamo parlato in questo articolo) con un semplice tweet che conteneva un collegamento a un post su Github con tutte le informazioni riguardanti la vulnerabilità.

Risultato, con Microsoft presa in contropiede e impegnata a sviluppare la patch che corregge la falla, il mondo del cyber-crimine ha avuto gioco facile a trasformare la vulnerabilità in un exploit che consente di violare i sistemi Windows.

Secondo ESET, che ha individuato e analizzato (qui il report) il primo malware che sfrutta il bug, tra la pubblicazione del Proof of Concept (PoC) e la sua applicazione pratica sarebbero passate non più di 48 ore.

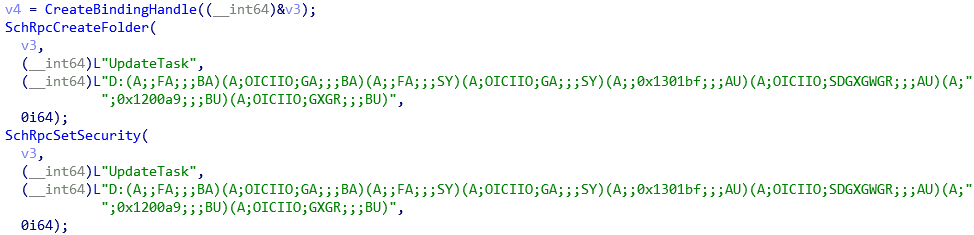

Il risultato è PowerPool, un malware basato sul PoC pubblicato da SandboxEscaper ma modificato ad hoc dai pirati che hanno diffuso il trojan. La vulnerabilità in questione, infatti, consente di ottenere i permessi in scrittura di file presenti sull’unità principale.

Per sfruttare l’exploit, è necessario prendere di mira un file che viene eseguito automaticamente dal sistema operativo, per esempio un eseguibile che si occupa di aggiornare un programma installato in precedenza.

Nel dettaglio, PowerPool ha come obiettivo quello di cambiare il contenuto di GoogleUpdater.exe, il software utilizzato per l’aggiornamento dei prodotti Google, sostituendolo con una backdoor che consente ai pirati di catturare schermate del computer infetto.

Come spiegano i ricercatori di ESET, il malware ha un secondo livello di azione, rappresentato da una backdoor con funzionalità più ampie rispetto a quella principale e che i cyber-criminali installano solo sui dispositivi che ritengono “interessanti”.

La backdoor non è particolarmente complessa e prevede solo cinque funzionalità principali: eseguire un comando, terminare un processo, eseguire il download o l’upload di un file, visualizzare il contenuto di una cartella.

Accanto a queste, il malware mette a disposizione dei pirati tutti gli strumenti che gli servono per eseguire il cosiddetto “movimento laterale” attraverso strumenti basati su PowerShell.

Secondo i ricercatori, PowerPool avrebbe colpito un numero relativamente basso di bersagli, ma nel loro report ammoniscono a non sottovalutare il rischio. Si tratta pur sempre di un malware distribuito sfruttando uno zero-day.

Articoli correlati

-

Shadow Campaign: la nuova ondata di...

Shadow Campaign: la nuova ondata di...Feb 05, 2026 0

-

Microsoft smantella RedVDS, rete...

Microsoft smantella RedVDS, rete...Gen 15, 2026 0

-

Il cybercrime si evolve e si adatta,...

Il cybercrime si evolve e si adatta,...Dic 17, 2025 0

-

Patch Tuesday, Microsoft risolve una...

Patch Tuesday, Microsoft risolve una...Dic 11, 2025 0

Altro in questa categoria

-

Magento sotto attacco: PolyShell,...

Magento sotto attacco: PolyShell,...Mar 25, 2026 0

-

API sotto attacco: la sicurezza...

API sotto attacco: la sicurezza...Mar 24, 2026 0

-

AWS Bedrock: otto vettori che...

AWS Bedrock: otto vettori che...Mar 23, 2026 0

-

La cybersecurity OT in Italia tra...

La cybersecurity OT in Italia tra...Mar 19, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e... -

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità...