Aggiornamenti recenti Marzo 27th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Google: crittografia post-quantum entro il 2029

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

Col trojan Rakhni i pirati devono solo scegliere: ransomware o miner?

Lug 09, 2018 Marco Schiaffino In evidenza, Malware, Minacce, News, Ransomware, RSS, Trojan 0

Il malware decide in automatico se crittografare i file della vittima o installare un miner. Male che vada, sua il PC per diffondersi su altri computer…

Sappiamo benissimo che i pirati informatici agiscono solo sulla spinta del desiderio di guadagnare denaro. Negli ultimi mesi, infatti, abbiamo assistito a un cambio di strategia generalizzato: al posto di diffondere ransomware (che hanno garantito incassi record nel 2017) stanno sempre più spesso usando malware che installano sui PC infetti dei classici miner, software che usano la potenza di calcolo del computer per generare cripto-valute.

Gli autori della nuova variante di Rakhni, però, sono andati oltre e hanno a messo a punto uno schema che gli permette di ottimizzare i guadagni scegliendo caso per caso quale strategia adottare. Rakhni è un malware comparso per la prima volta nel 2013, che ora è stato “riveduto e corretto” per una nuova campagna di attacchi.

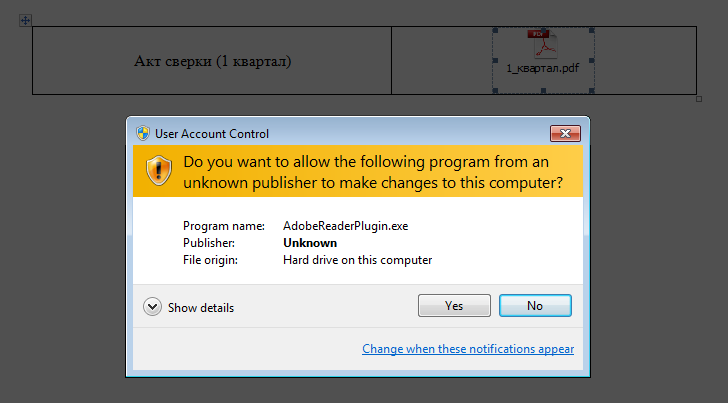

Come spiegano i ricercatori di Kaspersky in un dettagliato report, il trojan viene diffuso via email sotto forma di un falso PDF che contiene in realtà un file eseguibile. Una volta aperto, il file avvia una procedura d’installazione “camuffata” in modo da sembrare quella di un plugin di Adobe. Se la vittima acconsente all’esecuzione, compare un falso messaggio di errore (che giustifica la mancata apertura del PDF) mentre il trojan ha campo libero.

La tecnica di attacco non è particolarmente originale, ma a quanto pare è comunque efficace.

Ed è qui che le cose si fanno molto interessanti. Il malware, infatti, contiene diversi moduli e sceglie quale avviare a seconda delle caratteristiche del computer.

La sua prima opzione è quella di agire come ransomware avviando la crittografia dei file presenti sul disco fisso. Gli autori del trojan, però, hanno deciso di colpire solo le eventuali vittime che utilizzano già Bitcoin. Il malware, infatti, esegue come prima azione un controllo per verificare se esista la cartella predefinita per la memorizzazione dei dati relativi al wallet Bitcoin (%AppData%\Bitcoin) e avvia la crittazione dei dati solo se il controllo da esito positivo.

Difficile capire il perché di questa scelta, ma è logico supporre che i cyber-criminali preferiscano colpire solo chi ha già una certa familiarità con le cripto-valute e possa quindi pagare rapidamente il riscatto richiesto. La richiesta di pagamento viene copiata in ogni cartella crittografata ed è contenuta in un file chiamato MESSAGE.txt.

Nonostante gli avvertimenti contenuti nel messaggio dei pirati, che sconsigliano di usare strumenti di terze parti per cercare di recuperare i dati presi in ostaggio, i ricercatori fanno notare che i file possono essere decodificati utilizzando il tool gratuito messo a punto nell’ambito del progetto No More Ransom.

Se invece il disco fisso non contiene una cartella dedicata ai Bitcoin, Rakhni esegue un ulteriore controllo sulle caratteristiche del PC colpito, verificando in particolare il numero di processori logici disponibili. Se ce ne sono almeno due, il trojan installa un miner che sfrutta la potenza del PC per generare Monero e Dashcoin.

Se invece il computer non è appetibile per questo tipo di attività, Rakhni si “limita” ad avviare un terzo modulo che gli permette di diffondersi alle altre macchine collegate nella rete locale attraverso un vettore di attacco simile a quello di un worm.

Articoli correlati

-

Lo shotdown USA tarpa le ali alla CISA

Lo shotdown USA tarpa le ali alla CISAFeb 16, 2026 0

-

Hugging Face sfruttato per distribuire...

Hugging Face sfruttato per distribuire...Gen 30, 2026 0

-

Nel 2026 sempre più attacchi autonomi...

Nel 2026 sempre più attacchi autonomi...Gen 05, 2026 0

-

Il cybercrime si evolve velocemente e...

Il cybercrime si evolve velocemente e...Dic 18, 2025 0

Altro in questa categoria

-

Google: crittografia post-quantum entro...

Google: crittografia post-quantum entro...Mar 27, 2026 0

-

Magento sotto attacco: PolyShell,...

Magento sotto attacco: PolyShell,...Mar 25, 2026 0

-

API sotto attacco: la sicurezza...

API sotto attacco: la sicurezza...Mar 24, 2026 0

-

AWS Bedrock: otto vettori che...

AWS Bedrock: otto vettori che...Mar 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di... -

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e... -

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata...