Aggiornamenti recenti Maggio 7th, 2026 10:48 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

Vulnerabilità iOS: la sincronizzazione con iTunes apre ai pirati

Apr 19, 2018 Marco Schiaffino News, RSS, Vulnerabilità 1

La funzione consente di scambiare informazioni tramite il Wi-Fi, ma potrebbe essere sfruttata per controllare in remoto il dispositivo.

Chiariamolo subito: la nuova vulnerabilità in iOS non è esattamente un’emergenza. Per sfruttarla, infatti, un pirata informatico deve darsi un bel po’ da fare e sfruttare (per lo meno) tecniche di ingegneria sociale piuttosto elaborate.

Detto questo, il fatto che il sistema di sincronizzazione tra iOS e iTunes lasci aperta la strada per possibili attacchi, è sicuramente è una notizia.

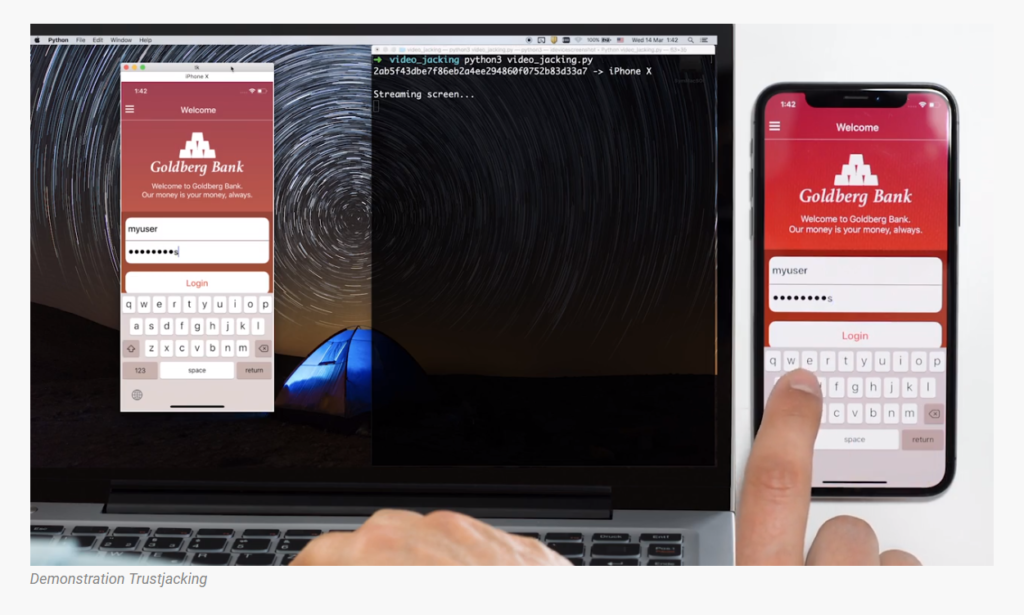

Nel dettaglio, la vulnerabilità (battezzata con il nome di trustjacking) è stata individuata dai ricercatori Symantec e fa leva sul sistema di sincronizzazione tra i dispositivi mobili Apple e il software iTunes tramite collegamento Wi-Fi, che normalmente avviene tramite cavo, ma può essere effettuato anche attraverso una connessione wireless.

In questo secondo caso, all’utente viene chiesto di accreditare il computer con cui ci si collega. Il problema è che, dopo questo primo collegamento, il computer può interagire con il dispositivo liberamente, senza che sia visualizzata alcuna successiva comunicazione al proprietario del dispositivo.

Il punto di partenza (e da qui si riduce notevolmente la pericolosità della vulnerabilità) è che la potenziale vittima acconsenta per un motivo o per l’altro a sincronizzarsi con il software iTunes presente sul computer di qualcun altro.

L’attacco consentirebbe di catturare uno streaming video di tutto ciò che viene visualizzato sullo schermo consentendo così di sottrarre, per esempio, le credenziali di accesso ai servizi Internet.

Il problema è che, da questo momento, il computer può interagire con il dispositivo liberamente, accedendo a SMS, foto e altre informazioni riservate senza che il legittimo proprietario possa accorgersene.

Quali sono i rischi che qualcuno rimanga vittima di un simile attacco? Pochi, si direbbe. Per farlo l’eventuale pirata informatico dovrebbe in ogni caso convincere il suo bersaglio ad acconsentire alla connessione con il suo computer.

Qualcosa molto difficile da fare attraverso tecniche di phishing o altri trucchetti online, ma che possono risultare molto più abbordabili quando l’attaccante sta portando un attacco mirato (pensiamo ad azioni dei servizi segreti) e magari abbia trovato il modo di avere accesso fisico al dispositivo o abbia instaurato un rapporto di fiducia con la vittima.

I ricercatori Symantec, per la verità, descrivono uno scenario in cui le possibilità di successo sono maggiori: quello in cui qualcuno utilizzi un collegamento pubblico (nel report si fa l’esempio di una postazione per la ricarica delle batterie del cellulare) che richieda l’autorizzazione al collegamento. Siamo comunque sempre nell’ambito di una sceneggiatura da film di spionaggio.

Vero è che le conseguenze di un attacco andato a buon fine possono essere devastanti. Come spiega Roy Iarchy nel suo report, il collegamento permette non solo di leggere informazioni riservate, ma anche di sostituire le applicazioni installate sul dispositivo con versioni infette.

Con tutta la buona volontà, però, è improbabile che il rischio di questo tipo di attacco possa togliere il sonno agli utenti Apple.

Articoli correlati

-

Apple si oppone alla verifica...

Apple si oppone alla verifica...Ott 14, 2025 0

-

Apple rilascia una fix per una...

Apple rilascia una fix per una...Lug 30, 2025 0

-

Apple risolve un bug 0-day di WebKit...

Apple risolve un bug 0-day di WebKit...Mar 12, 2025 0

-

Brutto momento per la crittografia in...

Brutto momento per la crittografia in...Feb 28, 2025 0

Altro in questa categoria

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo...

One thought on “Vulnerabilità iOS: la sincronizzazione con iTunes apre ai pirati”