Aggiornamenti recenti Marzo 17th, 2026 4:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

- CrackArmor, nove falle in AppArmor aprono la strada al root di Linux

- I sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

- Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

- Plug-in di Chrome cambiano proprietà e diventano malware

Attacchi ai server Linux: la backdoor è invisibile

Feb 26, 2018 Marco Schiaffino Attacchi, Gestione dati, Intrusione, Malware, News, RSS 1

Un’ondata di attacchi prende di mira le macchine con il sistema open source per installare il trojan Chaos, derivato da un malware del 2013.

Ancora una volta i pirati informatici si concentrano sui server con credenziali “deboli” per prendere il possesso delle macchine e utilizzarle per i loro scopi.

L’ultima campagna di distribuzione usa come vettore d’attacco il semplice Brute Forcing tramite SSH, che a quanto pare continua a garantire ai cyber-criminali buoni margini di successo.

Colpa del lassismo di molti amministratori di sistema, che all’alba del 2018 non hanno ancora deciso di prendere sul serio le raccomandazioni riguardo l’uso di credenziali di autenticazione abbastanza “robuste” da resistere ad attacchi di questo tipo.

Stando a quanto riportano i ricercatori di GoSecure in un report pubblicato su Internet, gli autori degli attacchi stanno installando sulle macchine che compromettono una backdoor battezzata con il nome di Chaos.

Si tratterebbe, in realtà, di un componente “estratto” da un rootkit per i sistemi Linux comparso nell’ormai lontano 2013 e conosciuto con il nome di “sebd”.

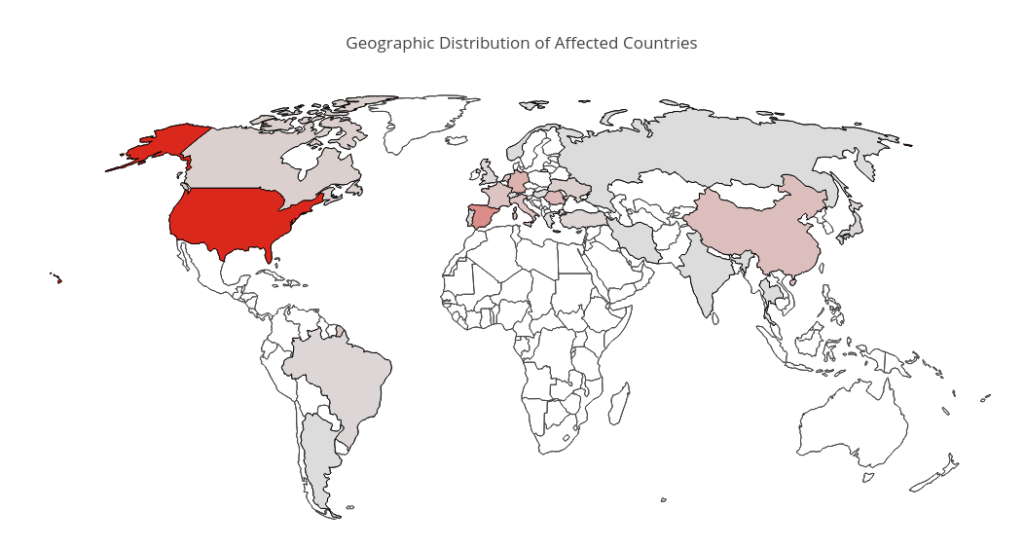

Le vittime, secondo quanto ricostruito da GoSecure, sarebbero concentrate negli Stati Uniti e, in misura minore, in Europa occidentale e in Cina.

Chaos ha caratteristiche simili ad altre backdoor, ma contiene un accorgimento che gli consente di aggirare i controlli della maggior parte dei firewall. Il trojan, infatti, apre un raw socket (che consente la trasmissione e ricezione diretta di pacchetti IP senza una formattazione specifica di protocollo – ndr) per attendere comunicazioni dal server Command and Control.

In questo modo Chaos riesce a mascherare la sua presenza “nascondendosi” dietro a processi legittimi che utilizzano la porta in questione.

L’individuazione della backdoor richiede un po’ d’impegno, visto che i pirati informatici che la stanno utilizzando ne posizionano i componenti all’interno di cartelle che fanno riferimento a componenti legittimi.

Secondo i ricercatori, alla sua presenza sarebbe associato anche un Bot IRC, che consentirebbe ai cyber-criminali di eseguire ulteriori operazioni sulla macchina.

Articoli correlati

-

Ricerca FireMon: il 60% dei firewall...

Ricerca FireMon: il 60% dei firewall...Ott 01, 2025 0

-

Firewall Cisco sotto attacco: una nuova...

Firewall Cisco sotto attacco: una nuova...Set 29, 2025 0

-

SonicWall vittima di un breach, la...

SonicWall vittima di un breach, la...Set 19, 2025 0

-

File Linux usati per furto di dati e...

File Linux usati per furto di dati e...Ago 25, 2025 0

Altro in questa categoria

-

Rischio AI: falle in Amazon Bedrock,...

Rischio AI: falle in Amazon Bedrock,...Mar 17, 2026 0

-

CrackArmor, nove falle in AppArmor...

CrackArmor, nove falle in AppArmor...Mar 16, 2026 0

-

I sistemi multi-agent aggirano...

I sistemi multi-agent aggirano...Mar 13, 2026 0

-

Rapporto Clusit 2026: gli attacchi...

Rapporto Clusit 2026: gli attacchi...Mar 11, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità... -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLangMar 17, 2026 0

Le più recenti ricerche di BeyondTrust, Miggo e Orca... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi...

One thought on “Attacchi ai server Linux: la backdoor è invisibile”