Aggiornamenti recenti Marzo 18th, 2026 4:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- DarkSword: exploit chain iOS tra zero-day, spyware e cybercrimine

- Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

- CrackArmor, nove falle in AppArmor aprono la strada al root di Linux

- I sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

- Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

LokiBot: il trojan che si trasforma in un ransomware se lo ostacoli

Ott 24, 2017 Marco Schiaffino Malware, Minacce, News, Ransomware, Trojan 0

Il malware è pensato per colpire i dispositivi Android e rubare i dati delle carte di credito. Se l’utente non gli concede i permessi, blocca il telefono e chiede un riscatto.

In ogni impresa, l’importante è avere pronto un “piano B” nel caso in cui quello principale dovesse fallire. Gli autori di LokiBot sembrano aver preso questa regola molto sul serio e hanno creato il primo trojan che si trasforma in ransomware.

Come spiegano i ricercatori di SfyLabs, il codice principale di LokiBot è quello di un classico trojan bancario. Viene distribuito Il suo compito è quello di visualizzare una falsa schermata sovrapposta a quella di applicazioni legittime per registrare i dati di carte di credito e le credenziali dei servizi bancari.

Non solo: il trojan è anche in grado di accedere alla lista dei contatti, leggere e inviare SMS, oltre ad aprire il browser caricando una pagina Web predefinita.

Per poter agire liberamente, però, LokiBot ha bisogno dei permessi di amministratore, che richiede al momento dell’installazione. C’è sempre il rischio, quindi, che il pollo di turno non sia poi così pollo e si insospettisca di fronte alla richiesta, negandola.

Visto che LokiBot è distribuito sul Dark Web con la formula del “malware as a service” (costo per una licenza 2.000 dollari) l’idea che l’attacco possa risolversi con un buco nell’acqua lo renderebbe ben poco attraente per gli aspiranti truffatori.

Ecco quindi il colpo di genio: integrare un modulo ransomware che si attiva quando l’utente nega i privilegi di amministratore al malware o cerca di disinstallarlo.

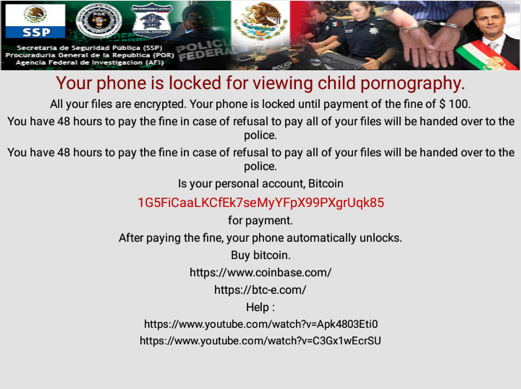

Ci siamo insospettiti e abbiano negato i permessi all’applicazione infetta? LokiBot si trasforma in un ransomware che blocca il dispositivo e chiede un riscatto.

In teoria la funzionalità di ransomware dovrebbe avviare la crittografia dei file presenti sul dispositivo (l’azione si può “forzare” anche a distanza tramite un comando Go Crypt inviato dai server Command and Control) e chiedere un riscatto tra i 70 e i 100 dollari.

In realtà gli autori del malware hanno commesso qualche errore e la crittografia dei file non funziona. LokiBot però, riesce in ogni caso a bloccare il dispositivo visualizzando una schermata che ricorda quella del vecchio “virus della Polizia Postale”, con tanto di accusa nei confronti della vittima di aver visitato siti pedo-pornografici.

Come spiegano i ricercatori, il blocco in ogni caso può essere rimosso abbastanza semplicemente, riavviando il dispositivo in modalità provvisoria e rimuovendo l’app che contiene il malware.

Articoli correlati

-

Lo shotdown USA tarpa le ali alla CISA

Lo shotdown USA tarpa le ali alla CISAFeb 16, 2026 0

-

Hugging Face sfruttato per distribuire...

Hugging Face sfruttato per distribuire...Gen 30, 2026 0

-

Nel 2026 sempre più attacchi autonomi...

Nel 2026 sempre più attacchi autonomi...Gen 05, 2026 0

-

Il cybercrime si evolve velocemente e...

Il cybercrime si evolve velocemente e...Dic 18, 2025 0

Altro in questa categoria

-

DarkSword: exploit chain iOS tra...

DarkSword: exploit chain iOS tra...Mar 18, 2026 0

-

Rischio AI: falle in Amazon Bedrock,...

Rischio AI: falle in Amazon Bedrock,...Mar 17, 2026 0

-

CrackArmor, nove falle in AppArmor...

CrackArmor, nove falle in AppArmor...Mar 16, 2026 0

-

I sistemi multi-agent aggirano...

I sistemi multi-agent aggirano...Mar 13, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità... -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLangMar 17, 2026 0

Le più recenti ricerche di BeyondTrust, Miggo e Orca... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la