Aggiornamenti recenti Maggio 22nd, 2026 12:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

FreeMilk: phishing da veri professionisti

Ott 06, 2017 Marco Schiaffino Apt, Attacchi, Hacking, In evidenza, Intrusione, Minacce, News, Phishing, RSS, Trojan 0

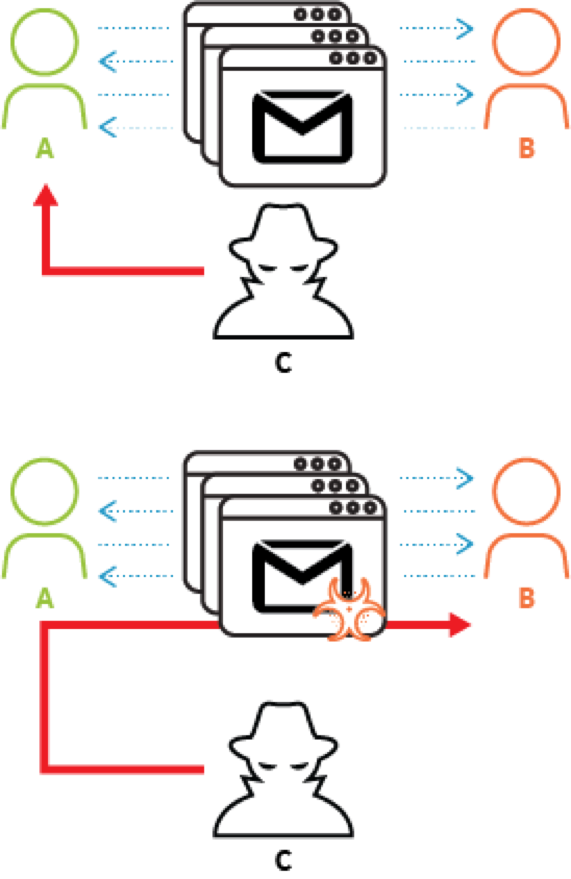

I pirati intercettano i messaggi di posta elettronica per inserirsi nella conversazione e inviare un documento infetto al bersaglio.

La mano dei professionisti si nota, anche quando si parla di attacchi informatici. L’ultimo caso è quello di FreeMilk, un’operazione di spionaggio rilevata dai ricercatori di Palo Alto Networks nel corso di quest’anno e che rende l’idea del livello di pianificazione a cui arrivano i gruppi che lavorano nel settore del cyber-spionaggio.

Come spiegano i ricercatori nel loro report, l’operazione è stata individuata lo scorso maggio e ha preso di mira numerosi specifici bersagli in tutto il mondo., tra cui un istituto bancario asiatico e alcune società europee specializzate in marchi e proprietà intellettuale. Quello che ha stimolato l’attenzione degli analisti, però, sono state le particolari modalità dell’attacco.

Se l’uso di tecniche di spear-phishing (email personalizzate sui gusti del bersaglio o apparentemente provenienti da un mittente “plausibile” – ndr) non rappresentano certo una novità negli attacchi di alto livello, la strategia utilizzata da questo gruppo di cyber-spie è invece qualcosa di ancora più raffinato.

Il modus operandi ricostruito da Palo Alto Networks è il seguente: i pirati compromettono l’account di posta di uno dei contatti del bersaglio e cominciano a monitorare le comunicazioni fino a quando non individuano una conversazione che faccia al caso loro.

A quel punto intervengono, inserendosi nello scambio di email per inviare alla vittima un allegato infetto che gli consente di colpirlo con il loro malware.

Lo schema dell’attacco come ricostruito dai ricercatori di Palo Alto Networks. Da un punto di vista tecnico non è niente di eccezionale, ma la sua efficacia è indubbia.

L’efficacia dell’attacco, sotto il profilo dell’ingegneria sociale, è elevatissima. Il bersaglio, vedendo arrivare l’ennesima risposta a una conversazione già avviata non avrà infatti dubbi sul fatto che il mittente sia esattamente quello che appare e aprirà senza alcun sospetto l’allegato.

Il sample individuato da Palo Alto Networks è un file di Microsoft Word che sfrutta una vulnerabilità conosciuta (CVE-2017-0199) per installare un malware che agisce in più fasi.

Il primo stadio dell’attacco, che sfrutta un malware battezzato PoohMilk, garantisce la persistenza sul sistema infetto attraverso una modifica del registro di sistema. Avvia poi Frenkii, che rappresenta il secondo stadio dell’attacco.

Frenkii è programmato per eseguire due operazioni fondamentali. La prima è quella di recuperare una serie di informazioni identificative del sistema compromesso. Per prima cosa identifica il MAC Address, utilizzandolo per creare un identificativo unico della macchina compromessa.

In seguito contatta il server Command and Control per comunicare informazioni aggiuntive, come il nome del computer, la versione del file kernel32.dll, la versione di Windows (32 o 64 bit) e l’elenco di tutti i processi in esecuzione.

La seconda operazione prevede il download del payload finale, presumibilmente un trojan, che i pirati possono scegliere sulla base delle informazioni raccolte. I ricercatori, però, non sono ancora riusciti a individuare un sample del malware in questione.

Articoli correlati

-

MSHTA, lo “zombie” di IE che...

MSHTA, lo “zombie” di IE che...Mag 19, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Una falla in Chrome sfrutta Gemini Live...

Una falla in Chrome sfrutta Gemini Live...Mar 02, 2026 0

-

L’arma dell’autenticità:...

L’arma dell’autenticità:...Feb 09, 2026 0

Altro in questa categoria

-

Kaspersky: gli agenti IA cambiano la...

Kaspersky: gli agenti IA cambiano la...Mag 22, 2026 0

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno...

Minacce recenti

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco...