Aggiornamenti recenti Maggio 4th, 2026 3:21 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

Ransomware: dal 2014 i pirati hanno incassato 25 milioni di dollari

Lug 28, 2017 Marco Schiaffino Malware, News, RSS 0

Il ransomware più “profittevole” è Locky, seguito da Cerber. Il 95% degli incassi sono stati prelevati dalla piattaforma russa BTC-e.

I ransomware sono uno dei temi caldi nel settore della sicurezza da almeno due anni. Sappiamo come funzionano e come si diffondono, ma quanto guadagnano davvero i pirati? E quali metodi usano per incassare?

A rispondere a queste domande ci ha pensato un gruppo di ricercatori delle Università della California, San Diego, e New York insieme ad esperti di Google e di Chainalysys.

La ricerca, che si è concentrata sui movimenti di denaro collegati al pagamento dei riscatti, ha preso in considerazione 34 famiglie di ransomware, per un totale di oltre 300.000 varianti di malware.

Quello che il team di ricercatori ha scoperto è, per prima cosa, la conferma del fatto che il fenomeno dei ransomware genera un flusso di denaro imponente. Secondo la stima fatta nella ricerca, fino a oggi i cyber-criminali avrebbero raccolto la bellezza di oltre 25 milioni di dollari.

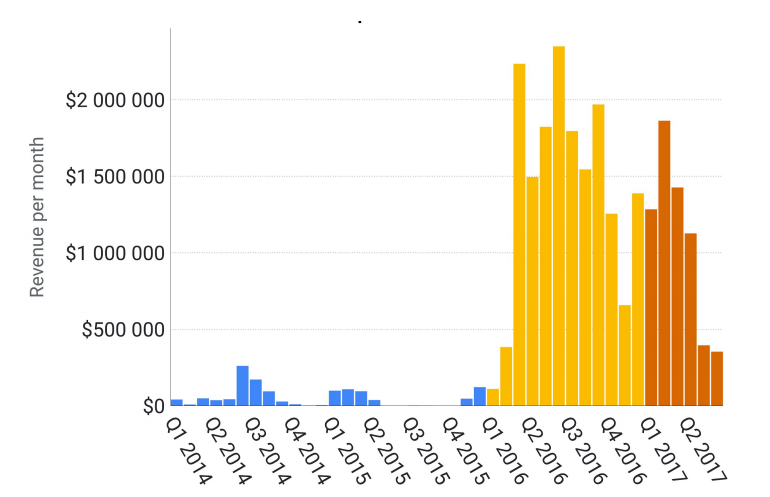

L’esplosione del fenomeno è avvenuta nel 2016, così come la crescita esponenziale degli incassi per i cyber-criminali. In alcuni momenti, il flusso di pagamenti ha addirittura superato i 2 milioni di dollari al mese.

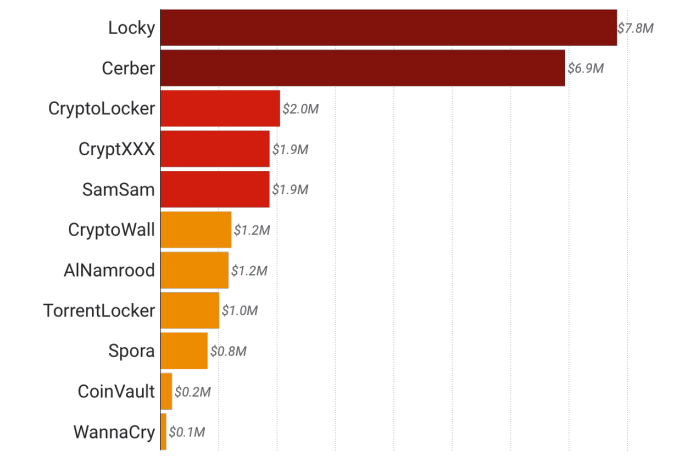

Analizzando i dati nel dettaglio, si scopre che a contribuire a questo incredibile flusso di guadagni sono principalmente due vecchie conoscenze del settore: Locky e Cerber.

Il primo, considerato un vero “veterano”, ha portato nelle tasche dei pirati informatici la bellezza di 7,8 milioni di dollari. Cerber si piazza al secondo posto con 6,9 milioni di dollari di incassi. Il tanto temuto WannaCry, invece, dal punto di vista economico si sarebbe dimostrato un vero flop: i suoi autori hanno incassato solo 100.000 dollari.

Il “successo” di Locky e Cerber si spiega in maniera diversa. Il primo ha sfruttato in maniera estremamente efficace le infrastrutture esistenti e, in particolare, ha raggiunto una grandissima diffusione sfruttando la botnet Necurs, una delle più grandi al mondo.

Questa particolarissima classifica dimostra che anche nel mondo della criminalità informatica c’è chi riesce ad acquisire delle notevoli “posizioni dominanti” sul mercato.

Cerber, dal canto suo, è il malware che ha inaugurato la formula del ransomware as a service, permettendo agli aspiranti pirati di ottenere una percentuale in cambio dei loro sforzi per diffonderlo su Internet.

La ricerca, però, non si è limitata a stilare la classifica dei “paperoni” nel mondo dei ransomware, ma ha anche ricostruito gli schemi utilizzati dai pirati informatici per monetizzare gli attacchi, ricostruendo in particolare i vari passaggi per capire come e dove eseguano il cosiddetto “cashout”, cioè il cambio di Bitcoin in valuta corrente.

Nonostante i cyber-criminali adottino una serie di stratagemmi (come una serie infinita di passaggi da un wallet all’altro) per far perdere le tracce del denaro ottenuto dai riscatti, i ricercatori hanno individuato una piattaforma che sembra essere utilizzata regolarmente.

Si tratta di BTC-e, una piattaforma di trading che ha sede in Russia e che sarebbe stata utilizzata per incassare il 95% del denaro sporco e il cui proprietario è stato arrestato l’altro ieri.

Articoli correlati

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Lo shotdown USA tarpa le ali alla CISA

Lo shotdown USA tarpa le ali alla CISAFeb 16, 2026 0

-

Nel 2026 sempre più attacchi autonomi...

Nel 2026 sempre più attacchi autonomi...Gen 05, 2026 0

-

Il cybercrime si evolve velocemente e...

Il cybercrime si evolve velocemente e...Dic 18, 2025 0

Altro in questa categoria

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno...