Aggiornamenti recenti Dicembre 1st, 2025 6:14 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Coupang conferma il data breach: esposti i dati di oltre 30 milioni di utenti

- CERT-AGID 22–28 novembre: boom di phishing PagoPA e nuovi malware via SMS

- Ecco il tool gratuito per verificare se un IP fa parte di un botnet

- Gli LLM malevoli aiutano i piccoli cybercriminali, ma non sono (ancora) così pericolosi

- Codice formattato, ma migliaia di secret esposti: il problema del copia-incolla selvaggio

Un trojan usa le tecnologie Intel per aggirare il firewall

Giu 09, 2017 Marco Schiaffino In evidenza, Malware, News, RSS 0

Il malware sfrutta alcune funzioni avanzate dei chipset Intel per comunicare via Internet aggirando i software di sicurezza.

Dalla teoria alla pratica: dopo che qualche settimana fa i ricercatori hanno lanciato l’allarme su una vulnerabilità nelle CPU Intel, adesso arriva la notizia che esiste un malware in grado di sfruttare quelle stesse tecnologie per aggirare i controlli dei software antivirus.

Il trojan è stato individuato dai ricercatori di Microsoft e sarebbe impiegato in un’operazione di cyber-spionaggio di altissimo livello che ha preso di mira bersagli nel sud e sud-est dell’Asia.

Il gruppo che ha sviluppato il malware è stato individuato l’anno scorso dagli analisti di Microsoft, che lo hanno battezzato con il nome di Platinum. Utilizza tecniche sofisticate prende di mira principalmente organizzazioni collegate a governi, università e istituti di ricerca.

Gli attacchi avvengono normalmente attraverso tecniche di spear phishing che spesso prendono di mira le email personali delle vittime, che vengono utilizzate come primo punto di accesso per infiltrare le infrastrutture informatiche delle organizzazioni in cui lavorano.

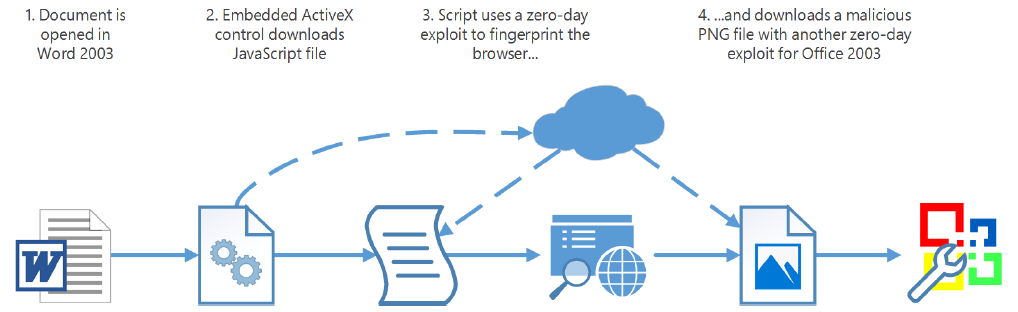

Come spiegano nel loro report del 2016 gli analisti di Microsoft, la particolarità del gruppo Platinum è quella di usare soluzioni tecniche molto elaborate, a partire dall’uso di exploit zero-day e di backdoor sviluppate in proprio.

Una delle strategie di attacco usate dal gruppo Platinum riassunte nel report Microsoft del 2016.

Ora, però, il gruppo Platinum ha aggiunto una caratteristica che rende i suoi strumenti di spionaggio ancora più insidiosi. Come si legge in un rapporto pubblicato mercoledì sempre da Microsoft, un nuovo trojan utilizzato dal gruppo Platinum è in grado di sfruttare alcune funzioni Active Management Technology (AMT) dei processori Intel per garantirsi un canale di comunicazione verso l’esterno che gli consente di aggirare i controlli dei software di sicurezza.

La tecnologia AMT ha attirato l’attenzione degli esperti di sicurezza il mese scorso, quando Intel ha reso pubblica una vulnerabilità (CVE-2017-5689) che avrebbe consentito di avviare l’esecuzione di codice in remoto sfruttando il sistema di controllo remoto integrato dall’azienda statunitense nei suoi chipset pensati per il mondo enterprise.

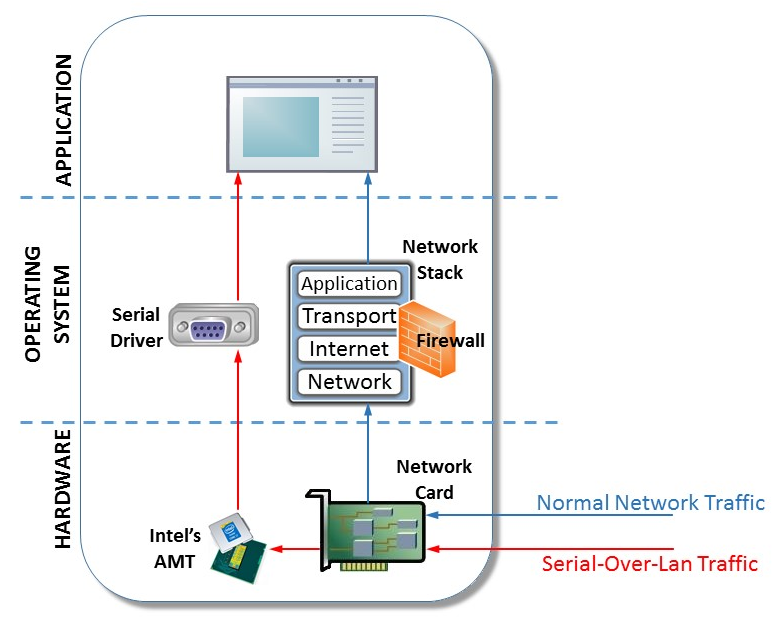

La vulnerabilità è considerata particolarmente pericolosa, perché le funzioni AMT nei chipset Intel sono gestite da un processore dedicato (Intel Management Engine) che ha un suo sistema operativo e funziona in maniera parallela al sistema installato sulla macchina. Insomma: la sua attività non può in alcun modo essere controllata da un software di sicurezza.

Il trojan creato dal gruppo Platinum non sfrutta la vulnerabilità scoperta lo scorso maggio per portare i suoi attacchi, ma utilizza l’architettura dei chipset Intel per garantirsi un canale di comunicazione “sicuro” per inviare sottratti al computer compromesso.

A dargliene la possibilità è la presenza di un particolare canale chiamato Serial-over-LAN (SOL), che AMT usa per comunicare con l’esterno per alcune funzioni particolari, come il controllo remoto.

Il canale Serial-over-LAN permette di accedere alla rete senza “passare” dal sistema operativo. L’ideale per un malware che vuole passare inosservato.

SOL, in pratica, permette di comunicare con l’esterno attraverso un canale parallelo, che “salta” il sistema operativo e di conseguenza non può essere monitorato dai firewall integrati nei programmi di sicurezza.

Per abilitarlo, è necessario avere i privilegi di amministratore e impostare delle credenziali (username e password) che consentono di utilizzare SOL. Tutte operazioni che il malware messo a punto dal gruppo Platinum non ha alcun problema a portare a termine.

Come mostra il video realizzato dai ricercatori Microsoft, SOL può però essere usato anche per installare nuovi malware sul computer compromesso, anche se la scheda di rete è stata disabilitata attraverso le impostazioni del sistema operativo.

L’azienda di Nadella, però, non considera questa tecnica come “insuperabile”. Con gli strumenti corretti sarebbe possibile, infatti, individuare i comportamenti anomali di Active Management Technology e bloccare eventuali comunicazioni tramite SOL.

Articoli correlati

-

TEE.Fail, l’attacco che accede...

TEE.Fail, l’attacco che accede...Ott 30, 2025 0

-

Cyberattacchi: estorsioni e ransomware...

Cyberattacchi: estorsioni e ransomware...Ott 21, 2025 0

-

Un attacco supply chain ha compromesso...

Un attacco supply chain ha compromesso...Set 16, 2025 0

-

Secret Blizzard attacca le ambasciate...

Secret Blizzard attacca le ambasciate...Ago 01, 2025 0

Altro in questa categoria

-

Coupang conferma il data breach:...

Coupang conferma il data breach:...Dic 01, 2025 0

-

CERT-AGID 22–28 novembre: boom di...

CERT-AGID 22–28 novembre: boom di...Dic 01, 2025 0

-

Ecco il tool gratuito per verificare se...

Ecco il tool gratuito per verificare se...Nov 28, 2025 0

-

Gli LLM malevoli aiutano i piccoli...

Gli LLM malevoli aiutano i piccoli...Nov 27, 2025 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Gli LLM malevoli aiutano i piccoli cybercriminali, ma non...

Gli LLM malevoli aiutano i piccoli cybercriminali, ma non...Nov 27, 2025 0

Dopo l’esplosione di ChatGPT e degli LLM, nel mondo... -

Codice formattato, ma migliaia di secret esposti: il...

Codice formattato, ma migliaia di secret esposti: il...Nov 26, 2025 0

I ricercatori di watchTowr Labs hanno individuato migliaia... -

DeepSeek R1 produce codice vulnerabile con prompt...

DeepSeek R1 produce codice vulnerabile con prompt...Nov 24, 2025 0

Analizzando DeepSeek R1, un potente LLM dell’omonima... -

Come Firemon supporta i propri partner nel processo di...

Come Firemon supporta i propri partner nel processo di...Nov 21, 2025 0

Lo scorso marzo Skybox Security, società israeliana di... -

DragonForce evolve in un “cartello” ransomware...

DragonForce evolve in un “cartello” ransomware...Nov 19, 2025 0

Di recente la Threat Research Unit di Acronis ha analizzato...

Minacce recenti

Gli LLM malevoli aiutano i piccoli cybercriminali, ma non sono (ancora) così pericolosi

Codice formattato, ma migliaia di secret esposti: il problema del copia-incolla selvaggio

Torna Shalai Ulud: centinaia di pacchetti compromessi

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Coupang conferma il data breach: esposti i dati di oltre 30...

Coupang conferma il data breach: esposti i dati di oltre 30...Dic 01, 2025 0

Coupang, colosso del retail sud-coreano, ha confermato di... -

CERT-AGID 22–28 novembre: boom di phishing PagoPA e nuovi...

CERT-AGID 22–28 novembre: boom di phishing PagoPA e nuovi...Dic 01, 2025 0

Nel periodo compreso tra il 22 e il 28 novembre,... -

Ecco il tool gratuito per verificare se un IP fa parte di...

Ecco il tool gratuito per verificare se un IP fa parte di...Nov 28, 2025 0

GreyNoise ha recentemente annunciato il rilascio di... -

Gli LLM malevoli aiutano i piccoli cybercriminali, ma non...

Gli LLM malevoli aiutano i piccoli cybercriminali, ma non...Nov 27, 2025 0

Dopo l’esplosione di ChatGPT e degli LLM, nel mondo... -

Codice formattato, ma migliaia di secret esposti: il...

Codice formattato, ma migliaia di secret esposti: il...Nov 26, 2025 0

I ricercatori di watchTowr Labs hanno individuato migliaia...