Aggiornamenti recenti Marzo 13th, 2026 3:29 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Incredibile: i sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

- Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

- Plug-in di Chrome cambiano proprietà e diventano malware

- InstallFix: false guide di installazione CLI per installare infostealer

- Cybercrime e AI: l’attribuzione degli attacchi diventa sempre più difficile

Ora EternalBlue funziona anche con Windows 10

Giu 08, 2017 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 1

L’exploit sviluppato dall’NSA e usato dai cyber-criminali per diffondere WannaCry può colpire anche il nuovo sistema operativo di Microsoft.

A quasi un mese di distanza dall’attacco di WannaCry, sappiamo che la sua diffusione è stata arginata da diversi fattori. Uno di questi, e forse il più importante, è stato il fatto che l’exploit usato per diffondere il ransomware non era compatibile con tutte le versioni di Windows.

Nei suoi attacchi WannaCry ha utilizzato un exploit sviluppato dall’NSA (EternalBlue) che era in grado di colpire soltanto le versioni dei sistemi operativi Microsoft precedenti a Windows 10.

Non solo: come hanno potuto rilevare in seguito i ricercatori, la sua efficacia era molto ridotta anche per quanto riguarda le macchine con XP, sulle quali riusciva a installare il ransomware ma non a usare le macchine infettate come “trampolino di lancio” per colpire altri computer.

Anche con tutti questi limiti, però, WannaCry (e altri malware che al suo pari sfruttano EternalBlue per diffondersi) è riuscito a colpire centinaia di migliaia di computer. Cosa sarebbe successo se fosse stato in grado di attaccare con la stessa efficacia il 100% delle macchine Windows?

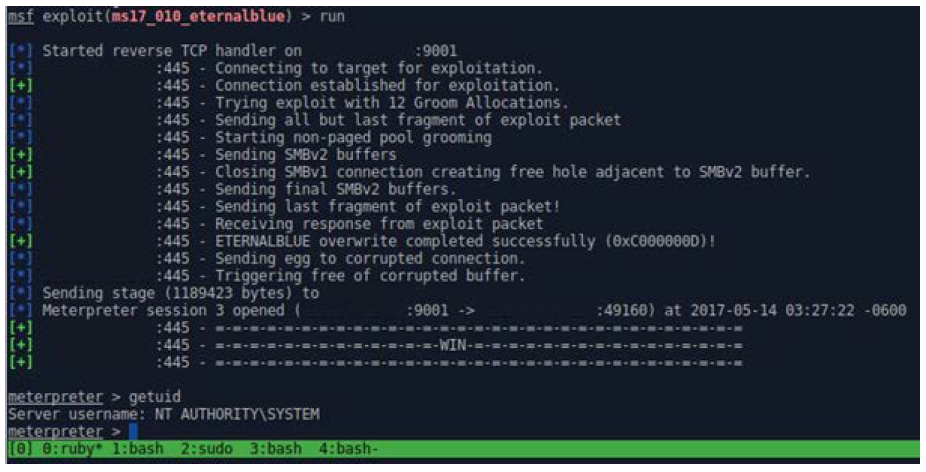

La domanda non si pone solo sul piano teorico. Considerato infatti che il codice di EternalBlue è ormai di pubblico dominio (al punto di essere stato integrato nel celebre pacchetto di strumenti di hacking Metasploit) la possibilità che qualcuno lo sfrutti per realizzarne una versione più evoluta è terribilmente concreta.

L’exploit dell’NSA è stato integrato in Metasploit attraverso un modulo dedicato. Ormai lo si può considerare un “classico” dell’hacking.

A porsi il problema sono stati Sean Dillon e Dylan Davisè, due ricercatori di RiskSense che hanno scoperto come EternalBlue possa essere modificato per colpire anche Windows 10.

Nel loro report, i due ricercatori spiegano che con qualche modifica lo strumento che sfrutta la vulnerabilità del Server Message Block per avviare l’esecuzione di codice in remoto si dimostra efficace anche con l’ultima versione del sistema operativo Microsoft.

Non tutte, ovviamente: a essere vulnerabili sono solo quelle che non sono state aggiornate con l’update MS17-010 realizzato da Microsoft per “tappare” la falla sfruttata da EternalBlue. La notizia, purtroppo, non è poi così rassicurante.

Come si è potuto verificare in decine di occasioni negli scorsi mesi, l’idea che la maggioranza delle macchine utilizzi sistemi operativi aggiornati è una pia illusione.

La ricerca di Dillon e Davisè, inoltre, pone un altro problema. Fino a oggi, tutti i malware che hanno utilizzato EternalBlue per diffondersi lo hanno fatto utilizzando la stessa strategia pensata dagli agenti dell’NSA nello sviluppo dei loro strumenti di hacking, cioè l’uso in abbinata con un secondo tool chiamato DoublePulsar.

Come fanno notare i due analisti, la maggior parte degli strumenti di rilevazione messi a punto per individuare questo tipo di attacco in realtà non identificano EternalBlue, ma DoublePulsar.

Peccato che nel “rimaneggiare” l’exploit, Dillon e Davisè sono riusciti a metterne a punto una versione che non usa DoublePulsar e, di conseguenza, non viene rilevato dalla maggior parte dei software di sicurezza.

Nel loro report, naturalmente, i due ricercatori evitano di fornire tutti i dettagli tecnici che possono essere utili a eventuali pirati informatici per riprodurre il loro esperimento, ma si limitano a fornire le informazioni che permetteranno (o dovrebbero permettere) di sviluppare le contromisure necessarie per evitare ulteriori possibili guai.

Articoli correlati

-

Il protocollo di rete...

Il protocollo di rete...Nov 17, 2025 0

-

Scoperto un RAT per Windows che...

Scoperto un RAT per Windows che...Mag 30, 2025 0

-

Una patch di Windows introduce una...

Una patch di Windows introduce una...Apr 28, 2025 0

-

ClickFix: torna la campagna di phishing...

ClickFix: torna la campagna di phishing...Mar 17, 2025 0

Altro in questa categoria

-

Incredibile: i sistemi multi-agent...

Incredibile: i sistemi multi-agent...Mar 13, 2026 0

-

Rapporto Clusit 2026: gli attacchi...

Rapporto Clusit 2026: gli attacchi...Mar 11, 2026 0

-

Plug-in di Chrome cambiano proprietà e...

Plug-in di Chrome cambiano proprietà e...Mar 10, 2026 0

-

InstallFix: false guide di...

InstallFix: false guide di...Mar 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità... -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...

One thought on “Ora EternalBlue funziona anche con Windows 10”