Aggiornamenti recenti Marzo 31st, 2026 3:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Vibecoding: l’AI accelera lo sviluppo ma moltiplica i rischi

- Google: crittografia post-quantum entro il 2029

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

I pirati “ritirano” il ransomware PEC 2017

Mag 15, 2017 Marco Schiaffino Malware, Minacce, News, Ransomware, RSS 0

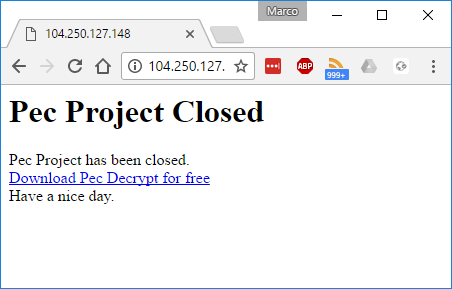

I cyber-criminali hanno pubblicato su Internet lo strumento gratuito per decodificare i file. Sulla pagina Web la scritta “PEC Project Close”.

È durata una manciata di giorni la campagna di distribuzione del ransomware PEC 2017, un malware programmato per colpire solo gli utenti italiani che ha creato un certo allarme tra gli esperti di sicurezza nel nostro paese.

A dispetto del nome, il ransomware non veniva distribuito attraverso email di posta certificata, come era accaduto qualche mese fa nel corso di una campagna legata al “cugino” Cryptol0cker.

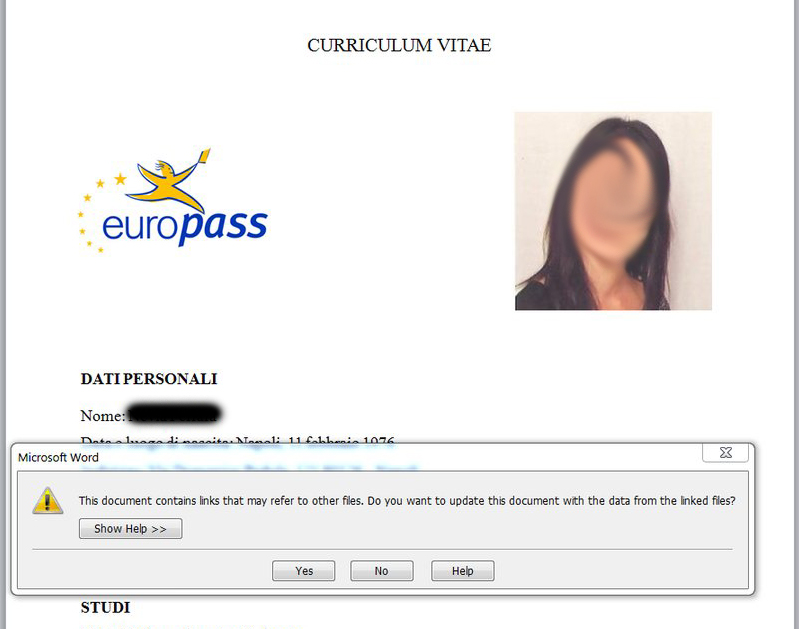

Nel caso specifico, le email sembravano provenire da un account di posta collegato all’Agenzia delle Entrate e contenevano un falso Curriculum Vitae in formato DOC con riferimenti a nomi di fantasia come “Floriana Fallico” o “Navia Ferrara”.

Al momento dell’apertura del file, all’utente veniva richiesta l’attivazione delle Macro di Word e veniva avviata l’installazione del ransomware sfruttando una vulnerabilità (CVE-2017-0199) di Office emersa nell’aprile scorso.

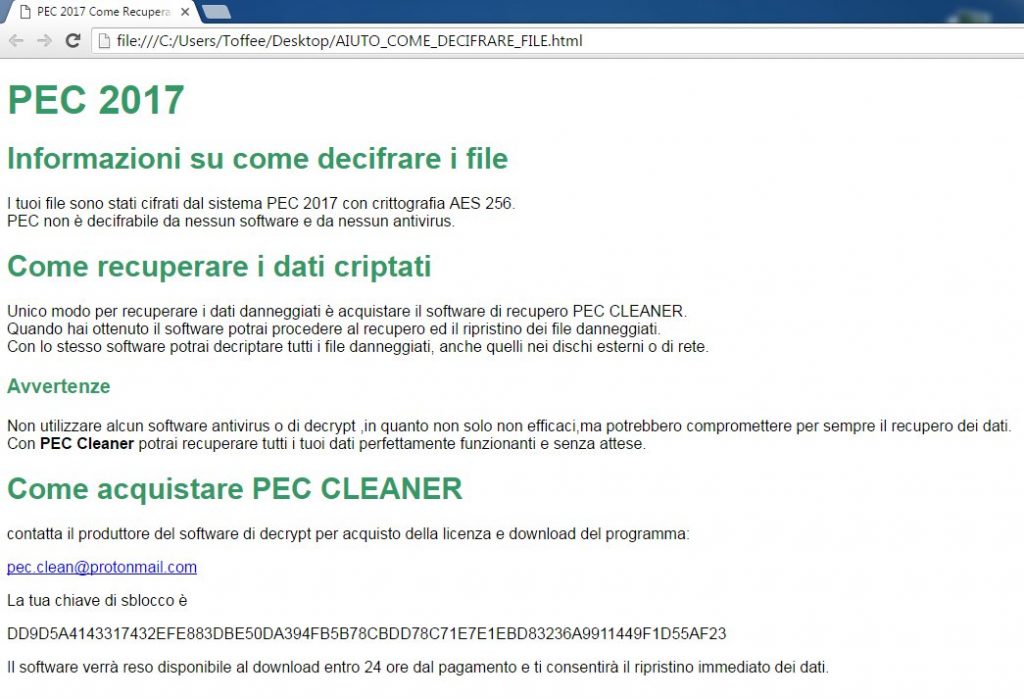

A questo punto, PEC 2017 veniva scaricato sul PC e cominciava la sua azione distruttiva. Il ransomware individuava i file corrispondenti a determinate estensioni, li crittografava con un algoritmo AES 256 e ne modificava l’estensione con .PEC.

Sullo schermo, infine, veniva visualizzata la richiesta di riscatto e un indirizzo email che la vittima avrebbe dovuto contattare per ottenere la chiave che consentiva di decodificare i file presi in ostaggio.

Lo schema per il pagamento e l’ottenimento del software di decodifica non era particolarmente elaborato. Una volta eseguito il pagamento, veniva infatti fornito un indirizzo Internet su dominio .onion (il cosiddetto Dark Web) dal quale era possibile scaricare il tool.

Venerdì scorso, la svolta: all’indirizzo Internet 104.250.127.148 compare uno stringato messaggio che annuncia il “ritiro dalle scene” e contiene un link che permette di scaricare gratuitamente il software che consente il recupero dei file crittografati da PEC 2017.

Difficile capire se il capitolo finale sia stato scritto dagli stessi cyber-criminali o da qualcuno che è “intervenuto” per mettere fine all’attacco. In ogni caso, il tool è disponibile anche a questo indirizzo.

Articoli correlati

-

Lo shotdown USA tarpa le ali alla CISA

Lo shotdown USA tarpa le ali alla CISAFeb 16, 2026 0

-

Nel 2026 sempre più attacchi autonomi...

Nel 2026 sempre più attacchi autonomi...Gen 05, 2026 0

-

Il cybercrime si evolve velocemente e...

Il cybercrime si evolve velocemente e...Dic 18, 2025 0

-

DragonForce evolve in un...

DragonForce evolve in un...Nov 19, 2025 0

Altro in questa categoria

-

Vibecoding: l’AI accelera lo sviluppo...

Vibecoding: l’AI accelera lo sviluppo...Mar 31, 2026 0

-

Google: crittografia post-quantum entro...

Google: crittografia post-quantum entro...Mar 27, 2026 0

-

Magento sotto attacco: PolyShell,...

Magento sotto attacco: PolyShell,...Mar 25, 2026 0

-

API sotto attacco: la sicurezza...

API sotto attacco: la sicurezza...Mar 24, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di... -

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e... -

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza...