Aggiornamenti recenti Marzo 27th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Google: crittografia post-quantum entro il 2029

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

Arriva FireCrypt: il ransomware che porta attacchi DDoS

Gen 05, 2017 Marco Schiaffino Malware, Minacce, News, Ransomware, RSS 0

Dopo aver criptato i file della vittima, il malware si collega a un sito Web per eseguire un attacco DDoS “a bassa intensità”.

Perché limitarsi a estorcere denaro alle proprie vittime quando si può utilizzare il loro computer anche per attaccare un sito Web?

Questa doppia funzione è stata rilevata dai ricercatori del MalwareHunterTeam all’interno di una nuova famiglia di malware, battezzati con il nome di FireCrypt.

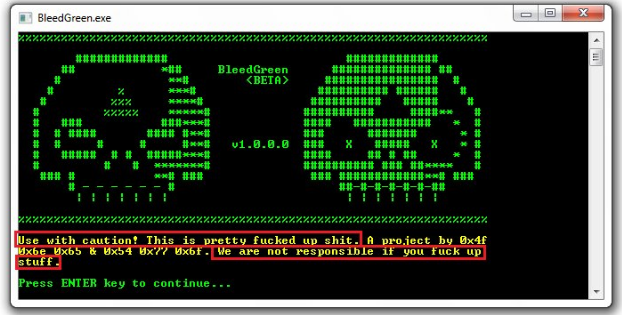

Come avviene sempre più spesso, il ransomware in questione viene generato utilizzando un kit di sviluppo messo a punto da pirati informatici e poi venduto o “affittato” ad altrui cyber-criminali.

Si tratta di vere e proprie “fabbriche di malware”, che permettono di eseguire personalizzazioni e modifiche ad hoc nella creazione del codice.

Stando all’analisi dei ricercatori, in questo caso si tratterebbe però di un prodotto mediocre, che non regge il paragone con altri kit simili in circolazione nei bassifondi del Web. Nonostante ciò, la famiglia di malware FireCrypt può rappresentare un pericolo per un gran numero di utenti.

Funzioni banali e poche possibilità di personalizzare il malware. Secondo i ricercatori del MalwareHunterTeam, FireCrypt è un kit di serie B.

Il ransomware viene incorporato in un file EXE, che viene camuffato con un’icona posticcia in modo da sembrare un PDF on un file DOC e, di conseguenza, viene probabilmente distribuito attraverso campagne di phishing via email.

Quando viene eseguito, FireCrypt disabilita per prima cosa il Task Manager. Immediatamente dopo comincia a crittografare 20 tipi di file sul disco fisso del computer. Terminata l’operazione, visualizza un messaggio con la richiesta di pagare un riscatto in bitcoin per ottenere la chiave che permette di decifrare i dati presi in ostaggio.

Stando a quanto riportato dai ricercatori, email e indirizzo per il pagamento sono predefiniti, il che porta a pensare che l’autore del kit utilizzi un “modello di business” basato sull’affiliazione: i complici che lo diffondono riceverebbero una percentuale dei riscatti pagati dalle vittime.

Il ransomware modifica l’estensione dei file crittografati aggiungendo “FireCrypt” dopo l’estensione del file e, almeno per il momento, non esiste alcuno strumento per decifrare i dati codificati dal malware.

La sua attività, però, non si ferma qui. FireCrypt, infatti, avvia un collegamento al sito dell’Authority per le comunicazioni del Pakistan e comincia a scaricare il contenuto della pagina principale.

L’autore del kit lo definisce una forma di DDoS, ma il suo effetto è solo quello di saturare il disco fisso del computer infetto con dati inutili.

L’impatto sul sito Internet bersagliato, infatti, è decisamente limitato e potrebbe diventare rilevante solo se i computer compromessi arrivassero a essere migliaia e portassero l’attacco contemporaneamente.

Articoli correlati

-

Lo shotdown USA tarpa le ali alla CISA

Lo shotdown USA tarpa le ali alla CISAFeb 16, 2026 0

-

Nel 2026 sempre più attacchi autonomi...

Nel 2026 sempre più attacchi autonomi...Gen 05, 2026 0

-

Il cybercrime si evolve velocemente e...

Il cybercrime si evolve velocemente e...Dic 18, 2025 0

-

DragonForce evolve in un...

DragonForce evolve in un...Nov 19, 2025 0

Altro in questa categoria

-

Google: crittografia post-quantum entro...

Google: crittografia post-quantum entro...Mar 27, 2026 0

-

Magento sotto attacco: PolyShell,...

Magento sotto attacco: PolyShell,...Mar 25, 2026 0

-

API sotto attacco: la sicurezza...

API sotto attacco: la sicurezza...Mar 24, 2026 0

-

AWS Bedrock: otto vettori che...

AWS Bedrock: otto vettori che...Mar 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di... -

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e... -

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata...