Aggiornamenti recenti Marzo 27th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Google: crittografia post-quantum entro il 2029

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

Il trojan Gooligan ha già colpito 1 Mln di dispositivi Android

Dic 02, 2016 Marco Schiaffino Malware, Minacce, News, RSS, Trojan 0

Il malware ruba le credenziali Google degli utenti. Vulnerabili il 74% degli smartphone in circolazione. Un sito Web per controllare se siamo stati colpiti.

Il nuovo spauracchio per gli utenti Android si chiama Gooligan ed è un trojan in grado di rubare le credenziali di accesso all’account degli utenti e prendere il controllo in remoto del dispositivo.

Il malware è stato diffuso con una campagna di phishing via SMS e attraverso numerose app (per la precisione 86) pubblicate su market di terze parti.

Una volta installato sul dispositivo, Gooligan sfrutta alcune vulnerabilità note di Android, che affliggono le versioni Ice Cream Sandwich; Jelly Bean; KitKat e Lollipop. In pratica il 74% dei dispositivi Android in circolazione.

Si tratta di falle di sicurezza conosciute (CVE-2013-6282 e CVE-2014-3153) ma ancora efficaci. Le patch di sicurezza, infatti, non sono disponibili per tutte le versioni del sistema operativo.

Come fanno notare nel loro report i ricercatori di Check Point, inoltre, a questi vanno aggiunti tutti gli utenti che sono vulnerabili perché non hanno semplicemente aggiornato il sistema all’ultima versione.

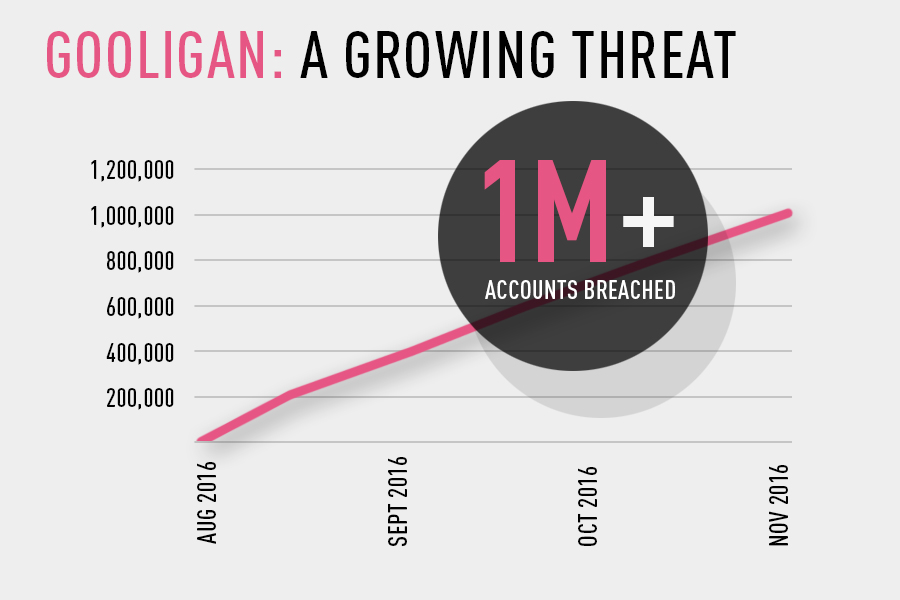

Risultato: secondo Check Point ci sarebbero in circolazione 1 milione di dispositivi compromessi dal trojan, che si starebbe diffondendo con una rapidità eccezionale.

Gooligan avrebbe colpito 13.000 dispositivi al giorno, infettando 1 milione di device Android in poche settimane.

I rootkit usati da Gooligan sfruttano le due vulnerabilità per eseguire il root del telefono e prenderne il controllo. A questo punto contatta il server Command and Control gestito dai cyber criminali per scaricare un ulteriore modulo del malware.

Il modulo integra delle tecniche di offuscamento e permette al malware di sottrarre informazioni personali dell’utente e installare ulteriori app sul telefono.

In particolare, Gooligan installa app (perfettamente legali) che visualizzano contenuti pubblicitari, i cui ricavi però finiscono nelle tasche dei pirati informatici. Il malware sfrutta il telefono infetto anche per pubblicare su Google Play recensioni positive delle app per aumentarne il rating.

Il furto di informazioni, invece, è focalizzato sui Google authorization token. Si tratta di una sorta di certificato che viene fornito da Google quando si accede all’account e consente l’accesso all’account stesso e ai servizi collegati.

In pratica, i pirati hanno libero accesso a servizi come Google Play, Gmail, Google Docs, Google Drive, e Google Foto.

Check Point ha messo a disposizione una pagina Web che consente di sapere in un attimo se il nostro account Google è stato compromesso dal malware. Per eseguire la verifica basta collegarsi a questo indirizzo, inserire l’email relativa all’account e fare clic su Check.

Articoli correlati

-

Hugging Face sfruttato per distribuire...

Hugging Face sfruttato per distribuire...Gen 30, 2026 0

-

Rust riduce sensibilmente le...

Rust riduce sensibilmente le...Nov 18, 2025 0

-

Fantasy Hub: scoperto un nuovo RAT...

Fantasy Hub: scoperto un nuovo RAT...Nov 12, 2025 0

-

Notification Protection, da Kaspersky...

Notification Protection, da Kaspersky...Ott 09, 2025 0

Altro in questa categoria

-

Google: crittografia post-quantum entro...

Google: crittografia post-quantum entro...Mar 27, 2026 0

-

Magento sotto attacco: PolyShell,...

Magento sotto attacco: PolyShell,...Mar 25, 2026 0

-

API sotto attacco: la sicurezza...

API sotto attacco: la sicurezza...Mar 24, 2026 0

-

AWS Bedrock: otto vettori che...

AWS Bedrock: otto vettori che...Mar 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di... -

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e... -

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata...