Aggiornamenti recenti Marzo 18th, 2026 4:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- DarkSword: exploit chain iOS tra zero-day, spyware e cybercrime finanziario

- Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

- CrackArmor, nove falle in AppArmor aprono la strada al root di Linux

- I sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

- Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Ecco CryLocker, iI ransomware che ti cerca nel mondo reale

Set 07, 2016 Marco Schiaffino Malware, Minacce, News, Ransomware, Trojan 0

Il malware identifica ogni macchina colpita e usa Google Maps per localizzarla. Il motivo? Per ora è un mistero.

L’evoluzione dei ransomware, in alcuni casi, prende pieghe inaspettate. Nel caso di CryLocker, un malware individuato la scorsa settimana e che ha caratteristiche molto particolari.

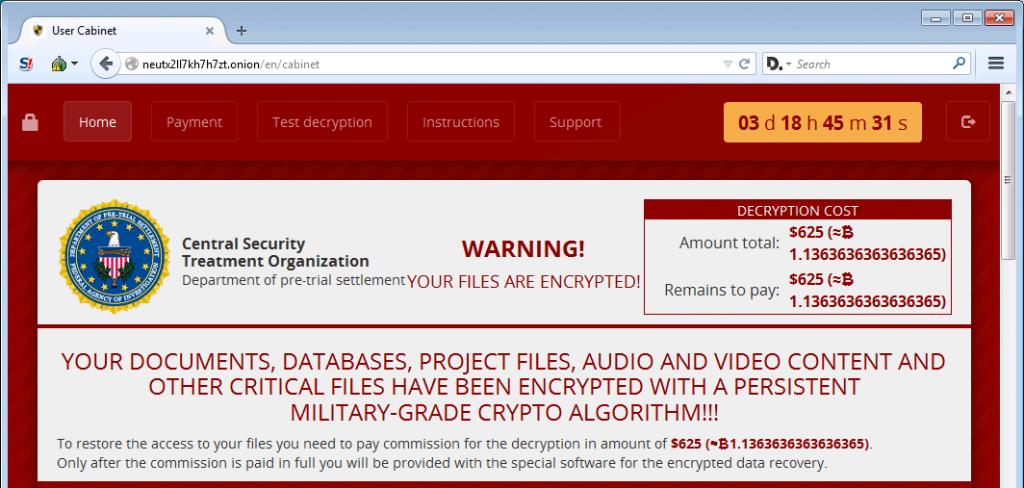

Nonostante alcuni comportamenti anomali, CryLocker rimane in ogni caso un crypto-ransomware, la cui funzione principale è quella di prendere in ostaggio i file della vittima e chiedere il pagamento di un riscatto (625 dollari in Bitcoin) per ottenere la chiave che consente la decodifica dei dati.

La richiesta di riscatto è “firmata” da una fantomatica Central Security Treatment Organization, che sfoggia un logo fatto in casa in cui vengono mescolati elementi degli stemmi di CIA e FBI. Due organizzazioni dalle quali gli autori del ransomware devono aver mutuato anche l’abitudine di farsi gli affari degli altri.

L’organizzazione non esiste, ma il suo logo incute un certo timore.

Una volta installato, infatti, CryLocker esegue una serie di operazioni che sembrano pensate per “schedare” il computer colpito. Prima di tutto il malware analizza il sistema e crea un log con le informazioni riguardanti il tipo di processore, il nome del computer e la versione di Windows installata.

Queste informazioni vengono poi inviate tramite una connessione con protocollo UDP a 4.096 indirizzi IP diversi. Un sistema, quello di comunicare con un gran numero di macchine, usato già in passato da altri malware per rendere più difficile l’individuazione del server Command and Control.

Infine, CryLocker utilizza la funzione WlanGetNetworkBssList per identificare le reti wireless raggiungibili dal computer. Una volta memorizzati gli identificativi SSID, usa le API di Google Maps per determinare la posizione del PC infetto.

Le informazioni sul computer infetto vengono poi inserite anche in un file in formato PNG che viene poi caricato in una gallery su Imgur, un popolare servizio di hosting di immagini. Il nome del file viene poi trasmesso al server C&C attraverso il solito collegamento UDP per segnalare che una nuova macchina è stata colpita.

Quale sia l’obiettivo di questa strana forma di “schedatura” è per ora un mistero. Stando a quanto riportato da Lawrence Abrams, che ha analizzato il malware per primo, CryLocker però si sta diffondendo molto velocemente.

- CIA, FBI, Ransomware

Articoli correlati

-

Lo shotdown USA tarpa le ali alla CISA

Lo shotdown USA tarpa le ali alla CISAFeb 16, 2026 0

-

Nel 2026 sempre più attacchi autonomi...

Nel 2026 sempre più attacchi autonomi...Gen 05, 2026 0

-

Il cybercrime si evolve velocemente e...

Il cybercrime si evolve velocemente e...Dic 18, 2025 0

-

DragonForce evolve in un...

DragonForce evolve in un...Nov 19, 2025 0

Altro in questa categoria

-

DarkSword: exploit chain iOS tra...

DarkSword: exploit chain iOS tra...Mar 18, 2026 0

-

Rischio AI: falle in Amazon Bedrock,...

Rischio AI: falle in Amazon Bedrock,...Mar 17, 2026 0

-

CrackArmor, nove falle in AppArmor...

CrackArmor, nove falle in AppArmor...Mar 16, 2026 0

-

I sistemi multi-agent aggirano...

I sistemi multi-agent aggirano...Mar 13, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità... -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLangMar 17, 2026 0

Le più recenti ricerche di BeyondTrust, Miggo e Orca... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la