Aggiornamenti recenti Marzo 25th, 2026 2:50 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

- DarkSword: exploit chain iOS tra zero-day, spyware e cybercrimine

La vulnerabilità eterna di Office continua a mietere vittime

Lug 03, 2016 Giancarlo Calzetta Attacchi, Minacce, News 2

Di solito, quando una vulnerabilità viene individuata imbocca l’inesorabile via del tramonto. Il bug viene corretto tramite aggiornamenti, le tecniche di attacco inserite nei database degli antivirus. Insomma: una volta individuata, la vulnerabilità di solito ha vita breve.

Ogni regola, però, ha la sua eccezione. In questo caso l’eccezione si chiama CVE-2012-0158, una vulnerabilità dei programmi Office che perseguita gli esperti di sicurezza dall’ormai lontano aprile 2012.

Ad analizzare nel dettaglio la straordinaria storia di CVE-2012-0158 ci hanno pensato i ricercatori di Sophos, incuriositi da questa vera e propria “vulnerabilità highlander”.

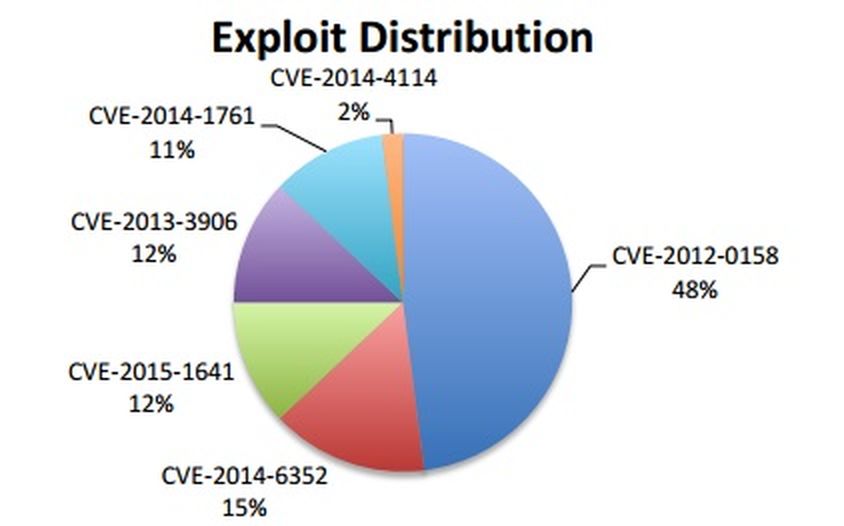

Tra le vulnerabilità che affliggono Office, CVE-2012-015 è quella ancora più utilizzata dai cyber-criminali.

Secondo Graham Chantry, i fattori che hanno portato alla straordinaria longevità di questo exploit sono quattro.

Prima di tutto il fatto che consente di attaccare un numero di utenti estremamente elevato. Office, infatti, è uno dei pacchetti di software per la produttività più diffusi al mondo, un elemento che rende anche poco sospetto l’invio di allegati nei formati collegati a Office.

In secondo luogo, CVE-2012-0158 è una falla particolarmente “appetitosa” per i cyber-criminali. La vulnerabilità, infatti, permette di avviare una “arbitrary code execution”, cioè l’installazione diretta di un malware.

Infine, le modalità di attacco utilizzate da CVE-2012-0158 consentono di aggirare più facilmente di altri i controlli dei sistemi antivirus. La ragione? La vulnerabilità nel corso degli anni è stata combinata con altre per renderla ancora più insidiosa.

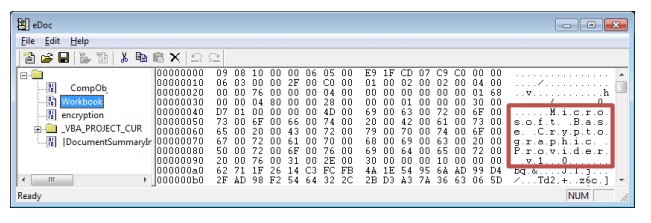

Gli esempi portati dagli analisti di Sophos sono illuminanti e comprendono, per esempio, un altro bug (sigh) che consentiva di nascondere l’exploit all’interno di un file Office protetto da crittografia.

Normalmente, infatti, per aprire un file crittografato attraverso il Microsoft Base Cryptographic Provider v 1.0 è necessaria una password. I ragazzi di Redmond, però, hanno pensato bene di prevedere una password di default (VelvetSweatshop) che il programma prova a utilizzare ogni volta che si trova davanti a un file crittografato con questo metodo.

Codice offuscato da crittografia, ma con una password predefinita che il programma prova automaticamente.

Risultato: l’antivirus non può controllare il codice, ma se è protetto con la password di defautl questo viene eseguito senza alcun bisogno di una conferma da parte dell’utente. Geniale.

Quando gli esperti di sicurezza sono riusciti ad adottare tecniche di rilevazione in grado di individuare il codice maligno all’interno dei file crittografati, i cyber-criminali hanno cominciato a utilizzare nuove strategie, sfruttando le potenzialità del formato Rich Text Format (RTF) per offuscare il codice dell’exploit.

Stando a quanto riportato dagli analisti di Sophos, i pirati informatici negli ultimi anni hanno usato migliaia di varianti diverse per sfruttare CVE-2012-0158 offuscando il codice attraverso stratagemmi sempre più sofisticati.

Ma com’è possibile che una vulnerabilità così conosciuta e sfruttata dai pirati informatici sia ancora efficace? Oltre alla straordinaria versatilità di questa vulnerabilità, che ne rende difficile l’individuazione, la colpa in definitiva è degli utenti, che sembrano mantenere una sorta di “allergia” nei confronti degli aggiornamenti.

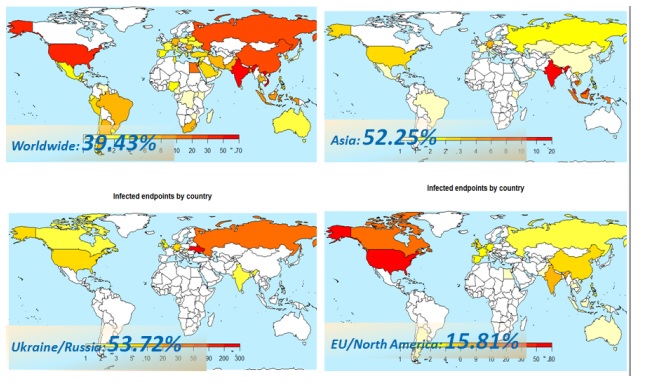

I computer vulnerabili sono ancora molti (troppi) con una prevalenza in Est Europa e Asia.

Stando alle statistiche riportate da Sophos, infatti, i computer ancora vulnerabili a CVE-2012-0158 sarebbero molti. Nel dettaglio, in Europa occidentale e USA sarebbero ancora vulnerabili circa il 15% dei computer in circolazione. Ma Asia ed Est Europa fanno molto peggio, con oltre il 50% delle macchine esposte agli attacchi. La media, su scala globale, è di un 35% di computer vulnerabili.

Insomma: a 4 anni dalla sua scoperta CVE-2012-0158 è quanto di più si possa avvicinare all’exploit ideale per un attacco informatico.

Articoli correlati

-

Transparency Center Initiative di...

Transparency Center Initiative di...Gen 18, 2019 0

-

Magento sotto attacco: PolyShell,...

Magento sotto attacco: PolyShell,...Mar 25, 2026 0

-

API sotto attacco: la sicurezza...

API sotto attacco: la sicurezza...Mar 24, 2026 0

-

AWS Bedrock: otto vettori che...

AWS Bedrock: otto vettori che...Mar 23, 2026 0

-

La cybersecurity OT in Italia tra...

La cybersecurity OT in Italia tra...Mar 19, 2026 0

Altro in questa categoria

-

Magento sotto attacco: PolyShell,...

Magento sotto attacco: PolyShell,...Mar 25, 2026 0

-

API sotto attacco: la sicurezza...

API sotto attacco: la sicurezza...Mar 24, 2026 0

-

AWS Bedrock: otto vettori che...

AWS Bedrock: otto vettori che...Mar 23, 2026 0

-

La cybersecurity OT in Italia tra...

La cybersecurity OT in Italia tra...Mar 19, 2026 0

2 thoughts on “La vulnerabilità eterna di Office continua a mietere vittime”

Leave a Reply Annulla risposta

Devi essere connesso per inviare un commento.

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e... -

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità...

Vediamo come funzano i commenti

Beh, funzionano…