Aggiornamenti recenti Marzo 24th, 2026 3:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

- DarkSword: exploit chain iOS tra zero-day, spyware e cybercrimine

- Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

Un bot non avrebbe preso questo ransomware

Giu 16, 2016 Marco Schiaffino Attacchi, Malware, Minacce, News, Ransomware, Social engineering 0

Le tecniche di attacco non sfuggono alla regola del revival: periodicamente tornano di moda. Nelle ultime settimane gli esperti di sicurezza hanno segnalato il grande ritorno di Macro Virus e delle tecniche di attacco che sfruttano i documenti Office.

Poco da stupirsi, quindi, se i creatori di Cerber, un ransomware in grande spolvero, abbiano scelto di utilizzare questo tipo di tecnica per diffondere il loro malware.

L’attacco avviene attraverso l’invio di un’email con allegato un file di Word al cui interno è inserito un elemento OLE (Object Linking and Embedding) che contiene un collegamento al ransomware. Una tecnica utilizzata nei primi anni 2000 che, però, non ha perso di efficacia. Almeno da un punto di vista tecnico.

Il limite di questa strategia di attacco è che per avviare l’esecuzione del codice attraverso la tecnologia OLE è necessario l’intervento dell’utente. Insomma: per mettere nel sacco la vittima serve convincerla a fare il fatidico “clic”.

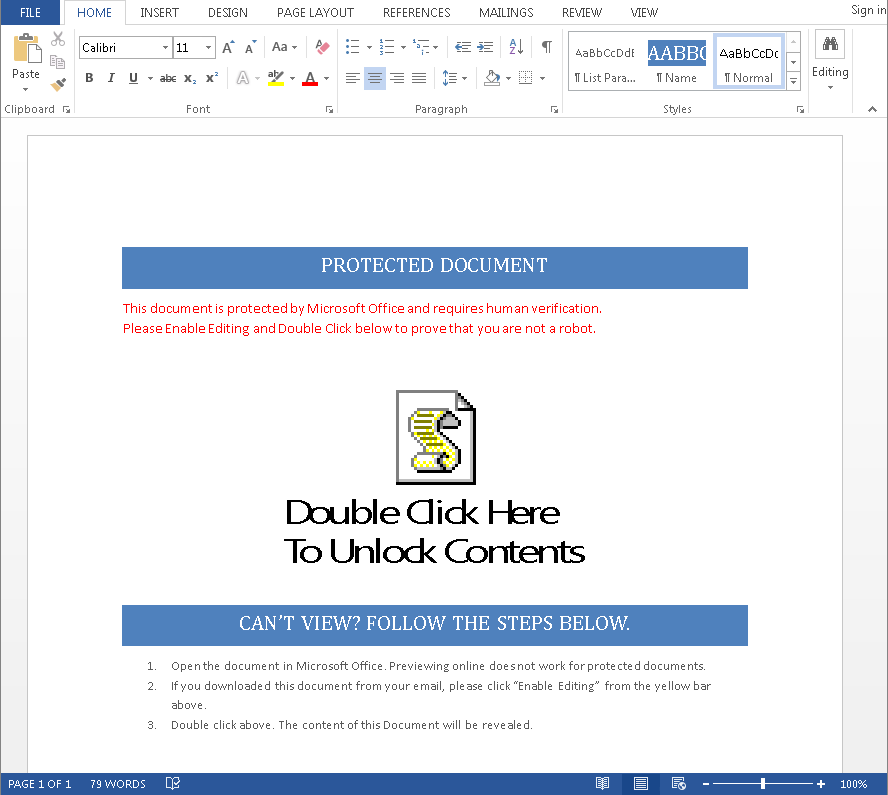

E qui entra in gioco l’ingegneria sociale, declinata in questo caso in maniera particolarmente ironica. Il documento allegato all’email, infatti, visualizza un messaggio che chiede all’utente di fare doppio clic su un pulsante per dimostrare di non essere un bot e “sbloccare” il contenuto del file.

Per “dimostrare di essere umano” basta fare clic su un collegamento che avvia un ransomware. Esatto: proprio quello che un bot non farebbe.

Peccato che il doppio clic lanci il codice del ransomware, che avvia immediatamente la cifratura di tutti i file presenti sul computer e visualizza la classica richiesta di riscatto.

Articoli correlati

-

Transparency Center Initiative di...

Transparency Center Initiative di...Gen 18, 2019 0

-

API sotto attacco: la sicurezza...

API sotto attacco: la sicurezza...Mar 24, 2026 0

-

AWS Bedrock: otto vettori che...

AWS Bedrock: otto vettori che...Mar 23, 2026 0

-

La cybersecurity OT in Italia tra...

La cybersecurity OT in Italia tra...Mar 19, 2026 0

-

DarkSword: exploit chain iOS tra...

DarkSword: exploit chain iOS tra...Mar 18, 2026 0

Altro in questa categoria

-

API sotto attacco: la sicurezza...

API sotto attacco: la sicurezza...Mar 24, 2026 0

-

AWS Bedrock: otto vettori che...

AWS Bedrock: otto vettori che...Mar 23, 2026 0

-

La cybersecurity OT in Italia tra...

La cybersecurity OT in Italia tra...Mar 19, 2026 0

-

DarkSword: exploit chain iOS tra...

DarkSword: exploit chain iOS tra...Mar 18, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLangMar 17, 2026 0

Le più recenti ricerche di BeyondTrust, Miggo e Orca...