Aggiornamenti recenti Aprile 24th, 2024 2:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Una nuova campagna di CoralRaider distribuisce infostealer tramite cache CDN

- Come ToddyCat continua a sottrarre dati sensibili su larga scala

- Kaspersky Next: protezione efficace e automatizzata degli endpoint

- È stato creato un worm gestito dall’IA capace di propagarsi tra i sistemi informatici

- CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e 285 IOC!

CIA Leaks: con Dumbo gli 007 disattivano webcam e microfoni

Ago 04, 2017 Marco Schiaffino Hacking, Leaks, News, RSS 0

Il tool permette di individuare automaticamente i dispositivi di sorveglianza controllati dal PC e disattivarli con un semplice clic del mouse.

Non solo strumenti di hacking per compromettere i computer dei bersagli. Le nuove rivelazioni di WikiLeaks sugli strumenti informatici della CIA questa volta riguardano uno strumento che viene usato “sul campo” dagli agenti per disattivare i sistemi di sorveglianza.

Il tool si chiama Dumbo e il sito di Julian Assange ne pubblica, come al solito, i manuali d’uso. Si tratta di un software che ha lo scopo di mettere fuori uso i sistemi di sorveglianza e rendere inutilizzabili tutti i video registrati.

L’obiettivo, come riportano gli stessi documenti, è quello di neutralizzare tutti i dispositivi che potrebbero compromettere un “Gruppo di Accesso Fisico” (Physical Access Group o PAG) della Central Intelligence Agency.

In altre parole, si tratta del classico programmino che abbiamo visto in decine di film di spionaggio e che mette K.O. i sistemi di sorveglianza prima che gli agenti segreti si infiltrino in un edificio.

Dumbo “gira” direttamente da una chiave USB che deve essere collegata al computer che controlla i sistemi di sicurezza ed è in grado di rilevare automaticamente i dispositivi di sorveglianza (videocamere e microfoni) collegati direttamente o attraverso reti Wi-Fi e Bluetooth.

Il tool è pensato per funzionare con i sistemi Windows e, per lo meno nella versione 3.0 a cui si riferisce il manuale pubblicato da WikiLeaks (risale a luglio 2015) è in grado di funzionare solo con i sistemi Microsoft a 32 bit. Non supporta i sistemi anteriori a Windows XP.

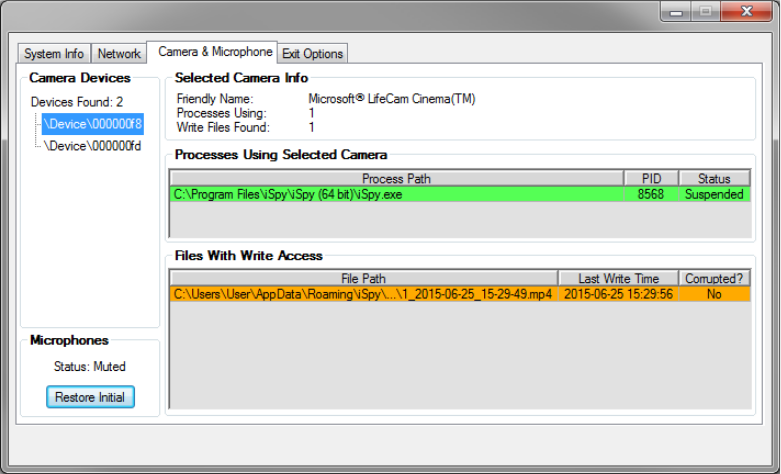

L’interfaccia grafica è intuitiva e permette subito di capire lo stato dei dispositivi di sorveglianza. Quelli in verde sono disattivati e quindi considerati “sicuri”.

Una volta avviato con privilegi di amministratore, visualizza un’interfaccia grafica che offre una panoramica organizzata in sezioni: informazioni del sistema; network; videocamere e microfoni; opzioni di uscita.

Da qui gli agenti possono controllare i singoli dispositivi ed eliminare i file registrati. Il manuale specifica però che Dumbo è in grado di individuare ed eliminare solo i file che sono stati creati durante il suo utilizzo e non quelli precedenti.

Le opzioni di uscita, poi, consentono di pianificare il ripristino del computer allo stato normale, consentendo agli agenti di stabilire un periodo di tempo (tra 0 e 99 minuti) dall’inserimento del comando, permettendo così al gruppo di eclissarsi prima che i dispositivi ricomincino a funzionare normalmente.

Articoli correlati

-

Un piccolo glitch di X ha messo in...

Un piccolo glitch di X ha messo in...Ott 19, 2023 0

-

Qihoo 360 accusa gli USA di cyber...

Qihoo 360 accusa gli USA di cyber...Mar 28, 2022 0

-

Finti agenti della CIA ricattano le...

Finti agenti della CIA ricattano le...Giu 14, 2020 0

-

Operation Rubicon: come USA e Germania...

Operation Rubicon: come USA e Germania...Feb 12, 2020 0

Altro in questa categoria

-

Una nuova campagna di CoralRaider...

Una nuova campagna di CoralRaider...Apr 24, 2024 0

-

Come ToddyCat continua a sottrarre dati...

Come ToddyCat continua a sottrarre dati...Apr 24, 2024 0

-

Kaspersky Next: protezione efficace e...

Kaspersky Next: protezione efficace e...Apr 23, 2024 0

-

È stato creato un worm gestito...

È stato creato un worm gestito...Apr 23, 2024 0

La privacy c’ha rotto il…

Chiacchierata con i lettori sul tema della privacy

Approfondimenti

-

Come ToddyCat continua a sottrarre dati sensibili su larga...

Come ToddyCat continua a sottrarre dati sensibili su larga...Apr 24, 2024 0

ToddyCat, un gruppo APT che colpisce prevalentemente... -

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

LockBit: scoperta una nuova variante in grado di...

LockBit: scoperta una nuova variante in grado di...Apr 16, 2024 0

LockBit continua a colpire le organizzazioni di tutto il... -

Le aziende italiane peccano nella sicurezza degli ambienti...

Le aziende italiane peccano nella sicurezza degli ambienti...Apr 15, 2024 0

Il 41% delle imprese italiane subisce mensilmente attacchi... -

Cresce il numero di credenziali compromesse: bisogna...

Cresce il numero di credenziali compromesse: bisogna...Apr 12, 2024 0

In occasione del Privacy Tour 2024, l’iniziativa del...

Minacce recenti

Il ransomware Akira ha ottenuto più di 42 milioni di dollari di riscatto

Le aziende italiane peccano nella sicurezza degli ambienti OT

Una vulnerabilità HTTP/2 espone i server ad attacchi DoS

Off topic

-

Maythefourth: La caduta dell’Impero Galattico è...

Maythefourth: La caduta dell’Impero Galattico è...Mag 04, 2018 0

E se vi dicessimo che la saga di Star Wars ... -

Gli hacker e il cinema: i dieci migliori film secondo...

Gli hacker e il cinema: i dieci migliori film secondo...Nov 14, 2016 2

Abbiamo rubato al blog di Kaspersky un vecchio pezzo di... -

Campione di scacchi blinda il PC. “Paura degli hacker”

Campione di scacchi blinda il PC. “Paura degli hacker”Nov 08, 2016 2

Il numero uno degli scacchi mondiali Magnus Carlsen ha... -

L’autore di fsociety pensa di essere Mr. Robot, ma è un...

L’autore di fsociety pensa di essere Mr. Robot, ma è un...Ott 28, 2016 0

Il pirata informatico che ha creato il ransomware cerca... -

Yahoo sospende l’inoltro delle email. Paura di un esodo...

Yahoo sospende l’inoltro delle email. Paura di un esodo...Ott 11, 2016 0

Dopo la raffica di figuracce, l’azienda sospende per...

Post recenti

-

Una nuova campagna di CoralRaider distribuisce infostealer...

Una nuova campagna di CoralRaider distribuisce infostealer...Apr 24, 2024 0

I ricercatori di Cisco Talos hanno scoperto una nuova... -

Come ToddyCat continua a sottrarre dati sensibili su larga...

Come ToddyCat continua a sottrarre dati sensibili su larga...Apr 24, 2024 0

ToddyCat, un gruppo APT che colpisce prevalentemente... -

Kaspersky Next: protezione efficace e automatizzata degli...

Kaspersky Next: protezione efficace e automatizzata degli...Apr 23, 2024 0

In occasione dell’Italian Partner Conferencetenutasi... -

È stato creato un worm gestito dall’IA capace di...

È stato creato un worm gestito dall’IA capace di...Apr 23, 2024 0

Un team di ricercatori ha sviluppato quello che ritengono... -

CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e...

CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e...Apr 22, 2024 0

Nel periodo compreso tra il 13 e il 19 aprile,...