Aggiornamenti recenti Aprile 19th, 2024 9:00 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Cresce il numero di attacchi informatici: +28% rispetto al 2023

- L’IA generativa complica la gestione sicura delle applicazioni SaaS

- In aumento gli attacchi brute-force a VPN e servizi SSH

- Microsoft Copilot for Security è ora disponibile per le aziende italiane

- Una vulnerabilità di PuTTY permette di ottenere la chiave privata dell’utente

Un nuovo worm usa le stesse vulnerabilità di WannaCry

Mag 22, 2017 Marco Schiaffino Minacce, News, RSS, Vulnerabilità, Worms 1

EternalRocks sfrutta le vulnerabilità del Server Message Block già usate per diffondere il ransomware. Ma il nuovo worm utilizza altri strumenti dell’NSA.

Prepariamoci per il secondo giro di giostra. Dopo WannaCry, a sfruttare gli strumenti dell’NSA resi pubblici dal gruppo Shadow Brokers arriva un nuovo worm che il suo creatore ha battezzato con il nome di EternalRocks.

Stando al report stilato da Mirosav Stamplar, ricercatore presso il CERT di Zagabria, il worm sfrutta ben sette tecniche derivate dall’arsenale della National Security Agency. Nel dettaglio, si tratta di quattro exploit (EternalBlue, EternalChampion, EternalRomance ed EternalSynergy) e tre programmi (DoublePulsar, ArchiTouch e SmbTouch).

Il vettore di infezione fa leva sullo stesso principio di WannaCry: sfruttare quel Server Message Block che consente l’avvio di esecuzione di codice in remoto sulle macchine Windows non aggiornate.

La tecnica di attacco di EternalRocks è più elaborata di quella di WannaCry. Il worm, infatti, utilizza una strategia suddivisa in due fasi: la prima prevede l’installazione sulla macchina e l’apertura di un canale di comunicazione (su circuito Tor) con il server Command and Control.

La seconda, programmata per avviarsi dopo 24 ore dalla prima installazione, prevede il download di un archivio chiamato ShadowBrokers.zip, al cui interno sono contenuti i payload dell’NSA che permettono la diffusione in rete del worm.

A questo punto EternalRocks avvia una scansione delle porte 445 (quelle usate dall’SMB) per individuare e infettare eventuali computer vulnerabili.

Per il momento il worm non compie azioni particolarmente dannose, ma non illudiamoci troppo: il fatto che sia in costante comunicazione con un server Command and Control significa che i pirati informatici che lo controllano possono avviare il download e l’installazione di ulteriore malware in qualsiasi momento.

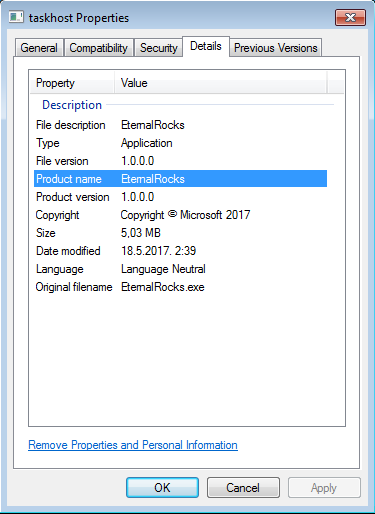

EternalRocks appare nel Task Manager “camuffato” come taskhost. Non compie nessuna azione nociva ma aspetta ordini dal suo server C&C.

Difficile capire quale possa essere la sua diffusione. Dopo l’emergenza legata a WannaCry, infatti, ci si potrebbe aspettare che molti utenti abbiano aggiornato il loro computer e che il numero di PC vulnerabili sia di conseguenza diminuito.

La verità però, è che tutta la vicenda relativa a WannaCry ha confermato che la sensibilità degli utenti nei confronti degli aggiornamenti è quasi nulla. A dimostrarlo sono i dati statistici riguardanti la diffusione del ransomware.

I ricercatori, infatti, pensavano che l’elevata diffusione del worm fosse dovuta al fatto che avesse colpito per la maggior parte i computer equipaggiati con Windows XP, per il quale non era disponibile l’update che correggeva il bug del Server Message Block.

Sbagliato: stando alle rilevazioni di Kaspersky Lab, i computer con Windows XP colpiti dal malware sono stati pochissimi. Il 98% delle vittime, invece, aveva Windows 7 e, di conseguenza, è stato infettato perché non aveva installato gli aggiornamenti.

In uno scenario del genere, è probabile che EternalRocks abbia terreno fertile per diffondersi senza troppi problemi e, tra qualche settimana, potrebbe tornare a far parlare di sé.

Articoli correlati

-

Resi noti i dettagli di una...

Resi noti i dettagli di una...Mar 15, 2024 0

-

Siti fake di Skype, Google Meet e Zoom...

Siti fake di Skype, Google Meet e Zoom...Mar 07, 2024 0

-

Una nuova campagna di phishing sottrae...

Una nuova campagna di phishing sottrae...Mar 06, 2024 0

-

Scoperta una nuova versione di Bifrost...

Scoperta una nuova versione di Bifrost...Mar 01, 2024 0

Altro in questa categoria

-

Cresce il numero di attacchi...

Cresce il numero di attacchi...Apr 19, 2024 0

-

L’IA generativa complica la...

L’IA generativa complica la...Apr 18, 2024 0

-

In aumento gli attacchi brute-force a...

In aumento gli attacchi brute-force a...Apr 18, 2024 0

-

Microsoft Copilot for Security è ora...

Microsoft Copilot for Security è ora...Apr 17, 2024 0

La privacy c’ha rotto il…

Chiacchierata con i lettori sul tema della privacy

Approfondimenti

-

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

LockBit: scoperta una nuova variante in grado di...

LockBit: scoperta una nuova variante in grado di...Apr 16, 2024 0

LockBit continua a colpire le organizzazioni di tutto il... -

Le aziende italiane peccano nella sicurezza degli ambienti...

Le aziende italiane peccano nella sicurezza degli ambienti...Apr 15, 2024 0

Il 41% delle imprese italiane subisce mensilmente attacchi... -

Cresce il numero di credenziali compromesse: bisogna...

Cresce il numero di credenziali compromesse: bisogna...Apr 12, 2024 0

In occasione del Privacy Tour 2024, l’iniziativa del... -

Il protocollo RDP è ancora un grosso problema di sicurezza...

Il protocollo RDP è ancora un grosso problema di sicurezza...Apr 11, 2024 0

Secondo l’ultimo report di Sophos, “It’s Oh...

Minacce recenti

Una vulnerabilità HTTP/2 espone i server ad attacchi DoS

Nuovi attacchi sfruttano la condivisione dei documenti per rubare le credenziali utente

Gli utenti sono preoccupati per la propria sicurezza online, ma hanno molti punti deboli

Off topic

-

Maythefourth: La caduta dell’Impero Galattico è...

Maythefourth: La caduta dell’Impero Galattico è...Mag 04, 2018 0

E se vi dicessimo che la saga di Star Wars ... -

Gli hacker e il cinema: i dieci migliori film secondo...

Gli hacker e il cinema: i dieci migliori film secondo...Nov 14, 2016 2

Abbiamo rubato al blog di Kaspersky un vecchio pezzo di... -

Campione di scacchi blinda il PC. “Paura degli hacker”

Campione di scacchi blinda il PC. “Paura degli hacker”Nov 08, 2016 2

Il numero uno degli scacchi mondiali Magnus Carlsen ha... -

L’autore di fsociety pensa di essere Mr. Robot, ma è un...

L’autore di fsociety pensa di essere Mr. Robot, ma è un...Ott 28, 2016 0

Il pirata informatico che ha creato il ransomware cerca... -

Yahoo sospende l’inoltro delle email. Paura di un esodo...

Yahoo sospende l’inoltro delle email. Paura di un esodo...Ott 11, 2016 0

Dopo la raffica di figuracce, l’azienda sospende per...

Post recenti

-

Cresce il numero di attacchi informatici: +28% rispetto al...

Cresce il numero di attacchi informatici: +28% rispetto al...Apr 19, 2024 0

Il mondo del cybercrimine continua a mettere in difficoltà... -

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

In aumento gli attacchi brute-force a VPN e servizi SSH

In aumento gli attacchi brute-force a VPN e servizi SSHApr 18, 2024 0

I ricercatori di Cisco Talos hanno individuato un... -

Microsoft Copilot for Security è ora disponibile per le...

Microsoft Copilot for Security è ora disponibile per le...Apr 17, 2024 0

“In un contesto di crescente fragilità, gli sforzi di... -

Una vulnerabilità di PuTTY permette di ottenere la chiave...

Una vulnerabilità di PuTTY permette di ottenere la chiave...Apr 17, 2024 0

I mantainer di PuTTY, il client open-source di SSH e...

One thought on “Un nuovo worm usa le stesse vulnerabilità di WannaCry”