Aggiornamenti recenti Aprile 24th, 2024 2:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Una nuova campagna di CoralRaider distribuisce infostealer tramite cache CDN

- Come ToddyCat continua a sottrarre dati sensibili su larga scala

- Kaspersky Next: protezione efficace e automatizzata degli endpoint

- È stato creato un worm gestito dall’IA capace di propagarsi tra i sistemi informatici

- CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e 285 IOC!

Un bot prende di mira le carte regalo dei siti e-commerce

Mar 27, 2017 Marco Schiaffino Attacchi, In evidenza, News, RSS 0

Un attacco di brute forcing in grande stile sfrutta una botnet per rubare i codici delle carte regalo e svuotare i conti dei legittimi proprietari.

Le carte regalo sono uno strumento utilizzato sempre più spesso dalle catene commerciali e dai siti di e-commerce per espandere la loro attività e promuovere i loro negozi.

Qualcuno, però, ha pensato che sono anche il bersaglio perfetto per un furto online. Le gift card, infatti, possono essere identificate solo attraverso il loro codice e il loro utilizzo non richiede alcun tipo di verifica sull’identità del possessore.

L’allarme è stato lanciato da Anna Westelius di Distil Networks, una società che si occupa di proteggere i siti Web dall’azione dei bot.

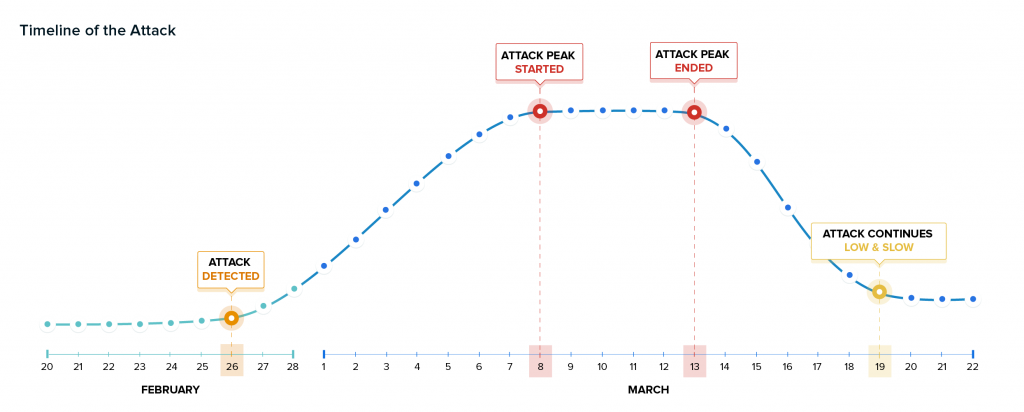

L’attacco che prende di mira alle carte regalo, come spiegato nel report della ricercatrice, è cominciato lo scorso 26 febbraio e sta proseguendo da ormai un mese, facendo leva sull’intrinseca debolezza del sistema di gestione delle gift card.

A portarlo sono migliaia di bot (che Distil Network ha battezzato con il nome di GiftGhostBot) che contattano le pagine dedicate alla gestione delle carte regalo eseguendo un brute forcing con una modalità estremamente semplice: una volta contattato il server, richiedono la verifica del conto per una carta regalo il cui codice è generato casualmente.

Se il codice non corrisponde ad alcune gift card, il bot non riceve risposta. Se il server risponde, invece, il codice viene classificato come valido e i cyber-criminali possono utilizzarlo per fare acquisti o rivenderlo sul mercato nero.

GiftGhostBot ha raggiunto la sua massima attività nella seconda settimana di marzo, ma gli attacchi stanno proseguendo anche in questi giorni.

L’attacco, stando a quanto riporta Distil Networks, sta interessando almeno mille siti e ha volumi considerevoli: in un caso, infatti, sono stati registrati picchi con 4 milioni di richieste all’ora, superiori di 10 volte rispetto al normale traffico indirizzato alle pagine dedicate alle gift card.

Da un punto di vista tecnico, Anna Westelius identifica GiftGhosBot come un Advanced Persistent Bot (APB) che utilizza tecniche sofisticate per offuscare la sua attività.

Nel dettaglio, il bot utilizza un Javascript per emulare il comportamento di un normale browser e modifica il suo modus operandi per rendere più difficile la sua individuazione, simulando per esempio il collegamento da smartphone e tablet.

Gli amministratori dei siti Internet coinvolti stanno mettendo in campo le contromisure necessarie per bloccare l’attacco, inserendo dei classici captcha per l’identificazione degli “umani” o addirittura dirottando le richieste di gestione delle gift card sui centralini telefonici.

Articoli correlati

-

Attacchi contro il settore retail:...

Attacchi contro il settore retail:...Giu 13, 2023 0

-

Minacce bot: attacchi in aumento del...

Minacce bot: attacchi in aumento del...Apr 27, 2023 0

-

Il traffico DDoS ha raggiunto 436...

Il traffico DDoS ha raggiunto 436...Apr 18, 2023 0

-

I bot pirata rappresentano il 20% del...

I bot pirata rappresentano il 20% del...Apr 18, 2019 0

Altro in questa categoria

-

Una nuova campagna di CoralRaider...

Una nuova campagna di CoralRaider...Apr 24, 2024 0

-

Come ToddyCat continua a sottrarre dati...

Come ToddyCat continua a sottrarre dati...Apr 24, 2024 0

-

Kaspersky Next: protezione efficace e...

Kaspersky Next: protezione efficace e...Apr 23, 2024 0

-

È stato creato un worm gestito...

È stato creato un worm gestito...Apr 23, 2024 0

La privacy c’ha rotto il…

Chiacchierata con i lettori sul tema della privacy

Approfondimenti

-

Come ToddyCat continua a sottrarre dati sensibili su larga...

Come ToddyCat continua a sottrarre dati sensibili su larga...Apr 24, 2024 0

ToddyCat, un gruppo APT che colpisce prevalentemente... -

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

LockBit: scoperta una nuova variante in grado di...

LockBit: scoperta una nuova variante in grado di...Apr 16, 2024 0

LockBit continua a colpire le organizzazioni di tutto il... -

Le aziende italiane peccano nella sicurezza degli ambienti...

Le aziende italiane peccano nella sicurezza degli ambienti...Apr 15, 2024 0

Il 41% delle imprese italiane subisce mensilmente attacchi... -

Cresce il numero di credenziali compromesse: bisogna...

Cresce il numero di credenziali compromesse: bisogna...Apr 12, 2024 0

In occasione del Privacy Tour 2024, l’iniziativa del...

Minacce recenti

Il ransomware Akira ha ottenuto più di 42 milioni di dollari di riscatto

Le aziende italiane peccano nella sicurezza degli ambienti OT

Una vulnerabilità HTTP/2 espone i server ad attacchi DoS

Off topic

-

Maythefourth: La caduta dell’Impero Galattico è...

Maythefourth: La caduta dell’Impero Galattico è...Mag 04, 2018 0

E se vi dicessimo che la saga di Star Wars ... -

Gli hacker e il cinema: i dieci migliori film secondo...

Gli hacker e il cinema: i dieci migliori film secondo...Nov 14, 2016 2

Abbiamo rubato al blog di Kaspersky un vecchio pezzo di... -

Campione di scacchi blinda il PC. “Paura degli hacker”

Campione di scacchi blinda il PC. “Paura degli hacker”Nov 08, 2016 2

Il numero uno degli scacchi mondiali Magnus Carlsen ha... -

L’autore di fsociety pensa di essere Mr. Robot, ma è un...

L’autore di fsociety pensa di essere Mr. Robot, ma è un...Ott 28, 2016 0

Il pirata informatico che ha creato il ransomware cerca... -

Yahoo sospende l’inoltro delle email. Paura di un esodo...

Yahoo sospende l’inoltro delle email. Paura di un esodo...Ott 11, 2016 0

Dopo la raffica di figuracce, l’azienda sospende per...

Post recenti

-

Una nuova campagna di CoralRaider distribuisce infostealer...

Una nuova campagna di CoralRaider distribuisce infostealer...Apr 24, 2024 0

I ricercatori di Cisco Talos hanno scoperto una nuova... -

Come ToddyCat continua a sottrarre dati sensibili su larga...

Come ToddyCat continua a sottrarre dati sensibili su larga...Apr 24, 2024 0

ToddyCat, un gruppo APT che colpisce prevalentemente... -

Kaspersky Next: protezione efficace e automatizzata degli...

Kaspersky Next: protezione efficace e automatizzata degli...Apr 23, 2024 0

In occasione dell’Italian Partner Conferencetenutasi... -

È stato creato un worm gestito dall’IA capace di...

È stato creato un worm gestito dall’IA capace di...Apr 23, 2024 0

Un team di ricercatori ha sviluppato quello che ritengono... -

CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e...

CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e...Apr 22, 2024 0

Nel periodo compreso tra il 13 e il 19 aprile,...