Aggiornamenti recenti Aprile 23rd, 2024 2:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky Next: protezione efficace e automatizzata degli endpoint

- È stato creato un worm gestito dall’IA capace di propagarsi tra i sistemi informatici

- CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e 285 IOC!

- MITRE colpita da un breach a opera di gruppo nation-state

- Una vulnerabilità critica di Forminator colpisce più di 300.000 siti WordPress

Il malware FastPOS si prepara per lo shopping natalizio

Ott 07, 2016 Marco Schiaffino Malware, Minacce, News, RSS, Trojan 0

I ricercatori hanno individuato una nuova versione del malware. I cyber-criminali pronti a fare il pieno di numeri di carte di credito nel periodo delle feste.

Tutte le attività hanno dei picchi stagionali. Per i cyber-criminali specializzati nella compromissione dei POS (Point Of Sale) è senza dubbio il periodo natalizio.

Nulla di strano, quindi, che nei mesi precedenti facciano la loro comparsa nuove versioni dei malware più usati per rubare i dati delle carte di credito attraverso i sistemi di pagamento connessi a Internet. Uno di questi è FastPOS, del quale i ricercatori di Trend Micro hanno individuato una nuova versione proprio in questi giorni.

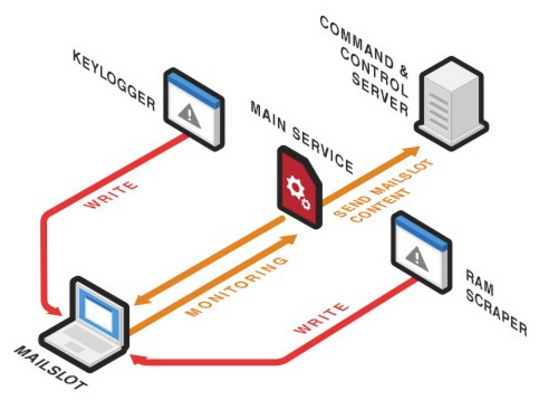

Si tratta di un malware “atipico” nel suo genere, poiché sfrutta uno schema di attacco anomalo. I malware che prendono di mira i POS, infatti, operano di solito secondo uno schema preciso: raccolgono i dati, li conservano e poi li trasmettono tutti insieme in un unico file.

FastPOS, invece, trasmette i dati mano a mano che li raccoglie. La strategia, probabilmente, è pensata per fare in modo che gli autori possano avere a disposizione immediatamente i dati per sfruttarli finché sono “freschi”.

Rispetto alla versione precedente, utilizzata in una campagna di distribuzione che nel corso del 2015 aveva colpito USA, Francia, Brasile, Giappone e altri paesi asiatici, la nuova edizione di FastPOS adotta una struttura modulare, che ne rende più difficile il rilevamento.

Il malware ha due componenti principali: il RAM scraper, che viene installato come servizio, ha il compito di sottrarre le informazioni dal computer infetto ed è tarato in modo da individuare solo i dati delle carte di credito processate.

Il secondo è un keylogger, che consente ai cyber-criminali di ottenere le informazioni sui clienti, sul personale e sui sistemi di pagamento.

Per renderne più difficile l’individuazione, il malware non memorizza le informazioni rubate su un normale file, ma utilizza un Mailslot, cioè uno pseudo-file residente in memoria.

Lo schema di funzionamento di FastPOS come ricostruito dai ricercatori Trend Micro.

Nella nuova versione, inoltre, il modulo di keylogging viene iniettato all’interno del processo explorer.exe, rendendone estremamente difficile l’individuazione.

Nulla cambia, invece, per quanto riguarda le modalità di comunicazione con il server Command and Control. FastPOS, infatti, trasmette tutte le informazioni rubate in tempo reale.

Un comportamento che, in teoria, potrebbe esporlo all’individuazione da parte degli strumenti di analisi del traffico. Come fanno notare i ricercatori di Trend Micro, però, l’ambiente in cui si muove il malware (con frequenti comunicazioni per la gestione dei sistemi di pagamento) offre buone garanzie che FastPOS passi inosservato.

Articoli correlati

-

Il malware Prilex blocca le transazioni...

Il malware Prilex blocca le transazioni...Feb 03, 2023 0

-

Il malware ModPipe mette nel mirino i...

Il malware ModPipe mette nel mirino i...Nov 16, 2020 0

-

Falla nei POS di Oracle. 300.000 punti...

Falla nei POS di Oracle. 300.000 punti...Feb 01, 2018 1

-

Carbanak ora attacca hotel e...

Carbanak ora attacca hotel e...Nov 17, 2016 0

Altro in questa categoria

-

Kaspersky Next: protezione efficace e...

Kaspersky Next: protezione efficace e...Apr 23, 2024 0

-

È stato creato un worm gestito...

È stato creato un worm gestito...Apr 23, 2024 0

-

CERT-AGID 13 – 19 aprile 2024: ben 29...

CERT-AGID 13 – 19 aprile 2024: ben 29...Apr 22, 2024 0

-

MITRE colpita da un breach a opera di...

MITRE colpita da un breach a opera di...Apr 22, 2024 0

La privacy c’ha rotto il…

Chiacchierata con i lettori sul tema della privacy

Approfondimenti

-

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

LockBit: scoperta una nuova variante in grado di...

LockBit: scoperta una nuova variante in grado di...Apr 16, 2024 0

LockBit continua a colpire le organizzazioni di tutto il... -

Le aziende italiane peccano nella sicurezza degli ambienti...

Le aziende italiane peccano nella sicurezza degli ambienti...Apr 15, 2024 0

Il 41% delle imprese italiane subisce mensilmente attacchi... -

Cresce il numero di credenziali compromesse: bisogna...

Cresce il numero di credenziali compromesse: bisogna...Apr 12, 2024 0

In occasione del Privacy Tour 2024, l’iniziativa del... -

Cosa tiene un CISO sveglio la notte?

Cosa tiene un CISO sveglio la notte?Apr 12, 2024 0

Al Google Next ’24 abbiamo assistito a un interessante...

Minacce recenti

Il ransomware Akira ha ottenuto più di 42 milioni di dollari di riscatto

Le aziende italiane peccano nella sicurezza degli ambienti OT

Una vulnerabilità HTTP/2 espone i server ad attacchi DoS

Off topic

-

Maythefourth: La caduta dell’Impero Galattico è...

Maythefourth: La caduta dell’Impero Galattico è...Mag 04, 2018 0

E se vi dicessimo che la saga di Star Wars ... -

Gli hacker e il cinema: i dieci migliori film secondo...

Gli hacker e il cinema: i dieci migliori film secondo...Nov 14, 2016 2

Abbiamo rubato al blog di Kaspersky un vecchio pezzo di... -

Campione di scacchi blinda il PC. “Paura degli hacker”

Campione di scacchi blinda il PC. “Paura degli hacker”Nov 08, 2016 2

Il numero uno degli scacchi mondiali Magnus Carlsen ha... -

L’autore di fsociety pensa di essere Mr. Robot, ma è un...

L’autore di fsociety pensa di essere Mr. Robot, ma è un...Ott 28, 2016 0

Il pirata informatico che ha creato il ransomware cerca... -

Yahoo sospende l’inoltro delle email. Paura di un esodo...

Yahoo sospende l’inoltro delle email. Paura di un esodo...Ott 11, 2016 0

Dopo la raffica di figuracce, l’azienda sospende per...

Post recenti

-

Kaspersky Next: protezione efficace e automatizzata degli...

Kaspersky Next: protezione efficace e automatizzata degli...Apr 23, 2024 0

In occasione dell’Italian Partner Conferencetenutasi... -

È stato creato un worm gestito dall’IA capace di...

È stato creato un worm gestito dall’IA capace di...Apr 23, 2024 0

Un team di ricercatori ha sviluppato quello che ritengono... -

CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e...

CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e...Apr 22, 2024 0

Nel periodo compreso tra il 13 e il 19 aprile,... -

MITRE colpita da un breach a opera di gruppo nation-state

MITRE colpita da un breach a opera di gruppo nation-stateApr 22, 2024 0

I cyber attacchi moderni riescono a colpire anche le... -

Una vulnerabilità critica di Forminator colpisce più di...

Una vulnerabilità critica di Forminator colpisce più di...Apr 22, 2024 0

Il JPCERT Coordination Center, l’organizzazione...