Aggiornamenti recenti Aprile 24th, 2024 2:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Una nuova campagna di CoralRaider distribuisce infostealer tramite cache CDN

- Come ToddyCat continua a sottrarre dati sensibili su larga scala

- Kaspersky Next: protezione efficace e automatizzata degli endpoint

- È stato creato un worm gestito dall’IA capace di propagarsi tra i sistemi informatici

- CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e 285 IOC!

Un malware invisibile… grazie al certificato digitale!

Ago 08, 2016 Marco Schiaffino Concept, Malware, News, Vulnerabilità 0

Un ricercatore ha dimostrato la possibilità di nascondere un malware all’interno di un file eseguibile con certificato digitale, senza crittografia o packer.

Uno degli aspetti che gli autori di malware curano con la massima attenzione è quello dell’offuscamento del codice maligno. Le tecniche per aggirare il riconoscimento da parte degli antivirus sono numerose e di solito sfruttano la crittografia o l’uso di un packer, che consente di comprimere il file ma anche di nasconderne il contenuto.

Non si tratta, però, di tecniche a prova di bomba. Tutti i programmi antivirus sono in grado di decodificare i file “reimpacchettati” e la semplice presenza di codice offuscato viene rilevata dai sistemi euristici che la interpretano come l’indizio della presenza di un malware.

Tom Nipravsky è un ricercatore di Deep Instinct, una società di sicurezza con sede a Tel Aviv. Nipravsky si è domandato se fosse possibile trovare un modo più efficace per nascondere un malware. Per farlo, ha eseguito una complessa opera di reverse engineering sul sistema di verifica dei certificati digitali usato da Windows.

I risultati della sua ricerca sono stati illustrati al Black Hat USA 2016 di Las Vegas. Quello che ha scoperto, in pratica, è che esiste uno spazio nei file in cui è possibile inserire codice senza modificare l’hash. Il sistema di autenticazione, infatti, esegue una comparazione tra l’hash riportato nel certificato e quello che calcola al momento del caricamento dell’eseguibile.

L’operazione, in teoria, permette di controllare se il file è stato modificato rispetto alla versione certificata. Windows, però, esclude dal calcolo alcuni campi e, in particolare, IMAGE_DIRECTORY_ENTRY_SECURITY. È qui che può essere inserito del codice in modo che l’hash non cambi e il sistema di autenticazione consideri il file innocuo.

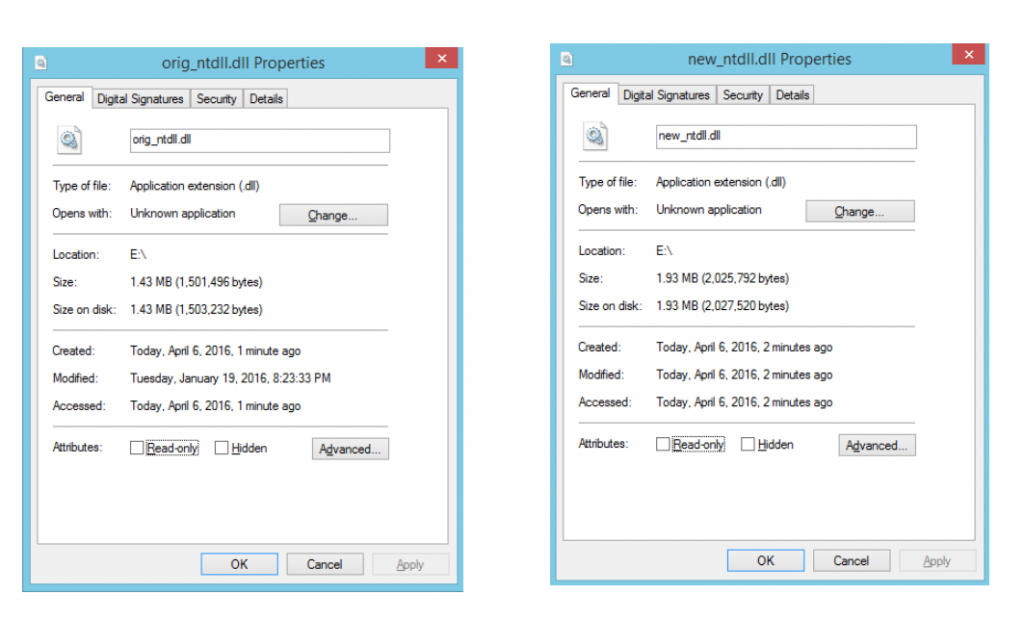

La manipolazione del file non lascia alcuna traccia, se non un aumento delle sue dimensioni.

Anche la modifica delle dimensioni può essere occultata senza problemi. Insomma: con questa tecnica è possibile introdurre un malware che risulta completamente invisibile.

Nipravsky ha pubblicato sul sito della manifestazione un documento in PDF che spiega tutti i dettagli della tecnica, che stando al ricercatore permetterebbe di aggirare i controlli di tutti i maggiori prodotti antivirus sul mercato. Ora la palla passa ai produttori di software antivirus, che dovranno trovare al più presto un modo per eliminare questa vulnerabilità.

Articoli correlati

-

Resi noti i dettagli di una...

Resi noti i dettagli di una...Mar 15, 2024 0

-

Siti fake di Skype, Google Meet e Zoom...

Siti fake di Skype, Google Meet e Zoom...Mar 07, 2024 0

-

Una nuova campagna di phishing sottrae...

Una nuova campagna di phishing sottrae...Mar 06, 2024 0

-

Scoperta una nuova versione di Bifrost...

Scoperta una nuova versione di Bifrost...Mar 01, 2024 0

Altro in questa categoria

-

Una nuova campagna di CoralRaider...

Una nuova campagna di CoralRaider...Apr 24, 2024 0

-

Come ToddyCat continua a sottrarre dati...

Come ToddyCat continua a sottrarre dati...Apr 24, 2024 0

-

Kaspersky Next: protezione efficace e...

Kaspersky Next: protezione efficace e...Apr 23, 2024 0

-

È stato creato un worm gestito...

È stato creato un worm gestito...Apr 23, 2024 0

La privacy c’ha rotto il…

Chiacchierata con i lettori sul tema della privacy

Approfondimenti

-

Come ToddyCat continua a sottrarre dati sensibili su larga...

Come ToddyCat continua a sottrarre dati sensibili su larga...Apr 24, 2024 0

ToddyCat, un gruppo APT che colpisce prevalentemente... -

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

LockBit: scoperta una nuova variante in grado di...

LockBit: scoperta una nuova variante in grado di...Apr 16, 2024 0

LockBit continua a colpire le organizzazioni di tutto il... -

Le aziende italiane peccano nella sicurezza degli ambienti...

Le aziende italiane peccano nella sicurezza degli ambienti...Apr 15, 2024 0

Il 41% delle imprese italiane subisce mensilmente attacchi... -

Cresce il numero di credenziali compromesse: bisogna...

Cresce il numero di credenziali compromesse: bisogna...Apr 12, 2024 0

In occasione del Privacy Tour 2024, l’iniziativa del...

Minacce recenti

Il ransomware Akira ha ottenuto più di 42 milioni di dollari di riscatto

Le aziende italiane peccano nella sicurezza degli ambienti OT

Una vulnerabilità HTTP/2 espone i server ad attacchi DoS

Off topic

-

Maythefourth: La caduta dell’Impero Galattico è...

Maythefourth: La caduta dell’Impero Galattico è...Mag 04, 2018 0

E se vi dicessimo che la saga di Star Wars ... -

Gli hacker e il cinema: i dieci migliori film secondo...

Gli hacker e il cinema: i dieci migliori film secondo...Nov 14, 2016 2

Abbiamo rubato al blog di Kaspersky un vecchio pezzo di... -

Campione di scacchi blinda il PC. “Paura degli hacker”

Campione di scacchi blinda il PC. “Paura degli hacker”Nov 08, 2016 2

Il numero uno degli scacchi mondiali Magnus Carlsen ha... -

L’autore di fsociety pensa di essere Mr. Robot, ma è un...

L’autore di fsociety pensa di essere Mr. Robot, ma è un...Ott 28, 2016 0

Il pirata informatico che ha creato il ransomware cerca... -

Yahoo sospende l’inoltro delle email. Paura di un esodo...

Yahoo sospende l’inoltro delle email. Paura di un esodo...Ott 11, 2016 0

Dopo la raffica di figuracce, l’azienda sospende per...

Post recenti

-

Una nuova campagna di CoralRaider distribuisce infostealer...

Una nuova campagna di CoralRaider distribuisce infostealer...Apr 24, 2024 0

I ricercatori di Cisco Talos hanno scoperto una nuova... -

Come ToddyCat continua a sottrarre dati sensibili su larga...

Come ToddyCat continua a sottrarre dati sensibili su larga...Apr 24, 2024 0

ToddyCat, un gruppo APT che colpisce prevalentemente... -

Kaspersky Next: protezione efficace e automatizzata degli...

Kaspersky Next: protezione efficace e automatizzata degli...Apr 23, 2024 0

In occasione dell’Italian Partner Conferencetenutasi... -

È stato creato un worm gestito dall’IA capace di...

È stato creato un worm gestito dall’IA capace di...Apr 23, 2024 0

Un team di ricercatori ha sviluppato quello che ritengono... -

CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e...

CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e...Apr 22, 2024 0

Nel periodo compreso tra il 13 e il 19 aprile,...